新しい環境、新しいリスク

仮想化環境は、無形であるため、従来の物理環境とは異なります。物理データの損失の問題はハードウェアを回復することで解決できますが、VMデータ用の物理ストレージポイントがないため、VMエスケープは実際には修復できません。仮想化の特殊性により、このタイプの環境が直面するリスクは大きくXNUMXつの領域に分けられます。

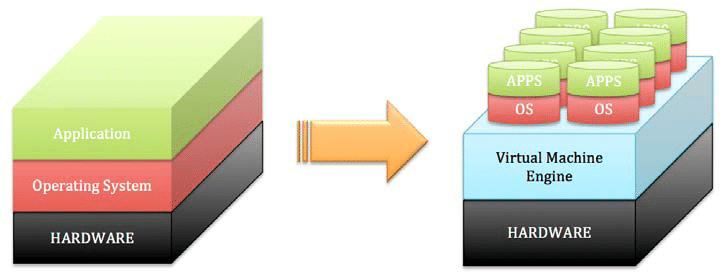

建築

VMは完全に仮想化されていますが、スイッチを介して物理ハードウェアに接続することもできます。したがって、後者が攻撃のターゲットになる可能性があります。外部攻撃またはネットワーク内の他の(悪意のある)VMからの攻撃です。

ハイパーバイザー仮想化を実現するための重要なソフトウェアです。したがって、システム管理プログラムのセキュリティ違反は、大規模な障害やデータ損失につながる可能性があります。所有者は、関連するインフラストラクチャと管理ソフトウェアを監視して、ハイパーバイザーと他のデバイスの通常の操作と完全な互換性を確認する必要があります。

仮想化のメリットとして普及している機能(新しい環境の迅速で簡単な展開)も、企業の仮想化されたITインフラストラクチャに固有の脅威をもたらす可能性があります。イメージのクローン作成とコピーは数分以内に完了する可能性があり、構成のドリフトの脅威をもたらします。

リスクの特定と管理

上記のXNUMXつのカテゴリのいずれかに分類される最も一般的なリスクは次のとおりです。

- VMの無秩序な増加-環境内でのVMの制御されていないレプリケーションは、管理不能な状態、パッチが適用されていない、保護されていないVMの存在、およびセキュリティの脅威の増加につながります。

- 機密性の脅威-仮想化環境でのデータ送信が容易であるため、VMに保存されている機密データは物理ハードウェアよりも脅威にさらされる可能性があります。

- 仮想ネットワークの制御が緩い-仮想ネットワークを通過するトラフィックは見えないため、ネットワークセキュリティの脆弱性は実際に対処すべき脅威です。

- ハイパーバイザーのセキュリティ-このソフトウェアは非常に重要であり、企業はライフサイクル全体を通じてセキュリティを確保する必要があります。ハイパーバイザーが危険にさらされると、システム内のすべてのVMに不正な単一のアクセスポイントが提供される可能性があり、大量のデータ損失や盗難のリスクが発生します。

- オフライン仮想マシンの保護-ネットワーク内には、現在のセキュリティ保護システムの範囲外のオフラインの休止状態の仮想マシンが多数存在する可能性があります。したがって、それらをアクティブ化するだけで、固有のセキュリティ脅威が発生する可能性があります。

- リソースの過負荷-多数の仮想マシンを作成すると、物理ハードウェアリソースの負担が大きくなりすぎて、サーバーが効率的に動作できなくなる可能性があります。

リスクアセスメント

VMが遭遇する可能性のあるリスクの基本的なタイプを理解したら、包括的なリスク評価を実施して、各VMが直面するリスクの程度を判断します。リスクは、発生の可能性(低いものから高いものへ)と、機密性の損傷、整合性の損傷、および可用性の損傷によるシステムへの影響に従ってランク付けされます。これらのデータは、予想されるリスクのレベルと実装されたリスク処理制御を示すことができます。リスク評価の最後のステップは、組織に固有の残存リスクレベルを決定することです。

ご覧のとおり、保護計画を検討して含める脅威がわかっている場合、仮想化環境の保護は難しくありません。定期的なリスク監査を実施し、それに応じてセキュリティ対策を調整して、IT環境が何らかの形の攻撃の影響を受けないようにします。