ตาม Valimail การจัดส่งทุกวันอีเมลปลอม 30 พันล้านฉบับ!เมื่อคุณอ่านสถิติที่น่าสะพรึงกลัวดังกล่าว เป็นที่ชัดเจนว่าคุณจะต้องการทราบว่าการโจมตีทางไซเบอร์ประเภทใดที่มักจะดำเนินการผ่านอีเมล และวิธีตรวจจับอีเมลปลอมข้อมูลจากการสำรวจเดียวกันของ Proofpoint ยังแสดงให้เห็นว่า 51% ของคนงานชาวอเมริกันไม่สามารถบอกคุณได้ว่าฟิชชิ่งคืออะไร!

แต่โดยเฉพาะอย่างยิ่ง การโจมตีทางไซเบอร์ประเภทใดที่มักดำเนินการผ่านอีเมลมากที่สุด

ข้อมูล Proofpoint แสดงว่ามี 65% ขององค์กรต่างๆ ยอมรับว่าพวกเขาเคยประสบกับการโจมตีแบบฟิชชิ่งที่ประสบความสำเร็จอย่างน้อยหนึ่งครั้งในปี 2019!นอกจากนี้ตาม เฝ้ารายงานว่า 101 ใน 1 อีเมลมีมัลแวร์!ถึงเวลาแล้วที่จะรู้ประเภทของการโจมตีโดยใช้อีเมล

วันนี้อาชญากรไซเบอร์ฉลาดมากพวกเขามักจะไม่ส่งอีเมลหลอกลวงประเภท "เจ้าชายแห่งไนจีเรีย" หรือ "ลอตเตอรี 1000 ล้านดอลลาร์" ให้คุณอีกต่อไป (แม้ว่าบางส่วนจะยังคงถูกส่งไป)แต่พวกเขาจะพยายามส่งอีเมลที่มีการวิจัยมาอย่างดีและสร้างสรรค์ และคุณอาจปฏิเสธการคลิกไม่ได้นี่คือเหตุผลที่ถึงเวลาแจ้งให้คุณทราบถึงการฉ้อโกงที่พบบ่อยที่สุดเจ็ดประเภทที่ผู้โจมตีใช้อีเมลนอกจากนี้เรายังจะหารือเกี่ยวกับผลกระทบหรือความเสียหายที่เกิดจากอีเมลเหล่านี้และวิธีการใช้อีเมลเหล่านี้เพื่อหลอกลวงและฉ้อโกงเหยื่อ

การโจมตีทางไซเบอร์ประเภทใดที่มักทำผ่านอีเมล

釣魚

ไม่ต้องสงสัยเลยว่าฟิชชิ่งเป็นการโจมตีทางไซเบอร์ประเภทหนึ่งที่พบได้บ่อยที่สุดที่ดำเนินการโดยผู้โจมตีผ่านอีเมลฟิชชิงหมายถึงการใช้กลยุทธ์ต่างๆ เพื่อหลอกให้ผู้ใช้ดำเนินการที่ไม่ควร (และมักจะไม่ทำ)การกระทำเหล่านี้ทำให้พวกเขาตกเป็นเหยื่อของการโจมตีทางไซเบอร์ประเภทต่างๆแม้ว่าฟิชชิงอาจเกิดขึ้นผ่านช่องทางอื่นๆ (โทรศัพท์ ข้อความ ฯลฯ) อีเมลเป็นแพลตฟอร์มที่ใช้กันทั่วไปในการดำเนินการหลอกลวงแบบฟิชชิ่ง

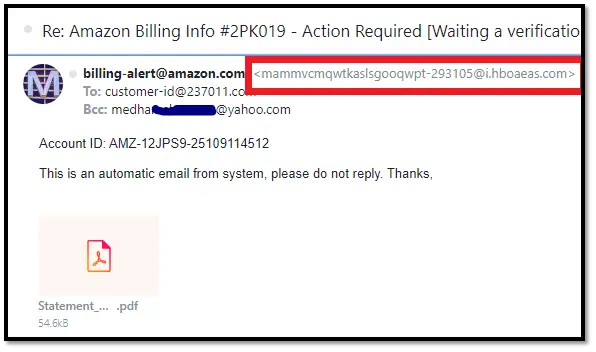

การปลอมแปลงอีเมลเป็นหนึ่งในเทคนิคการฟิชชิ่งอีเมลที่ประสบความสำเร็จมากที่สุดในที่นี้ ผู้คุกคาม (คนเลว) แอบอ้างเป็นบุคคลอื่น (เช่น ซัพพลายเออร์ เพื่อนร่วมงาน หัวหน้างาน หรือองค์กรที่เชื่อถือได้) เพื่อแอบอ้างเป็นบุคคลอื่นเพื่อให้ได้รับความไว้วางใจจากผู้รับอีเมลและหลอกลวงพวกเขา:

- แบ่งปันข้อมูลส่วนบุคคลของพวกเขา

- ส่งเงินหรือทำธุรกรรมสกุลเงินที่เป็นการฉ้อโกงอื่น ๆ

- เยี่ยมชมเว็บไซต์ที่เสียหายหรือ

- ดาวน์โหลดไฟล์แนบที่มีมัลแวร์

แน่นอนว่าไม่ใช่อีเมลหลอกลวงทั้งหมดที่เป็นฟิชชิงแต่ฟิชชิ่งอีเมลเป็นคำทั่วไปที่อธิบายถึงการหลอกลวงทางอีเมล์จำนวนมากที่เราจะกล่าวถึงในบทความนี้

อีเมลฟิชชิ่งมักจะมีไฟล์แนบและลิงก์ฟิชชิ่งที่เป็นอันตราย

นักต้มตุ๋นมักจะรวมฟิชชิ่งหรือลิงก์ที่เป็นอันตราย (หรือไฟล์แนบที่ติดไวรัส) ไว้ในอีเมลและเขียนเนื้อหาในร่างกายในลักษณะที่ดึงดูดให้คุณคลิกโดยปกติแล้ว พวกเขาจะพยายามที่จะได้รับการตอบสนองทางอารมณ์จากคุณ เช่น ความตื่นตระหนก ความตื่นเต้น ความโกรธ ความหงุดหงิด ความบันเทิง หรือความอยากรู้อยากเห็น เพื่อดึงดูดให้คุณคลิกลิงก์แต่อะไรคืออันตรายของลิงค์เหล่านี้?

- [R เว็บไซต์ของมัลแวร์รับทางอ้อม เว็บไซต์เหล่านี้เต็มไปด้วยไวรัส ม้าโทรจัน เวิร์มคอมพิวเตอร์ แอดแวร์ สปายแวร์ ฯลฯโดยปกติ มัลแวร์จะซ่อนอยู่ในโฆษณา (เรียกว่าโฆษณาที่เป็นอันตราย) เพลง วิดีโอ รูปภาพ สไลด์โชว์ PDF เนื้อหาระดับกลาง หรือวัตถุประเภทเดียวกันมัลแวร์ขั้นสูงบางตัวจะดาวน์โหลดลงในอุปกรณ์ของคุณทันทีที่คุณเข้าถึงเว็บไซต์ แม้ว่าคุณจะไม่ได้คลิกอะไรเลยก็ตามดังนั้น เมื่อคุณคลิกลิงก์ โปรแกรมที่เป็นอันตรายจะถูกดาวน์โหลดไปยังอุปกรณ์ของคุณ

- ใหญ่EAD คุณไปตกปลา เว็บไซต์เว็บไซต์เล็ก. ไซต์ฟิชชิงมักจะดูเหมือนไซต์ที่ถูกต้องตามกฎหมายที่รู้จักกันดีที่นี่ ผู้ใช้จะต้องป้อนข้อมูลที่เป็นความลับผ่านแบบฟอร์ม ใช้ข้อมูลประจำตัวเพื่อเข้าสู่ระบบและแม้กระทั่งทำธุรกรรมทางการเงินจำเป็นต้องพูด ข้อมูลดังกล่าวจะไม่มีวันไปถึงบริษัทที่ถูกต้องตามกฎหมายแทนที่จะส่งตรงไปยังแฮกเกอร์ที่มีแผนร้าย

ปลาวาฬโจมตี

ในการหลอกลวงทางอีเมลประเภทนี้ ผู้โจมตีกำหนดเป้าหมายพนักงานที่มีชื่อเสียง เช่น CEO, CTO, CFO, COO และผู้จัดการอาวุโสนี่เป็นการโจมตีที่ปรับแต่งได้สูง ซึ่งนักต้มตุ๋นใช้แหล่งข้อมูลออนไลน์และทางการต่างๆ อย่างอดทน ตลอดจนวิศวกรรมสังคมเพื่อรวบรวมข้อมูลเกี่ยวกับเป้าหมายพวกเขาอาจสร้างเว็บไซต์ เอกสาร หรือโปรไฟล์โซเชียลมีเดียปลอมเพื่อทำให้เหยื่อดูเหมือนถูกกฎหมาย

หลังจากวางแผนอย่างรอบคอบแล้ว ผู้โจมตีได้ส่งอีเมลไปยังเป้าหมายซึ่งเป็นแหล่งข้อมูลที่ถูกต้องและขอให้พวกเขาดำเนินมาตรการที่ไม่ควรดำเนินการ

ตัวอย่าง: ผู้โจมตีส่งอีเมลถึงผู้จัดการธนาคารที่บริษัทซื้อขายด้วยมาหลายปีอีเมลระบุว่าธนาคารเป้าหมายควรเปลี่ยนรหัสผ่านทันทีโดยคลิกลิงก์ที่ให้ไว้ เนื่องจากธนาคารสังเกตเห็นกิจกรรมที่ผิดปกติบางอย่างในบัญชีผู้รับตื่นตระหนกและคลิกลิงก์ที่เปลี่ยนเส้นทางไปยังไซต์ฟิชชิ่งที่คล้ายกับไซต์ธนาคารดั้งเดิมโดยสิ้นเชิงที่นี่ เหยื่อจะถูกขอให้ป้อน ID ผู้ใช้ รหัสผ่านเก่า และรหัสผ่านใหม่เมื่อพวกเขาทำสิ่งนี้ ผู้โจมตีจะมีข้อมูลรับรองบัญชีธนาคารของบริษัทอย่างเป็นทางการ!

การโจมตีอีเมลธุรกิจ (BEC) และการโจมตีบัญชีอีเมล (EAC)

หากคุณเป็นเจ้าของธุรกิจและต้องการทราบว่าโดยปกติแล้วการโจมตีทางไซเบอร์ประเภทใดที่มักจะทำผ่านอีเมล คุณต้องให้ความสนใจกับ BECเช่นเดียวกับการล่าวาฬ การหลอกลวงของ BEC ก็เกี่ยวข้องกับผู้บริหารเช่นกัน แต่ในทางที่ต่างออกไปในที่นี้ ผู้โจมตีไม่ได้มุ่งเป้าไปที่ผู้บริหารระดับสูงอย่างน้อยหนึ่งคน แต่มุ่งเป้าไปที่พนักงานระดับกลางและระดับล่างพวกเขายังอาจส่งอีเมลถึงพนักงานที่แอบอ้างเป็นบุคคลในองค์กรบุคคลที่สาม (มักจะติดต่อกับบริษัทนั้น)

การหลอกลวงของ BEC มักเกี่ยวข้องกับอาชญากรไซเบอร์ที่แสร้งทำเป็นส่งอีเมลจากบัญชีผู้ใช้ที่ถูกกฎหมายอย่างไรก็ตาม หากพวกเขาสามารถเข้าถึงบัญชีจริงของผู้ใช้เหล่านี้ได้ พวกเขาจะเข้าสู่ขอบเขตที่เรียกว่าบัญชีอีเมลรั่วไหล (EAC)

ดูตัวอย่างสถานการณ์ BEC:

- นักต้มตุ๋นส่งอีเมลไปยังฝ่ายทรัพยากรบุคคล โดยแอบอ้างเป็นผู้ทำงานในบริษัท และขอให้เปลี่ยนหมายเลขบัญชีธนาคารในบันทึกสำหรับการส่งเงินเดือนในอนาคตจำเป็นต้องพูด บัญชีธนาคารใหม่เป็นของตัวผู้โจมตีเอง

- ผู้โจมตีส่งอีเมลโดยแสร้งทำเป็นว่าคุณเป็นหัวหน้า/หัวหน้างานหรือหัวหน้างาน และขอให้ส่งเอกสารหรือข้อมูลสำคัญในการตอบกลับ

- อีเมลที่ดูถูกต้องดูเหมือนจะมาจากแผนกไอทีของคุณจะแนะนำให้ผู้รับติดตั้งหรืออัปเดตซอฟต์แวร์ที่แนบไปกับอีเมลแต่ที่จริงแล้ว อีเมลนั้นมาจากผู้แอบอ้าง และซอฟต์แวร์อาจเป็นม้าโทรจันหรือมัลแวร์ประเภทอื่นๆ

- ผู้จัดการของคุณขอให้คุณชำระเงินให้กับซัพพลายเออร์หรือสาขาประจำ และแจ้งหมายเลขบัญชีธนาคารของคุณในอีเมลคุณเชื่อว่าอีเมลนั้นถูกต้องตามกฎหมาย ทำตามคำแนะนำ และโอนเงินไปยังบัญชีธนาคารของผู้โจมตีโดยไม่ได้ตั้งใจ

นี่เป็นเพียงตัวอย่างบางส่วนแต่บีอีซีอาจเป็นอันตรายได้มากตามรายงานของ FBI ในปี 2020 รายงานอาชญากรรมทางอินเทอร์เน็ตเนื่องจากการหลอกลวงของ BEC และ EAC ทำให้บริษัทสูญเสียมากกว่า 18 พันล้านดอลลาร์

การฉ้อโกงการโฆษณาแบบจ่ายต่อคลิก (การฉ้อโกงการคลิก)

เช่นเดียวกับกลยุทธ์ก่อนหน้านี้ ผู้โจมตีจะส่งอีเมลที่น่าดึงดูดซึ่งจะนำคุณไปยังเว็บไซต์อย่างไรก็ตาม ไม่มีมัลแวร์ที่เป็นอันตรายหรือหน้าเข้าสู่ระบบปลอมบนเว็บไซต์นี้แต่นี่เป็นเว็บไซต์ที่ไม่เป็นพิษเป็นภัยที่มีโฆษณามากมายวิธีที่เจ้าของเว็บไซต์ทำเงินได้คือการดึงดูดผู้ใช้มายังเว็บไซต์ของตนให้ได้มากที่สุดด้วยวิธีนี้ พวกเขาสามารถขอการดูหน้าเว็บเพิ่มเติมและค่าคอมมิชชัน PPC เพื่อให้ได้ตัวเลขที่สูงขึ้น

แต่,บาง คลิกหลอกลวงหลอกลวงมันเป็นอันตรายในธรรมชาติเป้าหมายของพวกเขาคือทำให้งบประมาณการโฆษณาดิจิทัลของบริษัทหมดลงโดยวางการคลิกผิดๆ บนโฆษณาให้ได้มากที่สุดแม้ว่าอาชญากรไซเบอร์มักใช้บอทเพื่อจุดประสงค์นี้ แต่บางครั้งพวกเขาก็ใช้อีเมลฟิชชิ่งเพื่อดึงดูดผู้ใช้จริง

ผู้ส่งดึงดูดผู้ใช้โดยการส่งอีเมลที่มีลิงก์ธุรกรรมปลอม "ข่าวล่าสุด" ปลอม หรือลิงก์อื่นๆ ที่แจ้งให้ผู้ใช้คลิกอย่างไรก็ตาม เมื่อผู้รับมาถึงเว็บไซต์ อีเมลจะไม่ได้รับคำสัญญาใดๆ บนเว็บไซต์ดังนั้น ผู้ใช้จึงเป็นเพียงเบี้ยของนักต้มตุ๋น ดังนั้นนักต้มตุ๋นจึงสามารถสร้างรายได้จากพวกเขาได้มากขึ้นด้วยการทำให้พวกเขาดูโฆษณา

การโจมตีตามไฟล์แนบของมัลแวร์

ในการโจมตีประเภทนี้ อาชญากรไซเบอร์จะรวมมัลแวร์ในอีเมลผ่านรูปภาพที่ฝังหรือไฟล์แนบอื่นๆผู้โจมตีจะใช้ภาษาเร่งด่วนหรือน่าเชื่อถือเพื่อหลอกล่อให้คุณเปิดหรือดาวน์โหลดไฟล์แนบพวกเขาอาจส่งไฟล์แนบหรือลิงก์ที่ดูเหมือน

- ใบเสร็จธุรกรรม

- หนังสือแจ้งธนาคาร

- คำเตือนเตือนว่าไฟล์ได้ระงับบริการบางอย่าง

- รายละเอียดการสัมภาษณ์หรือจดหมายตอบรับ หรือ

- รายการที่น่าสนใจฟรี เช่น ซอฟต์แวร์หรือหนังสือ

แน่นอน เมื่อคุณเปิดลิงก์ดังกล่าวหรือใช้ไฟล์แนบ มัลแวร์จะถูกติดตั้งในอุปกรณ์ของคุณหลังจากที่มัลแวร์บุกรุกอุปกรณ์ของคุณ ก็สามารถ:

- ดูคุณ

- ขโมยข้อมูลสำคัญของคุณ

- ติดตามและบันทึกพฤติกรรมของคุณ

- การล็อคข้อมูลหรืออุปกรณ์เพื่อแบล็กเมล์ (เรียกว่าการโจมตีของแรนซัมแวร์)

- ใช้อุปกรณ์ของคุณเป็นหุ่นยนต์เพื่อโจมตีทางไซเบอร์ (เรียกว่าการโจมตีด้วยบ็อตเน็ต)

- แสดงโฆษณาที่ไม่เหมาะสม

- ใช้ไคลเอนต์อีเมลและโปรไฟล์โซเชียลมีเดียของคุณเพื่อส่งอีเมลหรือข้อความฟิชชิ่ง

หลอกขาย/ส่งเสริมการขาย

ธุรกิจออนไลน์บางแห่งใช้กลยุทธ์การตลาดผ่านอีเมลที่ผิดจรรยาบรรณนี้พวกเขาส่งอีเมลไปยังลูกค้าใหม่หรือลูกค้าเดิม โดยเสนอข้อเสนอ แผน และส่วนลด "ดีเกินกว่าจะทำ" ที่น่าตื่นเต้นอย่างไรก็ตาม เมื่อคุณเยี่ยมชมไซต์และเข้าร่วม พวกเขาจะให้ส่วนลดที่ต่ำกว่าราคาที่สัญญาไว้ในอีเมลและให้ส่วนลดที่ต่ำกว่าแก่คุณ

Ë xample : บริษัท X ส่งอีเมลถึงคุณพร้อมข้อความ "ลดราคาเสื้อผ้าทั้งหมด 70% หากคุณใช้รหัสคูปองลด 70%"คุณคลิกที่อีเมล เรียกดูผลิตภัณฑ์ แล้วเพิ่มเสื้อผ้าที่คุณชื่นชอบลงในตะกร้าสินค้าแต่จะใช้งานไม่ได้เมื่อคุณชำระเงินเมื่อคุณสมัครคูปองคุณจะเห็นข้อความแสดงข้อผิดพลาดที่ระบุว่าคูปองหมดอายุแล้ว และคุณจะได้รับคูปอง "ที่ถูกต้อง" ทดแทนพร้อมส่วนลด 30%

ในตัวอย่างข้างต้น ผู้บริโภคบางส่วนยังคงเลือกซื้อเนื่องจากพวกเขาใช้เวลามากในการทำให้ผลิตภัณฑ์เป็นสีน้ำตาลและคัดเลือกผลิตภัณฑ์ผู้ใช้ที่ผิดหวังรายอื่นจะละทิ้งตะกร้าสินค้าอย่างไรก็ตาม ฟังก์ชันการวิเคราะห์ของเว็บไซต์จะติดตามพฤติกรรมของพวกเขาและใช้ข้อมูลนี้ในแคมเปญ PPC เพื่อแสดงโฆษณาที่ตรงเป้าหมายและกำหนดเอง

แรงจูงใจหลักสองประการสำหรับการโจมตีทางไซเบอร์ทางอีเมล

อาชญากรไซเบอร์พยายามทำอะไรในการฉ้อโกงอีเมลประเภทนี้แรงจูงใจหลักสองประการคือข้อมูล ซึ่งสามารถขโมยและขายหรือใช้ในอาชญากรรมที่เกี่ยวข้องกับการโจรกรรมข้อมูลประจำตัว ตลอดจนเงินหรือผลประโยชน์ทางการเงินอื่นๆมีแรงจูงใจอื่นๆ เช่น การจารกรรม การแก้แค้น หรือวาระส่วนตัวหรือการเมืองอื่นๆ แต่วันนี้เราไม่ได้เน้นที่แรงจูงใจเหล่านี้

ขโมยข้อมูล

การขโมยข้อมูลนั้นไม่ใช่ประเภทของการโจมตีทางไซเบอร์ แต่เป็นผลจากการโจมตีเหล่านั้นข้อมูลเป็นส่วนสำคัญของอาชญากรรมหลายประเภทที่เกี่ยวข้องกับการโจรกรรมข้อมูลประจำตัว แบล็กเมล์ (เช่น การโจมตีของแรนซัมแวร์) และการหลอกลวงอาชญากรไซเบอร์ชอบที่จะขโมยข้อมูล ดังนั้นพวกเขาจึงสามารถใช้เพื่อโจมตีทางไซเบอร์ประเภทอื่นๆ แลกเปลี่ยนหรือขายให้กับผู้ร้ายคนอื่นๆ หรือใช้เพื่อวัตถุประสงค์อื่น

วิธีที่ผู้โจมตีส่งอีเมลถึงคุณคือคุณเต็มใจที่จะแบ่งปันข้อมูลที่เป็นความลับกับพวกเขา!ตัวอย่างเช่น พวกเขาจะแกล้งทำเป็นเจ้านายที่ขอให้ส่งไฟล์อิเล็กทรอนิกส์ให้คุณทันทีไม่กล้าไปส่ง?ผู้โจมตีก็แอบอ้างตัวเหมือนกัน

- เพื่อน/ญาติ,

- บริษัทที่มีชื่อเสียง

- ธนาคาร,

- รับสมัครพนักงาน

- เจ้าหน้าที่รัฐบาล,

- บริษัท ยูทิลิตี้

- สถาบันการศึกษา

- อาจารย์/อาจารย์ ฯลฯ

บางครั้งพวกเขาขอให้คุณส่งข้อมูลส่วนตัวของคุณ เช่น ที่อยู่ หมายเลขโทรศัพท์ หมายเลขประกันสังคม วันเกิด ข้อมูลสุขภาพ รายได้ ฯลฯพวกเขามักจะถามเกี่ยวกับข้อมูลที่เป็นความลับขององค์กรของคุณ เช่น รายละเอียดของลูกค้า ความรู้ทางเทคนิค ความลับทางการค้า ข้อมูลทางการเงินที่เป็นความลับ ฯลฯ

เช่น: นักต้มตุ๋นแสร้งทำเป็นนายหน้าจากบริษัทขนาดใหญ่ โดยบอกว่าพวกเขาจ้างคุณแล้วเป็นส่วนหนึ่งของแผน พวกเขาขอให้คุณให้รายละเอียดส่วนบุคคลในนามของการดำเนินการตรวจสอบประวัติ และบอกว่าพวกเขาต้องการหมายเลขประกันสังคมของคุณเพื่อตรวจสอบเครดิตและวัตถุประสงค์ที่เกี่ยวข้องกับภาษี

เนื่องจากเป็นกระบวนการทั่วไปที่เกี่ยวข้องกับการจัดหางาน คุณจะไม่พบสิ่งน่าสงสัยและคุณสามารถจัดเตรียมเอกสารทั้งหมดเมื่อมีการร้องขออย่างไรก็ตาม เมื่อคุณพบว่านี่เป็นการหลอกลวง อาชญากรไซเบอร์ได้หยุดอยู่นานแล้วข้อมูลเหล่านี้จะหายไปหลังจากได้รับข้อมูลของคุณ หรือใช้เพื่อก่ออาชญากรรมที่เกี่ยวข้องกับการโจรกรรมข้อมูลระบุตัวตน หรือขายให้กับผู้โจมตีคนอื่นๆ ในเว็บมืด

การฉ้อโกงทางการเงิน

ตามชื่อเรื่อง ผู้โจมตีใช้อีเมลเพื่อทำธุรกรรมทางการเงินที่เป็นการฉ้อโกงบางครั้งพวกเขาจะแทนที่หมายเลขบัตรชำระเงินหรือรายละเอียดบัญชีธนาคารของคุณโดยปกติพวกเขาจะขอให้คุณส่งเงินให้พวกเขานี่คือสามสถานการณ์ตัวอย่างดังกล่าว:

- อาชญากรไซเบอร์ส่ง อีเมลที่เป็นองค์กรการกุศล. ในข้อความของพวกเขา พวกเขาแชร์รูปภาพของเหยื่อและขอให้คุณบริจาคเงินเพื่อช่วยเหลือพวกเขาแต่รูปปลอม

- โกหก แอบอ้าง จ้างบุคลากร,บริษัทของมัน ข้อเรียกร้อง คุณต้องแบกรับค่าใช้จ่ายล่วงหน้าบางอย่าง. พวกเขาอาจขอให้คุณซื้อสื่อการฝึกอบรมโดยบอกว่านี่เป็นข้อกำหนดของกระบวนการฝึกอบรมหรือพวกเขาอาจขอเงินเพื่อตรวจสอบภูมิหลัง

- คนร้ายแสร้งทำเป็นเป็นบริษัทใหญ่ที่ทำธุรกิจกับคุณและนำคุณไปสู่เว็บไซต์ปลอม พวกเขาอาจเปลี่ยนเส้นทางคุณไปยังโดเมนไซเบอร์สควอต (เช่น โดเมนที่คล้ายกับแบรนด์/ธุรกิจยอดนิยม) เช่น amzon.com, facbook.com หรือ welsfargo.com เพื่อหลอกล่อให้คุณชำระค่าสินค้าหรือบริการ

สรุป "ประเภทของการโจมตีทางไซเบอร์ที่มักจะทำผ่านอีเมล"

เราหวังว่าบทความนี้จะช่วยให้คุณเข้าใจว่าการโจมตีทางไซเบอร์ประเภทใดที่ใช้อีเมลเป็นเวกเตอร์โจมตีตอนนี้คุณมีความคิดที่ดีขึ้นในการป้องกันตัวเองและองค์กรของคุณโดยการระบุอีเมลปลอมดังกล่าว