Према извештајима Валимала, који се шаљу сваки дан30 милијарде лажних имејлова! Када прочитате тако страшну статистику, очигледно је да ћете желети да знате које врсте сајбер напада се обично спроводе путем е-поште и како да уочите лажне е-поруке.Подаци из исте анкете Проофпоинт такође показују да 51% радника у САД не може да вам каже шта је пхисхинг!

Али, конкретно, које врсте сајбер напада се најчешће врше путем е-поште?

Проофпоинт подаци показују да постоје 65% Организације признају да су доживеле један или више успешних пхисхинг напада у 2019!Штавише, према ФиреЕиеИзвештаји показују да 101 од 1 имејла садржи малвер!Сада је време да сазнате које врсте напада користе е-пошту.

Сајбер криминалци су ових дана веома паметни.Углавном вам више неће слати е-поруке са преваром типа „нигеријски принц“ или „лутрија од 1000 милиона долара“ (иако ће неки то и даље радити).Уместо тога, покушаће да пошаљу добро истражене и креативне е-поруке на које можда нећете моћи да одолите да кликнете.Зато је време да вас обавестимо о седам најчешћих типова превара које нападачи примењују путем е-поште.Такође ћемо разговарати о утицају или штети коју изазивају ови мејлови и како се они могу користити за превару и превару жртава.

Која врста сајбер напада се обично изводи путем е-поште?

Пецање

Нема сумње да је пхисхинг једна од најчешћих врста сајбер напада које нападачи врше путем е-поште.„Пецање“ значи коришћење различитих тактика да се корисници преваре да предузму радње које не би требало (и обично не) предузимају.Ове акције их чине жртвама разних врста сајбер напада.Иако се пхисхинг може догодити путем других канала (телефонски позиви, текстуалне поруке, итд.), е-пошта је најчешћа платформа за извршавање пхисхинг превара.

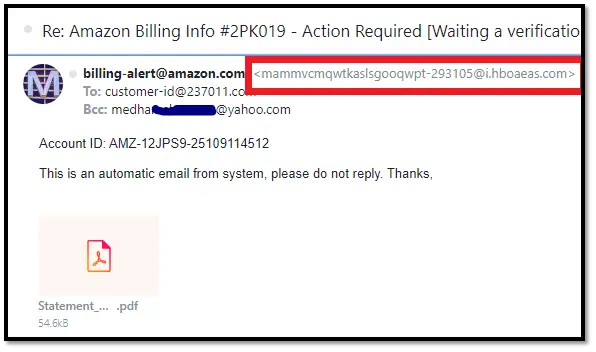

Превара е-поште је једна од најуспешнијих техника пхисхинг-а е-поште.Овде се актери претњи (лоши момци) лажно представљају као други, као што су продавци, колеге, супервизори или организације од поверења, како би стекли поверење прималаца е-поште и лажирали их:

- деле своје личне податке,

- Слање новца или обављање других лажних валутних трансакција,

- приступити оштећеној веб страници, или

- Преузмите прилоге који садрже малвер.

Наравно, нису све преваре путем е-поште пхисхинг.Али пхисхинг путем е-поште је општи термин који описује многе преваре засноване на е-пошти које ћемо покрити у овом чланку.

Пецање е-порука често садржи злонамерне прилоге и пхисхинг везе

Преваранти често укључују пхисхинг или злонамерне везе (или заражене прилоге) у своје е-поруке и пишу садржај тела на начин који вас мами да кликнете.Често ће покушати да од вас добију емоционални одговор, као што је стварање панике, узбуђења, беса, фрустрације, забаве или радозналости како би вас навели да кликнете на везу.Али које су опасности ових веза?

- [R упутите примаоце на веб локације са злонамерним софтвером. Ове веб странице су пуне вируса, тројанаца, компјутерских црва, адвера, шпијунског софтвера итд. Обично се злонамерни софтвер крије унутар огласа (који се називају малвертисинг), песама, видео записа, слика, пројекција слајдова, ПДФ-ова, средњег садржаја или сличних типова објеката.Нека напредна преузимања малвера на ваш уређај чим стигнете на веб локацију, чак и ако нисте ништа кликнули.Стога, када кликнете на везу, злонамерни програм ће бити преузет на ваш уређај.

- великиЕАД иди на пецање веб сајтвеб сајтмали. Сајтови за „пецање“ често изгледају као добро познати, легитимни сајтови.Овде се од корисника тражи да унесу своје поверљиве информације путем формулара, да се пријаве користећи своје акредитиве, па чак и да изврше финансијске трансакције.Непотребно је рећи да такве информације никада не стигну до легитимних компанија.Уместо тога, пошаљите га директно хакерима са злонамерним плановима.

китоловски напад

У овој превари е-поштом, нападачи циљају на запослене високог профила као што су извршни директори, технички директори, финансијски директори, директори оперативних послова и виши менаџери.Ово је веома прилагођен напад у коме преварант стрпљиво користи разне онлајн и званичне изворе, као и путем друштвеног инжењеринга, да прикупи информације о мети.Они чак могу креирати лажне веб странице, документе или профиле на друштвеним мрежама како би њихове жртве звучале легитимно.

Након пажљивог планирања, нападач шаље мејл мети која представља легитиман извор и тражи од њих да предузму кораке које не би требало да предузимају.

Пример: Нападачи су послали мејлове у којима су представљали менаџере банака са којима је компанија годинама пословала.У мејлу се наводи да циљна банка треба одмах да промени лозинку кликом на дату везу пошто је банка приметила неку необичну активност на свом рачуну.Прималац се успаничи и кликне на везу, која га преусмерава на сајт за крађу идентитета који изгледа потпуно као оригинални банкарски сајт.Овде се од жртве тражи да унесе свој кориснички ИД, стару лозинку и нову лозинку.Када су то урадили, нападачи су имали званичне акредитиве банковног рачуна компаније!

Компромис пословног имејла (БЕЦ) и компромис налога е-поште (ЕАЦ)

Ако сте власник предузећа и желите да знате које врсте сајбер напада се обично изводе путем е-поште, морате бити свесни БЕЦ-а.Слично као и напади на китолов, БЕЦ преваре такође укључују руководиоце, али на другачији начин.Овде нападач не циља на једног или више руководилаца, већ на запослене средњег и нижег нивоа.Они такође могу слати е-пошту запосленима који се претварају да су неко у организацији треће стране (обично оној која се бави компанијом).

БЕЦ преваре обично укључују сајбер криминалце који се претварају да шаљу е-пошту са налога легитимних корисника.Али ако успеју да заиста добију приступ стварним налозима ових корисника, они улазе у област онога што је познато као компромитовање налога е-поште (ЕАЦ).

Погледајте неке примере БЕЦ сценарија:

- Преварант шаље е-пошту одељењу за људске ресурсе, претварајући се да је неко ко ради у компанији и захтева промену броја банковног рачуна на евиденцији за будуће трансфере плате.Непотребно је рећи да нови број банковног рачуна припада самим нападачима.

- Нападач шаље е-пошту претварајући се да сте ви шеф/надзорник или супервизор и тражи нека важна документа или информације које ће послати у одговору.

- Изгледа да е-пошта која изгледа легитимно долази из вашег ИТ одељења.Он упућује примаоце да инсталирају или ажурирају софтвер који прилажу уз е-пошту.Али у стварности, имејл је од преваранта и софтвер би могао бити тројански коњ или друга врста малвера.

- Ваш менаџер тражи од вас да платите редовном добављачу или филијали и наведете број свог банковног рачуна у е-поруци.Сматрате да је имејл легитиман, пратите упутства и нехотице пребацујете новац на банковни рачун нападача.

Ово је само неколико примера.Али БЕЦ може бити веома опасан.Према подацима ФБИ-а за 2020 Извештај о интернет криминалу, компаније су изгубиле преко 18 милијарди долара због комбинације БЕЦ и ЕАЦ превара.

Превара у оглашавању са плаћањем по клику (превара са кликовима)

Баш као и претходна тактика, нападач ће послати примамљиву е-пошту која вас упућује на веб локацију.Али на овој веб страници нема штетног малвера или лажне странице за пријаву.Уместо тога, то је бенигна веб локација са пуно огласа на њој.Начин на који власници веб локација зарађују новац је тако што доводе што више корисника на своју веб локацију.На овај начин, они могу тражити више прегледа страница и ППЦ провизија да би добили веће бројеве.

али,неки превара са кликовимаЗлонамерне природе.Њихов циљ је да исцрпе буџет компаније за дигитално оглашавање тако што ће довести што више лажних кликова на своје огласе.Иако сајбер криминалци често користе ботове у ту сврху, понекад користе и пхисхинг е-поруке да привуку праве кориснике.

Пошиљаоци привлаче кориснике тако што шаљу е-поруке које садрже лажне трансакционе везе, лажне „најновије вести“ или друге везе које подстичу кориснике да кликну.Међутим, када прималац стигне на веб локацију, на веб локацији нема ништа што обећава е-порука.Стога, корисници нису ништа друго до пиони за преваранте, омогућавајући преварантима да зараде више новца од њих тако што ће их натерати да гледају огласе.

Напади засновани на прилогу злонамерног софтвера

У овој врсти напада, сајбер криминалци укључују малвер у саму е-пошту путем уграђених слика или других прилога.Нападачи ће користити хитан или убедљив језик да вас преваре да отворите или преузмете прилог.Они вам могу послати прилоге или везе које изгледају као

- признаница о трансакцији

- банковно обавештење,

- Датотека упозорења зауставила је неке услуге,

- Детаљи интервјуа или писмо понуде, или

- Бесплатни предмети од интереса, као што су софтвер или књиге.

Наравно, када отворите такву везу или употребите прилог, малвер ће бити инсталиран на вашем уређају.Након што малвер нападне ваш уређај, може:

- шпијунира те

- украсти ваше важне податке,

- прати и бележи своје понашање,

- Закључавање података или уређаја ради изнуђивања новца (назив рансомваре напад),

- Користите свој уређај као бот за извођење сајбер напада (који се називају ботнет напади),

- приказивати досадне огласе,

- Користите свој клијент е-поште и профиле друштвених медија за слање е-поште или порука за пхисхинг

Превара лажне продаје/промоције

Нека онлајн предузећа користе ову неетичку стратегију маркетинга путем е-поште.Они шаљу е-пошту новим или постојећим клијентима са неким узбудљивим понудама, програмима и попустима „превише добро да би било истинито“.Међутим, када посетите веб локацију и учествујете, они вам дају нижи попуст од цене обећане у мејлу и нуде вам нижи попуст.

Ë пример : КомпанијаКликнете на е-пошту, прегледате производе и додате одећу која вам се свиђа у корпу.Али када се одјавите када се пријавите за купон, то не функционише.Видећете поруку о грешци у којој се наводи да је купон истекао и добићете заменски „важећи“ купон за 30% попуста.

У горњем примеру, неки потрошачи и даље бирају да купују јер су потрошили доста времена на посмеђивање и ужи избор производа.Други фрустрирани корисници ће напустити своја колица.Међутим, аналитичка функција веб локације прати њихово понашање и користи ове информације у њиховим ППЦ кампањама за приказивање високо циљаних, прилагођених огласа.

Две главне мотивације за сајбер нападе засноване на е-пошти

Шта сајбер криминалци покушавају да ураде у овој врсти преваре путем е-поште?Две главне мотивације су подаци који се могу украсти и продати или користити за кривична дела везана за крађу идентитета, као и новац или другу финансијску добит.Постоје и други мотиви, као што су шпијунажа, освета или други лични или политички циљеви, али се данас не фокусирамо на њих.

крађа података

Сама крађа података није врста сајбер-напада, већ њихов резултат.Подаци су важна компонента многих врста злочина који укључују крађу идентитета, изнуду (као што су напади рансомваре-а) и обмане.Сајбер криминалци воле да краду податке како би могли да их користе за друге врсте сајбер напада, да их тргују или продају другим лошим момцима или да их користе у друге сврхе.

Начин на који вам нападач шаље е-пошту јесте да сте вољни да поделите своје поверљиве информације са њима!На пример, претвараће се да су њихов шеф тражећи да вам се одмах пошаљу неки електронски документи.Зар се не усуђујеш да их пошаљеш?Исто тако, нападач се лажно представља

- пријатељи/рођаци,

- Познате компаније

- банка,

- ангажовање особља

- владине агенције,

- комунално предузеће

- Завод за школство,

- Наставник/професор итд.

Понекад од вас траже да пошаљете своје приватне податке као што су физичка адреса, број телефона, број социјалног осигурања, датум рођења, здравствени подаци, приход итд. Често ће тражити поверљиве информације ваше организације као што су детаљи о клијентима, техничко знање, пословне тајне, поверљиви финансијски подаци итд.

На пример: Преваранти се претварају да су регрутери за велику компанију и кажу да су вас запослили.Као део шеме, они траже ваше личне податке у име провере прошлости и кажу да им је потребан ваш број социјалног осигурања за проверу кредита и пореске сврхе.

Пошто су ово уобичајени процеси који се односе на запошљавање, нећете наћи ништа спорно и сви документи се могу доставити на захтев.Али док сазнате да је у питању превара, сајбер криминалци су одавно нестали.Они нестају након што приме ваше податке и или их користе за извршење злочина у вези са крађом идентитета или их продају другим нападачима на мрачном вебу.

финансијске преваре

Као што наслов сугерише, нападачи су користили е-пошту за обављање лажних финансијских трансакција.Понекад ће заменити број ваше платне картице или податке о банковном рачуну.Често ће од вас тражити да им пошаљете новац.Ево три таква примера сценарија:

- Сајбер криминалци шаљу Имејл који представља добротворну организацију. У својој поруци деле фотографије жртава и моле вас да донирате како бисте им помогли.Али фотографија је лажна

- сцаммер посинг запошљавање особља,своју компанију Потраживање Ви сносите одређене трошкове унапред. Можда ће од вас тражити да купите материјале за обуку, рекавши да је то услов процеса обуке.Или, могу тражити новац за проверу прошлости.

- Лоши момци се претварају да су велика компанија са којом послујете и упућују вас на лажне веб странице. Они могу да вас преусмере на сајбер-сквотинг домене (тј. домене који изгледају слично популарним брендовима/бизнисима) као што су амзон.цом, фацбоок.цом или велсфарго.цом да би вас навели да платите производ или услугу.

Резиме „Које врсте сајбер напада се обично изводе путем е-поште“

Надамо се да вам је овај чланак помогао да разумете које врсте сајбер напада користе е-пошту као вектор напада.Сада имате бољу идеју како да заштитите себе и своју организацију тако што ћете идентификовати лажне имејлове попут ових.