Према извештајима Валимала, који се шаљу сваки дан30 милијарде лажних имејлова! Када прочитате тако страшну статистику, очигледно је да ћете желети да знате које врсте сајбер напада се обично спроводе путем е-поште и како да уочите лажне е-поруке.來自同一份Proofpoint調查的數據還表明,有51%的美國工人無法告訴您什麼是網絡釣魚!

Али, конкретно, које врсте сајбер напада се најчешће врше путем е-поште?

Проофпоинт подаци показују да постоје 65% Организације признају да су доживеле један или више успешних пхисхинг напада у 2019!Штавише, према ФиреЕие的報告,每101封電子郵件中就有1封包含惡意軟件!現在是時候知道使用電子郵件的攻擊類型了。

Сајбер криминалци су ових дана веома паметни.Углавном вам више неће слати е-поруке са преваром типа „нигеријски принц“ или „лутрија од 1000 милиона долара“ (иако ће неки то и даље радити).Уместо тога, покушаће да пошаљу добро истражене и креативне е-поруке на које можда нећете моћи да одолите да кликнете.Зато је време да вас обавестимо о седам најчешћих типова превара које нападачи примењују путем е-поште.我們還將討論這些電子郵件造成的影響或損害,以及它們如何被用來欺騙和欺詐受害者。

通常通過電子郵件執行哪種類型的網絡攻擊?

Пецање

Нема сумње да је пхисхинг једна од најчешћих врста сајбер напада које нападачи врше путем е-поште.„Пецање“ значи коришћење различитих тактика да се корисници преваре да предузму радње које не би требало (и обично не) предузимају.這些行為使他們成為各種類型的網絡攻擊的受害者。Иако се пхисхинг може догодити путем других канала (телефонски позиви, текстуалне поруке, итд.), е-пошта је најчешћа платформа за извршавање пхисхинг превара.

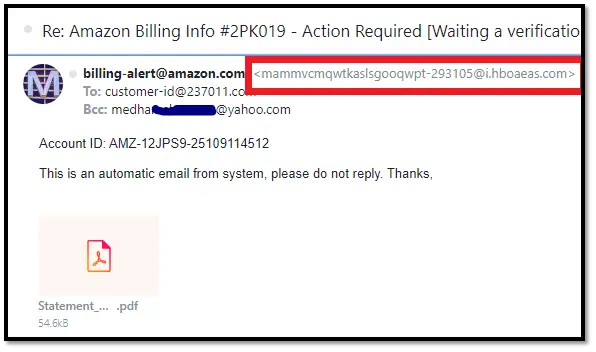

Превара е-поште је једна од најуспешнијих техника пхисхинг-а е-поште.Овде се актери претњи (лоши момци) лажно представљају као други, као што су продавци, колеге, супервизори или организације од поверења, како би стекли поверење прималаца е-поште и лажирали их:

- деле своје личне податке,

- Слање новца или обављање других лажних валутних трансакција,

- приступити оштећеној веб страници, или

- Преузмите прилоге који садрже малвер.

Наравно, нису све преваре путем е-поште пхисхинг.Али пхисхинг путем е-поште је општи термин који описује многе преваре засноване на е-пошти које ћемо покрити у овом чланку.

Пецање е-порука често садржи злонамерне прилоге и пхисхинг везе

Преваранти често укључују пхисхинг или злонамерне везе (или заражене прилоге) у своје е-поруке и пишу садржај тела на начин који вас мами да кликнете.Често ће покушати да од вас добију емоционални одговор, као што је стварање панике, узбуђења, беса, фрустрације, забаве или радозналости како би вас навели да кликнете на везу.Али које су опасности ових веза?

- [R упутите примаоце на веб локације са злонамерним софтвером. 這些網站充斥著病毒,特洛伊木馬,計算機蠕蟲,廣告軟件,間諜軟件等。通常,惡意軟件會隱藏在廣告(稱為惡意廣告),歌曲,視頻,圖像,幻燈片,PDF,中間內容或相似類型的對象。某些高級惡意軟件會在您到達網站後立即下載到您的設備,即使您沒有單擊任何東西也是如此。Стога, када кликнете на везу, злонамерни програм ће бити преузет на ваш уређај.

- великиEAD你到釣魚 веб сајтвеб сајтмали. 網絡釣魚站點通常看起來像是知名的合法站點。Овде се од корисника тражи да унесу своје поверљиве информације путем формулара, да се пријаве користећи своје акредитиве, па чак и да изврше финансијске трансакције.Непотребно је рећи да такве информације никада не стигну до легитимних компанија.而是直接將其發送給有惡意計劃的黑客。

китоловски напад

在這種電子郵件欺詐中,攻擊者將目標鎖定為首席執行官,CTO,CFO,COO和高級經理等知名員工。Ово је веома прилагођен напад у коме преварант стрпљиво користи разне онлајн и званичне изворе, као и путем друштвеног инжењеринга, да прикупи информације о мети.他們甚至可能製作虛假的網站,文檔或社交媒體資料,以使受害者聽起來合法。

Након пажљивог планирања, нападач шаље мејл мети која представља легитиман извор и тражи од њих да предузму кораке које не би требало да предузимају.

Пример: Нападачи су послали мејлове у којима су представљали менаџере банака са којима је компанија годинама пословала.У мејлу се наводи да циљна банка треба одмах да промени лозинку кликом на дату везу пошто је банка приметила неку необичну активност на свом рачуну.Прималац се успаничи и кликне на везу, која га преусмерава на сајт за крађу идентитета који изгледа потпуно као оригинални банкарски сајт.在這裡,要求受害者輸入其用戶ID,舊密碼和新密碼。一旦他們這樣做,攻擊者便掌握了該公司的官方銀行帳戶憑據!

商業電子郵件攻擊(BEC)和電子郵件帳戶攻擊(EAC)

Ако сте власник предузећа и желите да знате које врсте сајбер напада се обично изводе путем е-поште, морате бити свесни БЕЦ-а.Слично као и напади на китолов, БЕЦ преваре такође укључују руководиоце, али на другачији начин.Овде нападач не циља на једног или више руководилаца, већ на запослене средњег и нижег нивоа.Они такође могу слати е-пошту запосленима који се претварају да су неко у организацији треће стране (обично оној која се бави компанијом).

БЕЦ преваре обично укључују сајбер криминалце који се претварају да шаљу е-пошту са налога легитимних корисника.Али ако успеју да заиста добију приступ стварним налозима ових корисника, они улазе у област онога што је познато као компромитовање налога е-поште (ЕАЦ).

查看一些示例BEC方案:

- 詐騙者向人力資源部門發送電子郵件,假裝假裝在公司工作的某人,並請求更改記錄中的銀行帳號以用於將來的薪水匯款。Непотребно је рећи да нови број банковног рачуна припада самим нападачима.

- 攻擊者發送一封電子郵件,假裝您是老闆/主管或主管,並要求提供一些重要文件或信息以在答復中發送。

- Изгледа да е-пошта која изгледа легитимно долази из вашег ИТ одељења.Он упућује примаоце да инсталирају или ажурирају софтвер који прилажу уз е-пошту.Али у стварности, имејл је од преваранта и софтвер би могао бити тројански коњ или друга врста малвера.

- Ваш менаџер тражи од вас да платите редовном добављачу или филијали и наведете број свог банковног рачуна у е-поруци.Сматрате да је имејл легитиман, пратите упутства и нехотице пребацујете новац на банковни рачун нападача.

Ово је само неколико примера.Али БЕЦ може бити веома опасан.Према подацима ФБИ-а за 2020 互聯網犯罪報告,由於BEC和EAC騙局的結合,公司損失了超過18億美元。

Превара у оглашавању са плаћањем по клику (превара са кликовима)

就像以前的策略一樣,攻擊者將發送誘人的電子郵件,將您定向到網站。但是該網站上沒有任何有害的惡意軟件或偽造的登錄頁面。Уместо тога, то је бенигна веб локација са пуно огласа на њој.Начин на који власници веб локација зарађују новац је тако што доводе што више корисника на своју веб локацију.На овај начин, они могу тражити више прегледа страница и ППЦ провизија да би добили веће бројеве.

али,неки превара са кликовимаЗлонамерне природе.他們的目標是通過為廣告投放盡可能多的虛假點擊來耗盡公司的數字廣告預算。Иако сајбер криминалци често користе ботове у ту сврху, понекад користе и пхисхинг е-поруке да привуку праве кориснике.

Пошиљаоци привлаче кориснике тако што шаљу е-поруке које садрже лажне трансакционе везе, лажне „најновије вести“ или друге везе које подстичу кориснике да кликну.Међутим, када прималац стигне на веб локацију, на веб локацији нема ништа што обећава е-порука.Стога, корисници нису ништа друго до пиони за преваранте, омогућавајући преварантима да зараде више новца од њих тако што ће их натерати да гледају огласе.

基於惡意軟件附件的攻擊

在這種類型的攻擊中,網絡犯罪分子通過嵌入的圖像或其他附件將惡意軟件包含在電子郵件本身中。Нападачи ће користити хитан или убедљив језик да вас преваре да отворите или преузмете прилог.Они вам могу послати прилоге или везе које изгледају као

- признаница о трансакцији

- 銀行通知,

- 警告警告文件中止了某些服務,

- Детаљи интервјуа или писмо понуде, или

- Бесплатни предмети од интереса, као што су софтвер или књиге.

Наравно, када отворите такву везу или употребите прилог, малвер ће бити инсталиран на вашем уређају.Након што малвер нападне ваш уређај, може:

- 監視你

- 竊取您的重要數據,

- 監控並記錄您的行為,

- Закључавање података или уређаја ради изнуђивања новца (назив рансомваре напад),

- Користите свој уређај као бот за извођење сајбер напада (који се називају ботнет напади),

- 顯示令人討厭的廣告,

- Користите свој клијент е-поште и профиле друштвених медија за слање е-поште или порука за пхисхинг

Превара лажне продаје/промоције

Нека онлајн предузећа користе ову неетичку стратегију маркетинга путем е-поште.Они шаљу е-пошту новим или постојећим клијентима са неким узбудљивим понудама, програмима и попустима „превише добро да би било истинито“.但是,當您訪問該網站並參與其中時,他們會給您比電子郵件中所承諾的價格更低的折扣,並為您提供更低的折扣。

Ë пример : КомпанијаКликнете на е-пошту, прегледате производе и додате одећу која вам се свиђа у корпу.Али када се одјавите када се пријавите за купон, то не функционише.Видећете поруку о грешци у којој се наводи да је купон истекао и добићете заменски „важећи“ купон за 30% попуста.

У горњем примеру, неки потрошачи и даље бирају да купују јер су потрошили доста времена на посмеђивање и ужи избор производа.Други фрустрирани корисници ће напустити своја колица.但是,網站的分析功能會跟踪他們的行為,並在其PPC廣告系列中使用此信息來展示針對性強的定制廣告。

Две главне мотивације за сајбер нападе засноване на е-пошти

Шта сајбер криминалци покушавају да ураде у овој врсти преваре путем е-поште?Две главне мотивације су подаци који се могу украсти и продати или користити за кривична дела везана за крађу идентитета, као и новац или другу финансијску добит.Постоје и други мотиви, као што су шпијунажа, освета или други лични или политички циљеви, али се данас не фокусирамо на њих.

крађа података

Сама крађа података није врста сајбер-напада, већ њихов резултат.Подаци су важна компонента многих врста злочина који укључују крађу идентитета, изнуду (као што су напади рансомваре-а) и обмане.Сајбер криминалци воле да краду податке како би могли да их користе за друге врсте сајбер напада, да их тргују или продају другим лошим момцима или да их користе у друге сврхе.

Начин на који вам нападач шаље е-пошту јесте да сте вољни да поделите своје поверљиве информације са њима!例如,他們將假裝是要求立即向您發送一些電子文件的老闆。你不敢送他們嗎?Исто тако, нападач се лажно представља

- 朋友/親戚,

- Познате компаније

- банка,

- ангажовање особља

- владине агенције,

- 公用事業公司

- 教育研究院,

- Наставник/професор итд.

Понекад од вас траже да пошаљете своје приватне податке као што су физичка адреса, број телефона, број социјалног осигурања, датум рођења, здравствени подаци, приход итд. Често ће тражити поверљиве информације ваше организације као што су детаљи о клијентима, техничко знање, пословне тајне, поверљиви финансијски подаци итд.

На пример: Преваранти се претварају да су регрутери за велику компанију и кажу да су вас запослили.Као део шеме, они траже ваше личне податке у име провере прошлости и кажу да им је потребан ваш број социјалног осигурања за проверу кредита и пореске сврхе.

由於這些是與招聘有關的常見過程,因此您不會發現任何可疑之處,可以根據要求提供所有文檔。Али док сазнате да је у питању превара, сајбер криминалци су одавно нестали.Они нестају након што приме ваше податке и или их користе за извршење злочина у вези са крађом идентитета или их продају другим нападачима на мрачном вебу.

финансијске преваре

Као што наслов сугерише, нападачи су користили е-пошту за обављање лажних финансијских трансакција.Понекад ће заменити број ваше платне картице или податке о банковном рачуну.通常,它們會讓您將錢寄給他們。Ево три таква примера сценарија:

- 網絡罪犯發送 Имејл који представља добротворну организацију. У својој поруци деле фотографије жртава и моле вас да донирате како бисте им помогли.Али фотографија је лажна

- сцаммер посинг запошљавање особља,其公司 Потраживање Ви сносите одређене трошкове унапред. Можда ће од вас тражити да купите материјале за обуку, рекавши да је то услов процеса обуке.Или, могу тражити новац за проверу прошлости.

- Лоши момци се претварају да су велика компанија са којом послујете и упућују вас на лажне веб странице. Они могу да вас преусмере на сајбер-сквотинг домене (тј. домене који изгледају слично популарним брендовима/бизнисима) као што су амзон.цом, фацбоок.цом или велсфарго.цом да би вас навели да платите производ или услугу.

Резиме „Које врсте сајбер напада се обично изводе путем е-поште“

Надамо се да вам је овај чланак помогао да разумете које врсте сајбер напада користе е-пошту као вектор напада.Сада имате бољу идеју како да заштитите себе и своју организацију тако што ћете идентификовати лажне имејлове попут ових.