何年にもわたって、オンライン広告業界は、特にファーミング広告枠の不正販売。

この問題を解決するために、IABは2017年にads.txt(認定デジタルリセラー略語)そのような違法行為と戦うために。

しかし、これは詐欺師が虚偽の広告在庫を販売することを阻止していません。その後すぐに、いくつかの解決策が実行されました。また、新しいロボットが不正な広告枠を販売し、誤った見解を生み出すために操作を推進しているという複数の報告があります。

参照:

#1詐欺師はads.txtを操作して偽の在庫を販売します– DoubleVerify Fraud Lab

#2最新のads.txt詐欺:404bot

これにもかかわらず、広告技術この分野の研究者(DoubleVerifyの、インテグラル広告科学等)そのようなロボットベースの広告詐欺パターンは早期に特定することができ、それらを阻止するために実行可能な措置を講じることができます。

しかし、今や新しいタイプのデジタル広告詐欺が出現し、広告主だけでなくオンラインコミュニティ全体にも影響を及ぼしています。

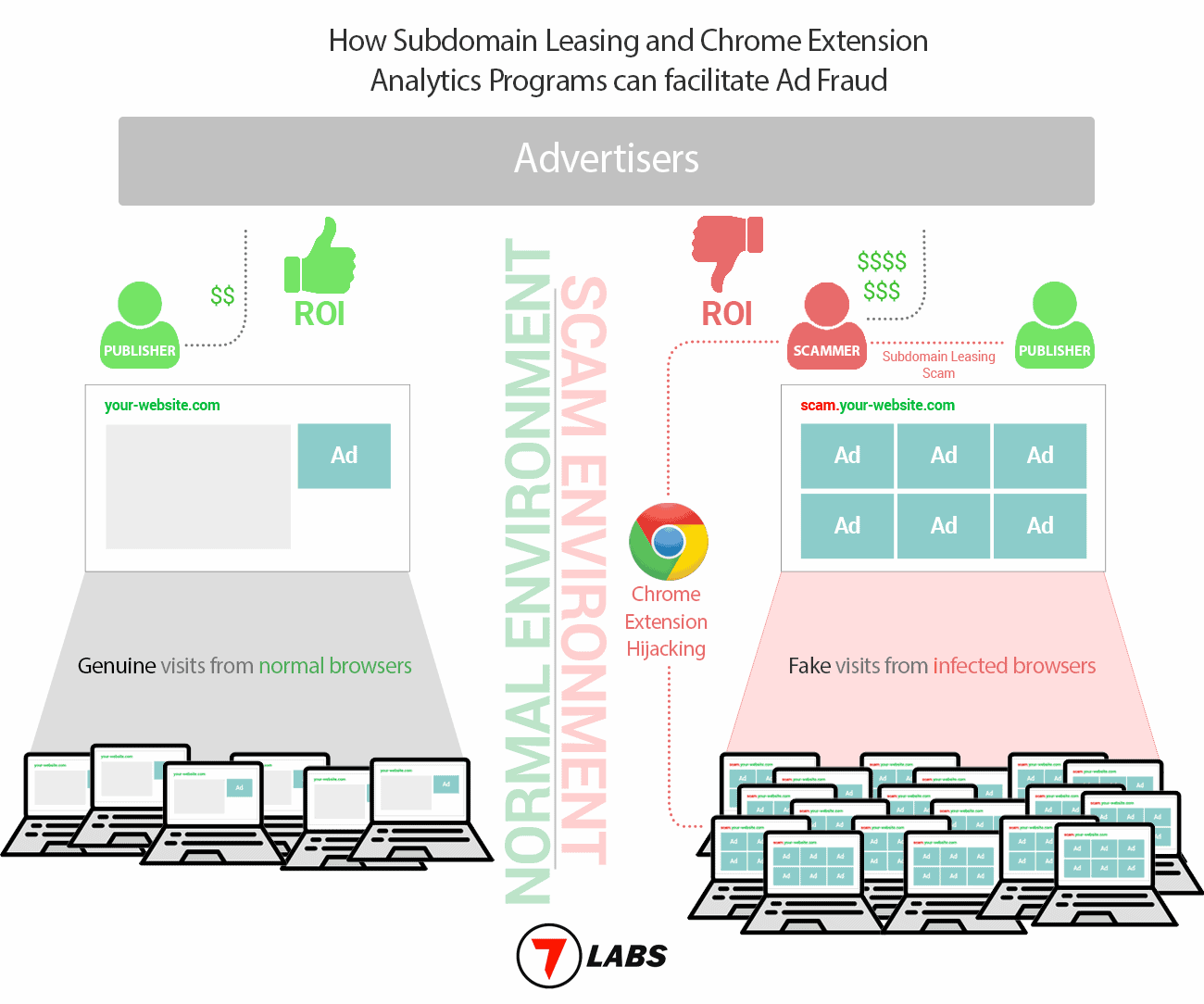

私たちは最近、詐欺行為の犠牲者になり、調査を行っている間に全体像を見つけました。この斬新な広告詐欺は、XNUMXつのレベルで機能します。

サブドメインリースまたはドメインテイクオーバー

加害者は通常、優れたドメイン権限を持つ中小規模の発行者にアプローチし、一見有益なサブドメインリースプログラムに参加するように説得します。出版社は、サブドメインリースプログラムが彼らにとって安全であり、優れた受動的収入源であると考えたくなります。

オンボーディングプロセスの一環として、加害者はパブリッシャーを説得して、共有ドメインのCNAMEレコードとGoogle Analyticsセグメンテーションレポートを更新することにより、レンタルされたサブドメインを制御できるようにしました。さらに、実行者が選択した販売者のリストを使用して、ルートドメインのads.txtファイルを更新するようにパブリッシャーに指示しました。

中小規模のサイト運営者は通常、独自の広告枠を管理していませんが、サードパーティの広告プログラムに依存しています。したがって、彼らは知らないかもしれませんプログラマティック広告および関連する詐欺。加害者はこの状況を利用して、出版社に彼らに有利な行動を取るように簡単に説得することができます。

最悪の場合、実行者はWebサイトの所有者を操作して、ドメイン全体の所有権を譲渡しました。いずれにせよ、彼らはなんとかドメインの広告リソースを管理することができました。

参照:

#1サブドメインを借りる前によく考えるべき理由

#2DroidViews.comなどのWebサイトの不審な買収

広告主から固定CPMレートを取得する

ドメインのGoogleアナリティクスセグメンテーションレポートとそのads.txtを制御した後、加害者は(広告管理会社を通じて)販売者にアプローチし、ドメインの広告枠の固定CPMレートを確保できます。

ブラウザハイジャックを通じて何百万ものページビューを生成する

この時点で、違反者は固定のインプレッション単価(CPM)の価格で広告を取得しており、サイト運営者のドメインまたはサブドメインで広告を実行するように制御することもできます(ドメインの乗っ取りまたはサブドメインのリースを介して)。残りの部分は、訪問者をガイドしてビューを生成することだけです。

サブドメインリースに加えて、犯罪者は、調査とマーケティングの洞察のためにChrome拡張機能から匿名データを収集すると主張するデータ分析プログラムも実行します。

彼らは、毎月の支払いと引き換えに「script.js」と呼ばれる分析スクリプトを統合するように複数のChrome拡張機能開発者を説得しました。

スクリプトは、拡張機能の自動更新を通じてユーザーのコンピューターに到達します。レポートによると、アクティブ化されると、バックグラウンドで(1)のさまざまなドメインおよびサブドメインからページが開き、誤った/無効なビューが生成されます。

収集されたデータに基づく推定によると、スクリプトはいくつかの人気のあるChrome拡張機能に感染することで、数百万台のコンピューターに到達しました。

参照:

#1Chrome拡張機能を使用してブラウザを乗っ取る

#2 Chromeはウィンドウをランダムに開くようで、表示できません

#3ブラウザハイジャッカーの複数の拡張機能破壊された#

4 Chromeは7labs.ioからダウンロードし続けます

#5 Windowsの場合新しいChromeページを開く舞台裏にアクセスできません

この操作の完全な効果は、オンラインコミュニティのXNUMX人の主要な参加者に影響します。

訪問者が自分のドメインに関連する疑わしい活動を報告し始めると、サブドメインを借りる発行者は訪問者から悪い評判を得ます。また、生成されたビューはすべて偽物であるため、広告主は最終的にクリック率(CTR)が非常に低いことに気付き、ドメインをブラックリストに登録しました。

加害者は、投資収益率のない誤った意見を生み出すことにより、数百万ドルで広告業界をだましました。

Chrome開発者はついに斧を手に入れました。ユーザーが拡張機能に関連する悪意のあるアクティビティに気づき始めると、開発者はユーザーベースの大部分を失います。

したがって、発行者と拡張機能の開発者はその矢面に立たされ、手遅れになるまで気付かない可能性があります。

私たちの直接の経験と他のさまざまな報告に基づいて、特定のニューヨークの個人が全体の操作に責任がある(または関連している)と主張されています。

オンラインコミュニティは私たち全員に影響を与えるため、このような詐欺から保護したいと考えています。このコンテンツの目的は、出版社や開発者だけでなく、広告技術業界の他の主要なプレーヤーの間で意識を高めることです。