Im Laufe der Jahre hat die Online-Werbebranche mehrere Anzeigenbetrugsfälle erlitten, insbesondere durchPharmingUnbefugter Verkauf von Werbeinventar.

Um dieses Problem zu lösen, hat das IAB 2017 eine neue Vereinbarung mit ads.txt (Autorisierter digitaler WiederverkäuferAbkürzung)Um solche illegalen Handlungen zu bekämpfen.

Dies hat jedoch Betrüger nicht davon abgehalten, falsches Werbeinventar zu verkaufen.Bald darauf waren einige Lösungen in der Praxis.Und es gibt mehrere Berichte, dass neue Roboter Manipulationen vorantreiben, um nicht autorisiertes Werbeinventar zu verkaufen und falsche Ansichten zu generieren.

Verweise:

#1Betrüger manipulieren ads.txt, um gefälschtes Inventar zu verkaufen – DoubleVerify Fraud Lab

#2Der neueste ads.txt-Betrug: 404bot

trotz dieses,WerbetechnikForscher auf dem Gebiet (DoubleVerify,Integrierte Ad-Wissenschaftetc.) Solche roboterbasierten Werbebetrugsmuster können frühzeitig erkannt und umsetzbare Maßnahmen ergriffen werden, um sie zu stoppen.

Nun ist jedoch eine neue Art des digitalen Werbebetrugs aufgetaucht, von der nicht nur Werbetreibende, sondern die gesamte Online-Community betroffen ist.

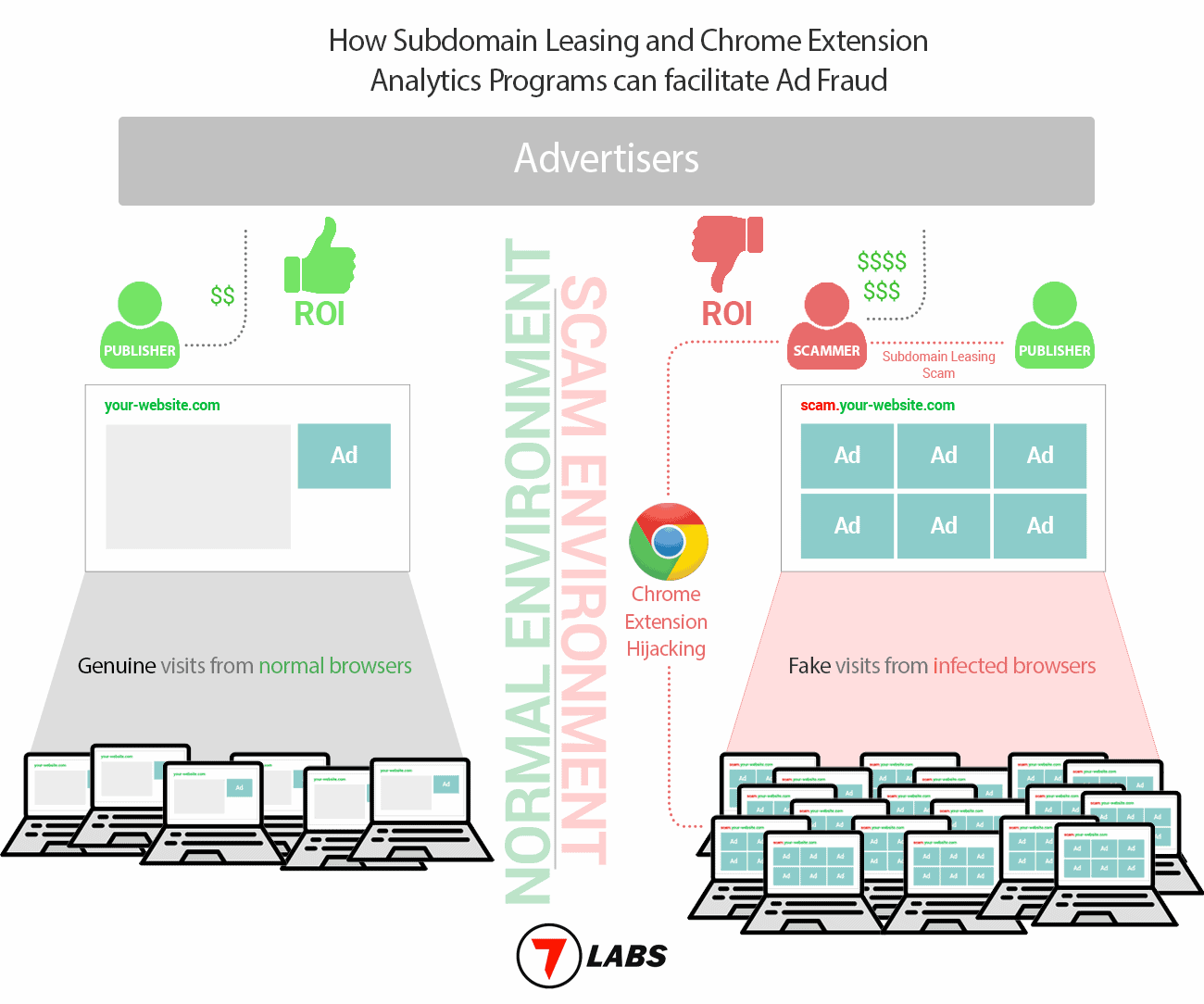

Wir sind in letzter Zeit Opfer von Betrug geworden und haben bei der Recherche ein größeres Bild gefunden.Dieser neuartige Werbebetrug funktioniert auf drei Ebenen.

Subdomain-Leasing oder Domain-Übernahme

Üblicherweise wenden sich die Täter an kleine und mittelständische Verlage mit guter Domain-Autorität und überreden sie, an einem scheinbar vorteilhaften Subdomain-Leasing-Programm teilzunehmen.Publisher sind versucht zu glauben, dass das Subdomain-Leasingprogramm für sie sicher und eine gute passive Einkommensquelle ist.

Im Rahmen des Onboarding-Prozesses überzeugten die Täter die Publisher, ihnen die Kontrolle über gemietete Subdomains zu geben, indem sie ihre CNAME-Einträge und Google Analytics-Segmentierungsberichte für gemeinsam genutzte Domains aktualisierten.Außerdem wiesen sie den Publisher an, die ads.txt-Datei für die Root-Domain mit einer vom Täter ausgewählten Verkäuferliste zu aktualisieren.

Kleine und mittlere Verlage verwalten in der Regel kein eigenes Werbeinventar, sondern setzen auf Werbeprogramme Dritter.Daher wissen sie es möglicherweise nichtProgrammatische WerbungUnd damit verbundener Betrug.Die Täter machen sich diese Situation zunutze und können Verlage leicht dazu bewegen, zu ihren Gunsten zu handeln.

Im schlimmsten Fall manipulierte der Täter den Website-Inhaber, um den Besitz der gesamten Domain zu übertragen.In jedem Fall gelang es ihnen, die Werberessourcen der Domain zu kontrollieren.

Verweise:

#1 Warum Sie es sich zweimal überlegen sollten, bevor Sie eine Subdomain mieten

#2 Verdächtige Übernahmen von Websites wie DroidViews.com

Erhalten Sie einen festen CPM-Preis von Werbetreibenden

Nach Kontrolle des Google Analytics-Segmentierungsberichts und der ads.txt-Datei der Domain kann sich der Täter nun (über das Anzeigenverwaltungsunternehmen) an den Verkäufer wenden und einen festen CPM-Preis für das Inventar der Domain sicherstellen.

Generieren Sie Millionen von Seitenaufrufen durch Browser-Hijacking

Zu diesem Zeitpunkt hat der Täter die Anzeigen zu einem Festpreis pro tausend Impressionen (CPM) erhalten und kann auch steuern, ob sie auf der Domain oder Subdomain des Publishers geschaltet werden (per Domain-Übernahme oder Subdomain-Lease).Jetzt bleibt nur noch, den Besucher zu führen und die Ansicht zu generieren.

Neben Subdomain-Leases betreibt der Täter auch ein Datenanalyseprogramm, das behauptet, anonyme Daten von Chrome-Erweiterungen für Recherche- und Marketing-Insights zu sammeln.

Sie überzeugten mehrere Entwickler von Chrome-Erweiterungen, ein Analyseskript namens "script.js" gegen monatliche Zahlungen zu integrieren.

Das Skript erreicht den Computer des Benutzers durch automatische Erweiterungsupdates.Berichten zufolge öffnet es nach der Aktivierung im Hintergrund Seiten von verschiedenen Domains und Subdomains in (1) und generiert falsche/ungültige Ansichten.

Nach unseren Schätzungen basierend auf den gesammelten Daten hat das Skript Millionen von Computern erreicht, indem es mehrere gängige Chrome-Erweiterungen infiziert hat.

Verweise:

#1 Verwenden Sie eine Chrome-Erweiterung, um den Browser zu entführen

#2 Chrome scheint Fenster nach dem Zufallsprinzip zu öffnen und ich kann es nicht anzeigen

#3Mehrere Erweiterungen bei Browser-Hijackingzerstört worden#

4 Chrome lädt ständig von 7labs.io herunter

#5 Unter WindowsÖffnen Sie eine neue Chrome-SeiteBackstage unzugänglich

Die volle Wirkung dieser Operation betrifft die drei Hauptteilnehmer der Online-Community.

Wenn Besucher verdächtige Aktivitäten im Zusammenhang mit ihren Domains melden, erhalten Publisher, die Subdomains vermieten, bei den Besuchern einen schlechten Ruf.Und da die generierten Aufrufe alle gefälscht sind, stellten die Werbetreibenden schließlich fest, dass die Klickrate (CTR) extrem niedrig war und setzten die Domain auf die schwarze Liste.

Die Täter haben die Werbebranche mit Millionen von Dollar getäuscht, indem sie falsche Meinungen ohne Return on Investment erzeugten.

Chrome-Entwickler bekamen schließlich auch die Axt.Wenn Benutzer bösartige Aktivitäten im Zusammenhang mit ihren Erweiterungen bemerken, verlieren Entwickler einen großen Teil ihrer Benutzerbasis.

Daher tragen Publisher und Erweiterungsentwickler die Hauptlast, und sie merken es möglicherweise erst zu spät.

Basierend auf unseren Erfahrungen aus erster Hand und verschiedenen anderen Berichten soll eine bestimmte New Yorker Person für die gesamte Operation verantwortlich (oder mit ihr verbunden) sein.

Wir möchten die Online-Community vor solchen Betrügereien schützen, denn sie betreffen uns alle.Der Zweck dieser Inhalte besteht darin, das Bewusstsein bei Herausgebern und Entwicklern sowie anderen wichtigen Akteuren der Werbetechnologiebranche zu schärfen.