Potrivit Valimail, zilnic30 miliarde de e-mailuri falsificate!Când citiți statistici atât de înfricoșătoare, este evident că veți dori să știți ce tipuri de atacuri cibernetice sunt de obicei efectuate prin e-mail și cum să depistați e-mailurile false.Datele din același sondaj Proofpoint arată, de asemenea, că 51% dintre lucrătorii americani nu vă pot spune ce este phishing-ul!

Dar, mai precis, ce tipuri de atacuri cibernetice sunt cel mai frecvent efectuate prin e-mail?

Datele Proofpoint arată că există 65% dintre organizații au recunoscut că au experimentat unul sau mai multe atacuri de phishing cu succes în 2019!Mai mult, conform FireEye101 din 1 e-mailuri conține programe malwareAcum este momentul să cunoaștem tipurile de atacuri care folosesc e-mailul.

Astăzi, infractorii cibernetici sunt foarte inteligenți.De obicei, nu vă vor mai trimite e-mailuri de tip „prinț nigerian” sau „loterie de 1000 milioane de dolari” (deși unele încă o fac).În schimb, vor încerca să trimită e-mailuri bine cercetate și creative pe care probabil că nu veți putea rezista să faceți clic.De aceea, este timpul să vă anunțăm cele șapte tipuri de fraudă cele mai frecvente desfășurate de atacatori care folosesc e-mailul.Vom discuta, de asemenea, despre impactul sau daunele pe care le provoacă aceste e-mailuri și cum pot fi folosite pentru a înșela și frauda victimele.

Ce tip de atac cibernetic se efectuează de obicei prin e-mail?

phishing

Fără îndoială, phishingul este unul dintre cele mai comune tipuri de atacuri cibernetice pe care atacatorii le efectuează prin e-mail.Phishing înseamnă utilizarea unei varietăți de tactici pentru a păcăli utilizatorii să ia acțiuni pe care nu ar trebui (și adesea nu vor face).Aceste acțiuni îi fac victime ale diferitelor tipuri de atacuri cibernetice.Deși phishing-ul poate apărea prin alte canale (apeluri telefonice, mesaje text etc.), e-mailul este cea mai comună platformă de executare a înșelătoriilor de tip phishing.

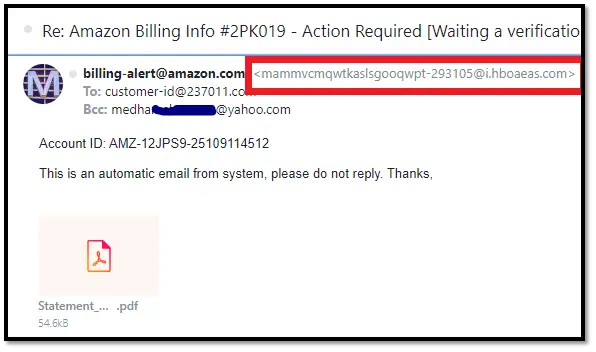

Falsificarea e-mailului este una dintre cele mai de succes tehnici de phishing prin e-mail.Aici, actorii amenințărilor (băieții răi) se uzurpă pe alții (cum ar fi vânzători, colegi, supraveghetori sau organizații de încredere) pentru a câștiga încrederea destinatarilor e-mailurilor și a-i păcăli:

- împărtășesc informațiile lor personale,

- trimiteți bani sau efectuați alte tranzacții monetare frauduloase,

- vizitați un site web stricat sau

- Descărcați atașamente încărcate cu programe malware.

Desigur, nu toate înșelătoriile prin e-mail sunt phishing.Dar phishingul prin e-mail este un termen umbrelă care descrie multe dintre înșelătoriile bazate pe e-mail pe care le vom acoperi în acest articol.

E-mailurile de phishing conțin adesea atașamente rău intenționate și link-uri de phishing

Escrocii includ adesea phishing sau linkuri rău intenționate (sau atașamente infectate) în e-mailurile lor și scriu conținutul corpului într-un mod care să te ademenească să dai clic.Adesea, ei vor încerca să obțină un răspuns emoțional de la tine, cum ar fi crearea de panică, entuziasm, furie, frustrare, amuzament sau curiozitate, pentru a te atrage să dai clic pe un link.Dar ce rău fac aceste link-uri?

- [R site-uri malware destinatare edirect. Aceste site-uri sunt pline de viruși, troieni, viermi de computer, adware, spyware și multe altele.Adesea, malware-ul se ascunde în reclame (numite malvertising), melodii, videoclipuri, imagini, prezentări de diapozitive, PDF-uri, conținut intermediar sau tipuri similare de obiecte.Unele programe malware avansate se descărcă pe dispozitivul dvs. imediat ce ajungeți la un site web, chiar dacă nu faceți clic pe nimic.Prin urmare, de îndată ce faceți clic pe link, programul rău intenționat este descărcat pe dispozitivul dvs.

- mareEAD-te în pescuit site-ul website-ul webmic. Site-urile de phishing arată adesea ca site-uri legitime bine-cunoscute.Aici, utilizatorii sunt rugați să-și introducă informațiile confidențiale prin formulare, să se logheze cu acreditările și chiar să facă tranzacții financiare.Inutil să spun că astfel de informații nu ajung niciodată la companiile legitime.În schimb, este trimis direct hackerilor cu scheme rău intenționate.

atacul vânătorului de balene

În această fraudă prin e-mail, atacatorii vizează angajați cu profil înalt, cum ar fi directori generali, directori economici, directori financiari, directori de operare și manageri superiori.Acesta este un atac extrem de personalizat în care escrocii folosesc cu răbdare o varietate de surse online și oficiale, precum și prin inginerie socială, pentru a aduna informații despre țintă.Ei pot chiar crea site-uri web, documente sau profiluri de rețele sociale false pentru a face victimele să sune legitime.

După o planificare atentă, atacatorii au trimis un e-mail țintelor care constituiau surse legitime și le-au cerut să ia măsuri pe care nu ar trebui să le facă.

Exemplu: Atacatorii au trimis e-mailuri în numele managerilor băncilor cu care compania avea de-a face de ani de zile.E-mailul afirmă că banca țintă ar trebui să schimbe imediat parola făcând clic pe linkul dat, deoarece banca a observat o activitate neobișnuită în contul său.Destinatarul intră în panică și dă clic pe un link care îl redirecționează către un site de phishing care arată exact ca site-ul bancar original.Aici, victimelor li se cere să introducă ID-ul de utilizator, parola veche și parola nouă.Odată ce o fac, atacatorii au acreditările oficiale ale contului bancar al companiei!

Business Email Attack (BEC) și Email Account Attack (EAC)

Dacă sunteți proprietarul unei afaceri și vă întrebați ce tipuri de atacuri cibernetice sunt efectuate de obicei prin e-mail, trebuie să fiți conștient de BEC.La fel ca atacul vânătorului de balene, înșelătoria BEC a fost legată și de directori, dar într-un mod diferit.Aici, atacatorii nu vizează unul sau mai mulți directori, ci angajați de nivel mediu și inferior.Ei pot, de asemenea, e-mailuri angajaților care pretind a fi cineva dintr-o organizație terță parte (care au deseori de-a face cu compania).

Escrocherii BEC implică adesea infractorii cibernetici care se prezintă drept e-mailuri din conturile utilizatorilor legitimi.Cu toate acestea, dacă reușesc să obțină efectiv acces la conturile reale ale acestor utilizatori, ei intră în domeniul așa-numitului compromis al contului de e-mail (EAC).

Consultați câteva exemple de scenarii BEC:

- Escrocii e-mail departamentului de resurse umane pretinzând că sunt cineva care lucrează pentru companie și solicită modificarea numărului de cont bancar înregistrat pentru viitoarele remiteri de salarii.Inutil să spun că noul număr de cont bancar aparține atacatorilor înșiși.

- Atacatorul trimite un e-mail pretinzând că ești șeful/supervizorul sau supervizorul și solicită un document sau informații importante pentru a trimite în răspuns.

- E-mailul cu aspect legitim pare să fie de la departamentul dvs. IT.Acesta instruiește destinatarii să instaleze sau să actualizeze software-ul pe care îl atașează la e-mail.Dar, în realitate, e-mailul este de la un impostor, iar software-ul poate fi un troian sau alt tip de malware.

- Managerul dvs. vă cere să plătiți furnizorul sau filiala dvs. obișnuită și să furnizați numărul contului dvs. bancar în e-mail.Considerați că e-mailul este legitim, urmați instrucțiunile și transferați din neatenție bani în contul bancar al atacatorului.

Acestea sunt doar câteva exemple.Dar BEC poate fi foarte periculos.Potrivit FBI-ului 2020 Raportul criminalității pe internet, compania a pierdut peste 18 miliarde de dolari din cauza combinației de escrocherii BEC și EAC.

Fraudă publicitară cu plata pe clic (fraudă prin clic)

La fel ca tactica anterioară, atacatorii vor trimite e-mailuri atrăgătoare care vă direcționează către site.Dar site-ul nu are niciun malware dăunător sau pagini de autentificare false.Mai degrabă, este un site benign, cu o mulțime de reclame.Modul în care proprietarii de site-uri web câștigă bani este prin atragerea cât mai mulți utilizatori pe site-ul lor.În acest fel, ei pot solicita mai multe vizualizări de pagină și comisioane PPC pentru volume mai mari.

dar,niste faceți clic pe fraudăÎn esență rău intenționat.Scopul lor este să epuizeze bugetul de publicitate digitală al unei companii, oferind cât mai multe clicuri false pe reclame.Deși infractorii cibernetici folosesc adesea boți în acest scop, uneori folosesc și e-mailuri de phishing pentru a atrage utilizatorii reali.

Expeditorii ademenesc utilizatorii trimițând e-mailuri care conțin linkuri tranzacționale false, „știri de ultimă oră” false sau alte linkuri care îi determină pe utilizatori să facă clic.Cu toate acestea, atunci când destinatarul ajunge pe site, nu există nimic pe site pe care îl promite e-mailul.Deci, utilizatorii nu sunt altceva decât niște pioni pentru escroci, pentru a câștiga mai mulți bani din ei, făcându-i să vadă reclame.

Atacurile bazate pe atașamente malware

În acest tip de atac, infractorii cibernetici includ programe malware în e-mailul propriu-zis prin intermediul unei imagini încorporate sau al unui alt atașament.Atacatorii vor folosi un limbaj urgent sau convingător pentru a vă păcăli să deschideți sau să descărcați atașamente.Ei vă pot trimite atașamente sau link-uri care arată ca

- chitanta tranzactiei

- notificare bancara,

- AVERTISMENT Fișierul WARNING a oprit unele servicii,

- Detalii interviu sau scrisoare de ofertă sau

- Articole gratuite de interes, cum ar fi software sau cărți.

Desigur, odată ce deschideți un astfel de link sau utilizați un atașament, programele malware pot fi instalate pe dispozitivul dvs.După ce malware-ul vă invadează dispozitivul, acesta poate:

- te monitorizeze

- fura datele tale importante,

- monitorizează și înregistrează acțiunile tale,

- Blocarea datelor sau a dispozitivelor pentru a stoarce bani (numit atac ransomware),

- folosiți dispozitivul ca bot pentru a efectua atacuri cibernetice (numite atacuri botnet),

- afișează reclame enervante,

- Trimiteți e-mailuri sau mesaje de phishing folosind clientul de e-mail și profilurile de rețele sociale

Vânzare falsă/înșelătorie promoțională

Unele companii online folosesc această tactică neetică de marketing prin e-mail.Le trimit prin e-mail clienților noi sau existenți niște oferte, planuri și reduceri interesante „prea bune pentru a face asta”.Cu toate acestea, atunci când vizitați site-ul și vă implicați, vă vor oferi o reducere mai mică decât ceea ce a fost promis în e-mail și vă vor oferi o reducere mai mică.

Ë exemplu : Compania X îți trimite un e-mail cu textul „Reducere plată de 70% la toate îmbrăcămintea dacă folosești codul promoțional 70% REDUCERE”.Faceți clic pe e-mailul dvs., căutați produse și adăugați îmbrăcămintea preferată în coș.Dar nu funcționează atunci când plătiți când aplicați pentru un cupon.Veți vedea un mesaj de eroare că cuponul a expirat și veți primi un cupon „activ” de înlocuire pentru o reducere de 30%.

În exemplul de mai sus, unii consumatori încă aleg să cumpere pentru că au petrecut deja mult timp rumenind și selectând produsul pe lista scurtă.Alți utilizatori dezamăgiți își vor abandona cărucioarele.Cu toate acestea, analizele site-ului web urmăresc comportamentul acestora și utilizează aceste informații în campaniile lor PPC pentru a afișa anunțuri foarte bine direcționate și personalizate.

Două motivații principale pentru atacurile cibernetice bazate pe e-mail

Ce încearcă să facă infractorii cibernetici în acest tip de fraudă prin e-mail?Principalele două motivații sunt datele, care pot fi furate și vândute sau utilizate pentru infracțiuni legate de furtul de identitate și câștiguri financiare sau de altă natură.Există și alte motive, cum ar fi spionajul, răzbunarea sau alte agende personale sau politice, dar astăzi nu ne concentrăm asupra acestora.

furtul de date

Furtul de date nu este un tip de atac cibernetic în sine, ci rezultatul acestora.Datele sunt o parte importantă a multor tipuri de infracțiuni care implică furtul de identitate, extorcarea de drepturi (cum ar fi atacurile ransomware) și înșelăciunea.Criminalilor cibernetici le place să fure date, astfel încât să le poată folosi pentru alte tipuri de atacuri cibernetice, să le schimbe sau să le vândă altor băieți răi sau să le folosească în alte scopuri.

Modul în care atacatorii vă trimit prin e-mail este că sunteți dispus să le împărtășiți informațiile confidențiale!De exemplu, se vor preface că sunt șeful care va cere să vă trimită niște fișiere electronice imediat.Nu îndrăznești să le trimiți?Din nou, atacatorul își face identitatea

- prieteni/rude,

- firma cunoscuta

- bancă,

- angajarea personalului

- agentii guvernamentale,

- companie de utilitati

- Institutul de Educație,

- profesor/profesor etc.

Uneori vă solicită să trimiteți informațiile dumneavoastră private, cum ar fi adresa fizică, numărul de telefon, numărul de asigurări sociale, data nașterii, informațiile despre sănătate, venitul etc.Ei vor întreba adesea despre informațiile confidențiale ale organizației dvs., cum ar fi detalii despre clienți, cunoștințe tehnice, secrete comerciale, date financiare confidențiale etc.

De exemplu: Escrocii care se uită la un recrutor pentru o companie mare și spun că te-au angajat.Ca parte a planului, aceștia vă cer detaliile personale în numele efectuării unei verificări a antecedentelor și spun că au nevoie de numărul dvs. de securitate socială pentru verificări de credit și în scopuri fiscale.

Deoarece acestea sunt procese comune legate de recrutare, nu veți găsi nimic suspect și toată documentația este disponibilă la cerere.Dar până când aflați că este o înșelătorie, infractorii cibernetici au dispărut de mult.Ele dispar după ce primesc informațiile dvs. sau le folosesc pentru a comite infracțiuni legate de furtul de identitate sau le vând altor atacatori pe dark web.

fraudă financiară

După cum sugerează și titlul, atacatorii folosesc e-mailul pentru a efectua tranzacții financiare frauduloase.Uneori, acestea vor înlocui numărul cardului de plată sau detaliile contului bancar.De obicei, te vor lăsa să le trimiți banii.Iată trei astfel de scenarii exemple:

- Trimis de infractorii cibernetici Un e-mail care constituie o organizație caritabilă. În mesajul lor, ei au distribuit fotografii cu victimele și ți-au cerut să donați pentru a le ajuta.Dar fotografia este falsă

- uzurparea identității mincinoase angajarea de personal,compania sa Revendicare Suporți anumite costuri inițiale. Ei vă pot cere să cumpărați materiale de instruire, spunând că este o cerință a procesului de formare.Sau, pot cere bani pentru o verificare a antecedentelor.

- Băieții răi se prefac a fi companii mari care fac afaceri cu tine și te direcționează către site-uri web false. Aceștia vă pot redirecționa către domenii cibernetice (adică domenii care arată similar cu mărci/afaceri populare), cum ar fi amzon.com, facbook.com sau welsfargo.com, pentru a vă păcăli să plătiți pentru un produs sau serviciu.

Rezumat „Ce tip de atac cibernetic se efectuează de obicei prin e-mail”

Sperăm că acest articol v-a ajutat să înțelegeți ce tipuri de atacuri cibernetice folosesc e-mailul ca vector de atac.Acum aveți o idee mai bună despre cum să vă protejați pe dumneavoastră și organizația dvs. prin identificarea unor astfel de e-mailuri false.