Przez lata branża reklamy internetowej padła ofiarą wielu oszustw reklamowych, zwłaszcza poprzez:FarmacjaNieautoryzowana sprzedaż zasobów reklamowych.

Aby rozwiązać ten problem, firma IAB wprowadziła w 2017 r. nową umowę z ads.txt (Autoryzowany sprzedawca cyfrowy縮寫)Zwalczanie takich nielegalnych czynów w postaci:.

Ale to nie powstrzymało oszustów przed sprzedażą fałszywych zasobów reklamowych.Niedługo potem w praktyce pojawiły się pewne rozwiązania.Istnieje wiele raportów, że nowe roboty kierują manipulacjami w celu sprzedaży nieautoryzowanych zasobów reklamowych i generowania fałszywych wyświetleń.

Bibliografia:

#1Oszuści manipulują plikiem ads.txt, aby sprzedawać fałszywe zasoby reklamowe – DoubleVerify Fraud Lab

#2Najnowsze oszustwo ads.txt: 404bot

pomimo tego,Technologia reklamowaBadacze w terenie (DoubleVerify,Integral Ad ScienceItd.) Takie wzorce oszustw związanych z reklamami opartymi na robotach można zidentyfikować wcześnie i można podjąć działania, aby je powstrzymać.

Jednak teraz pojawił się nowy rodzaj oszustw związanych z reklamą cyfrową, które dotykają nie tylko reklamodawców, ale także całą społeczność internetową.

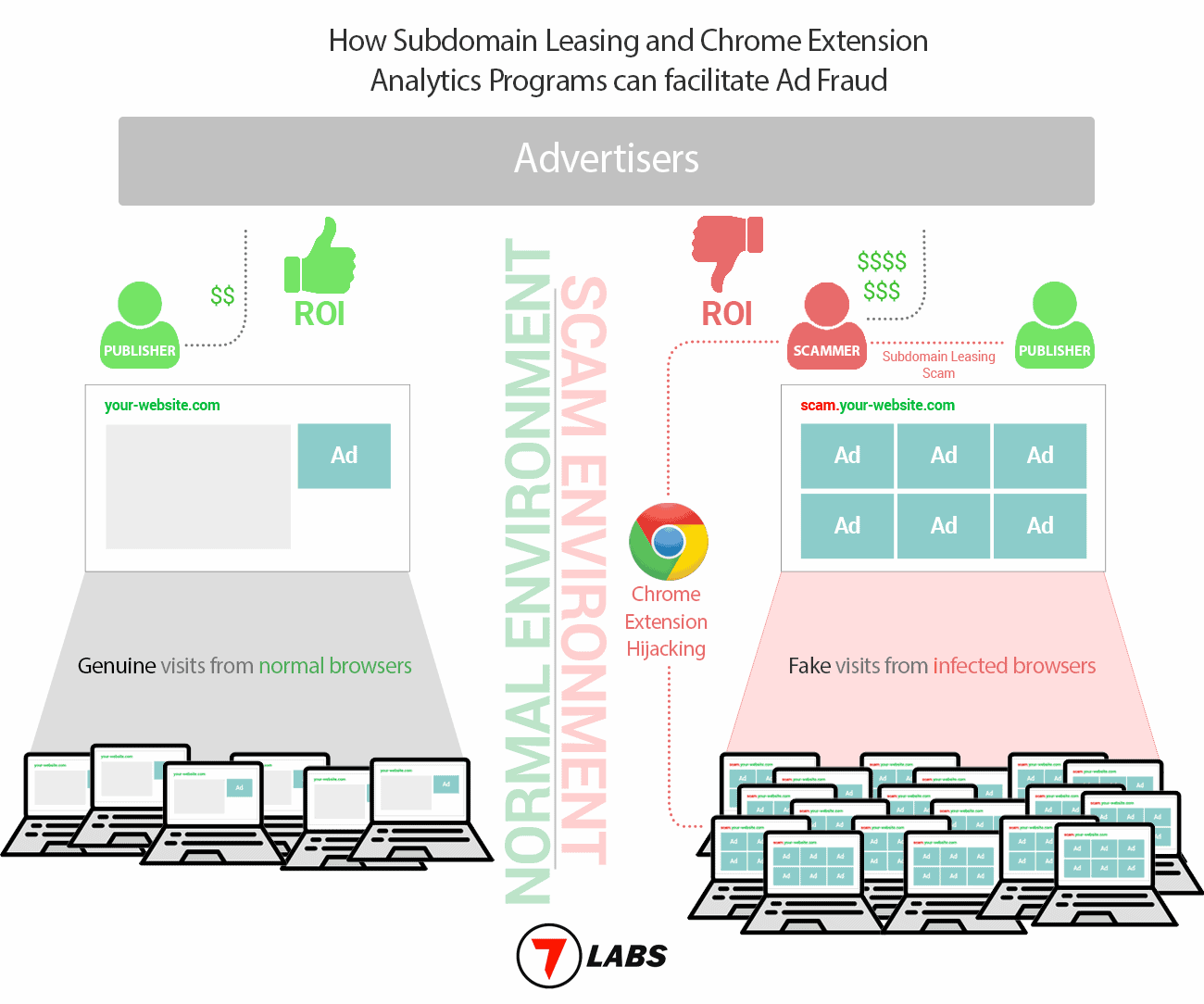

Niedawno staliśmy się ofiarami oszustw i podczas prowadzenia badań znaleźliśmy szerszy obraz.To nowatorskie oszustwo reklamowe działa na trzech poziomach.

Dzierżawa subdomeny lub przejęcie domeny

Sprawcy zazwyczaj zwracają się do małych i średnich wydawców z dobrym autorytetem domeny i przekonują ich do udziału w pozornie korzystnym programie dzierżawy subdomen.Wydawcy są kuszeni, by wierzyć, że program dzierżawy subdomen jest dla nich bezpieczny i zapewnia dobry strumień pasywnych dochodów.

W ramach procesu wdrażania sprawcy przekonali wydawców, aby zapewnili im kontrolę nad wynajmowanymi subdomenami, aktualizując rekordy CNAME i raporty segmentowe Google Analytics dla domen współdzielonych.Ponadto poinstruowali wydawcę, aby zaktualizował plik ads.txt domeny głównej o listę sprzedawców wybranych przez sprawcę.

Mali i średni wydawcy zwykle nie zarządzają własnymi zasobami reklamowymi, ale polegają na programach reklamowych innych firm.Dlatego mogą nie wiedziećReklama zautomatyzowanaI powiązane oszustwa.Sprawcy wykorzystują tę sytuację, aby łatwo skłonić wydawców do podjęcia działań na ich korzyść.

W gorszym przypadku sprawca manipulował właścicielem witryny, aby przenieść własność całej domeny.Tak czy inaczej, udało im się kontrolować zasoby reklamowe domeny.

Bibliografia:

#1 Dlaczego warto pomyśleć dwa razy przed wynajmem subdomeny

#2 Podejrzane przejęcia witryn takich jak DroidViews.com

Uzyskaj stałą stawkę CPM od reklamodawców

Po sprawdzeniu raportu segmentacji domeny Google Analytics i jego pliku ads.txt przestępca może teraz skontaktować się ze sprzedawcą (za pośrednictwem firmy zarządzającej reklamami) i zapewnić stałą stawkę CPM dla zasobów reklamowych domeny.

Generuj miliony odsłon stron poprzez przejęcie przeglądarki

W tym momencie sprawca uzyskał reklamy ze stałą ceną kosztu tysiąca wyświetleń (CPM), a także może kontrolować wyświetlanie ich w domenie lub subdomenie wydawcy (poprzez przejęcie domeny lub dzierżawę subdomeny).Teraz jedyną pozostałą częścią jest prowadzenie gościa i generowanie widoku.

Oprócz dzierżawy subdomen sprawcy prowadzą również program do analizy danych, który twierdzi, że zbiera anonimowe dane z rozszerzeń Chrome do celów badawczych i marketingowych.

Przekonali wielu programistów rozszerzeń Chrome do zintegrowania skryptu analitycznego o nazwie „script.js” w zamian za comiesięczne płatności.

Skrypt dociera do komputera użytkownika poprzez automatyczne aktualizacje rozszerzeń.Według doniesień, po aktywacji otworzy strony z różnych domen i subdomen w (1) w tle, generując fałszywe/nieprawidłowe widoki.

Według naszych szacunków opartych na zebranych danych, skrypt dotarł do milionów komputerów, infekując kilka popularnych rozszerzeń Chrome.

Bibliografia:

#1 Użyj rozszerzenia Chrome, aby przejąć kontrolę nad przeglądarką

#2 Chrome wydaje się otwierać okna losowo i nie mogę wyświetlić

#3Wiele rozszerzeń w przejmowaniu przeglądarkizostał zniszczony#

4 Chrome wciąż pobiera z 7labs.io

#5 W systemie WindowsOtwórz nową stronę chromeZa kulisami niedostępny

Pełny efekt tej operacji wpływa na trzech głównych uczestników społeczności internetowej.

Gdy odwiedzający zaczynają zgłaszać podejrzaną aktywność związaną z ich domenami, wydawcy, którzy wypożyczają subdomeny, zyskują złą reputację wśród odwiedzających.A ponieważ wszystkie wygenerowane wyświetlenia są fałszywe, reklamodawcy w końcu zdali sobie sprawę, że współczynnik klikalności (CTR) był bardzo niski i umieścili domenę na czarnej liście.

Sprawcy oszukali branżę reklamową milionami dolarów, generując fałszywe opinie bez zwrotu z inwestycji.

Twórcy Chrome w końcu też dostali siekierę.Gdy użytkownicy zaczną zauważać złośliwe działania związane z ich rozszerzeniami, programiści stracą dużą część swojej bazy użytkowników.

Dlatego to wydawcy i twórcy rozszerzeń ponoszą ciężar i mogą nawet nie zdawać sobie z tego sprawy, dopóki jest za późno.

Opierając się na naszym doświadczeniu z pierwszej ręki i różnych innych doniesieniach, konkretna osoba z Nowego Jorku jest rzekomo odpowiedzialna (lub powiązana) z całą operacją.

Chcemy chronić społeczność internetową przed takimi oszustwami, ponieważ dotykają nas wszystkich.Celem tych treści jest podniesienie świadomości wśród wydawców i programistów, a także innych głównych graczy w branży technologii reklamowych.