Volgens Valimail is de dagelijkse bezorging30 miljard vervalste e-mails!Als je zulke angstaanjagende statistieken leest, is het duidelijk dat je wilt weten wat voor soort cyberaanvallen meestal via e-mail worden uitgevoerd en hoe je valse e-mails kunt herkennen.Uit gegevens van dezelfde Proofpoint-enquête blijkt ook dat 51% van de Amerikaanse werknemers u niet kan vertellen wat phishing is!

Maar wat voor soort cyberaanvallen worden vooral via e-mail uitgevoerd?

Proefpuntgegevens laten zien dat er: 65% Van de organisaties geeft toe in 2019 één of meerdere succesvolle phishing-aanvallen te hebben meegemaakt!Bovendien, volgens FireEyeMeldt dat 101 op de 1 e-mails malware bevat!Nu is het tijd om de soorten aanvallen met e-mail te kennen.

Tegenwoordig zijn cybercriminelen erg slim.Ze sturen u meestal geen "Prince of Nigeria" of "$1000 miljoen loterij"-achtige e-mails met oplichting (hoewel sommige nog steeds worden verzonden).In plaats daarvan zullen ze proberen goed onderbouwde en creatieve e-mails te sturen, en het kan zijn dat u de klik niet kunt weigeren.Daarom is het tijd om u te informeren over de zeven meest voorkomende soorten fraude die worden ingezet door aanvallers die e-mail gebruiken.We zullen ook de impact of schade bespreken die door deze e-mails wordt veroorzaakt en hoe ze kunnen worden gebruikt om slachtoffers te misleiden en op te lichten.

Wat voor soort cyberaanvallen worden meestal via e-mail uitgevoerd?

Phishing

Het lijdt geen twijfel dat phishing een van de meest voorkomende soorten cyberaanvallen is die door aanvallers via e-mail worden uitgevoerd.Phishing betekent het gebruik van verschillende strategieën om gebruikers te misleiden tot het uitvoeren van acties die ze niet zouden moeten (en meestal ook niet zullen doen).Deze acties maken hen het slachtoffer van verschillende soorten cyberaanvallen.Hoewel phishing via andere kanalen kan plaatsvinden (telefoongesprekken, sms-berichten, enz.), is e-mail het meest gebruikte platform voor het uitvoeren van phishing-scams.

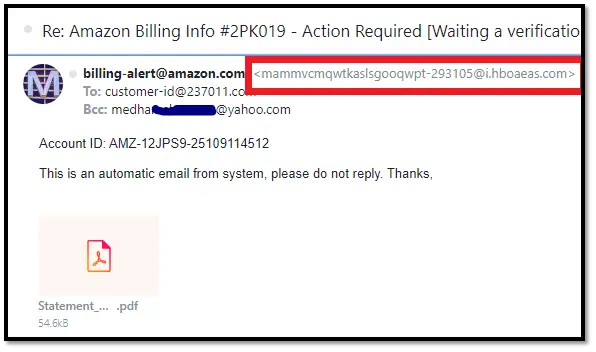

E-mailspoofing is een van de meest succesvolle phishing-technieken voor e-mail.Hier doen dreigingsactoren (slechteriken) zich voor als anderen (zoals leveranciers, collega's, supervisors of vertrouwde organisaties) om zich voor te doen als anderen om het vertrouwen van e-mailontvangers te winnen en hen te misleiden:

- Deel hun persoonlijke informatie,

- Geld overmaken of andere frauduleuze valutatransacties uitvoeren,

- Bezoek een beschadigde website, of

- Download bijlagen die malware bevatten.

Natuurlijk zijn niet alle e-mailscams phishing.Maar e-mailphishing is een algemene term die veel van de op e-mail gebaseerde oplichting beschrijft die we in dit artikel zullen behandelen.

Phishing-e-mails bevatten vaak schadelijke bijlagen en phishing-links

Oplichters nemen vaak phishing- of kwaadaardige links (of geïnfecteerde bijlagen) op in hun e-mails en stellen body-inhoud op een manier op die u ertoe aanzet te klikken.Meestal zullen ze proberen een emotionele reactie van u te krijgen, zoals paniek, opwinding, woede, frustratie, amusement of nieuwsgierigheid om u te verleiden op de link te klikken.Maar wat zijn de nadelen van deze links?

- [R De website van de edirect-ontvanger malware. Deze sites zitten vol met virussen, Trojaanse paarden, computerwormen, adware, spyware, enz.Meestal is malware verborgen in advertenties (kwaadaardige advertenties genoemd), liedjes, video's, afbeeldingen, diavoorstellingen, pdf's, tussenliggende inhoud of vergelijkbare soorten objecten.Sommige geavanceerde malware wordt naar uw apparaat gedownload zodra u de website bereikt, zelfs als u nergens op hebt geklikt.Daarom wordt het schadelijke programma, zodra u op de link klikt, naar uw apparaat gedownload.

- grootEAD je gaat vissen 網站網站klein. Phishing-sites zien er meestal uit als bekende legitieme sites.Hier moeten gebruikers hun vertrouwelijke informatie invoeren via een formulier, hun inloggegevens gebruiken om in te loggen en zelfs financiële transacties uit te voeren.Onnodig te zeggen dat dergelijke informatie nooit een legitiem bedrijf zal bereiken.Stuur het in plaats daarvan rechtstreeks naar hackers met kwaadaardige plannen.

Walvisaanval

Bij dit soort e-mailfraude richten de aanvallers zich op bekende werknemers zoals CEO's, CTO's, CFO's, COO's en senior managers.Dit is een zeer aangepaste aanval waarbij de oplichter geduldig verschillende online en officiële bronnen gebruikt, evenals social engineering om informatie over het doelwit te verzamelen.Ze kunnen zelfs nepwebsites, documenten of sociale-mediaprofielen maken om het slachtoffer legitiem te laten klinken.

Na een zorgvuldige planning stuurde de aanvaller een e-mail naar het doelwit dat een legitieme bron van informatie vormde en vroeg hen maatregelen te nemen die niet moesten worden genomen.

Voorbeeld: De aanvaller stuurde e-mails van bankmanagers waar het bedrijf al jaren mee te maken had.In de e-mail stond dat de doelbank het wachtwoord onmiddellijk moest wijzigen door op de gegeven link te klikken, omdat de bank een ongebruikelijke activiteit op haar rekening heeft opgemerkt.De ontvanger raakte in paniek en klikte op een link die hem doorverwees naar een phishingsite die volledig leek op de oorspronkelijke banksite.Hier wordt het slachtoffer gevraagd om zijn gebruikers-ID, oud wachtwoord en nieuw wachtwoord in te voeren.Zodra ze dit deden, had de aanvaller de officiële bankrekeninggegevens van het bedrijf!

Zakelijke e-mailaanval (BEC) en e-mailaccountaanval (EAC)

Als u een bedrijfseigenaar bent en wilt weten welk type cyberaanvallen meestal via e-mail worden uitgevoerd, moet u op BEC letten.Net als aanvallen op de walvisjacht, zijn BEC-zwendel ook gerelateerd aan leidinggevenden, maar op een andere manier.Hier richt de aanvaller zich niet op een of meer senior executives, maar op midden- en laaggeschoolde werknemers.Ze kunnen ook e-mails sturen naar werknemers die zich voordoen als iemand in een externe organisatie (meestal met dat bedrijf).

Bij BEC-zwendel zijn meestal cybercriminelen betrokken die doen alsof ze e-mails verzenden vanaf accounts van legitieme gebruikers.Als ze er echter in slagen om toegang te krijgen tot de echte accounts van deze gebruikers, zullen ze het zogenaamde e-mail account leak (EAC) rijk betreden.

Bekijk enkele voorbeelden van BEC-scenario's:

- De oplichter stuurt een e-mail naar de afdeling personeelszaken, waarbij hij zich voordoet als iemand die in het bedrijf werkt en vraagt om het bankrekeningnummer in het dossier te wijzigen voor toekomstige salarisbetalingen.Onnodig te zeggen dat de nieuwe bankrekening van de aanvaller zelf is.

- De aanvaller stuurt een e-mail waarin hij zich voordoet als de baas/supervisor of supervisor en vraagt om een aantal belangrijke documenten of informatie in het antwoord mee te sturen.

- E-mails die er legitiem uitzien, lijken van uw IT-afdeling te komen.Het geeft de ontvanger de opdracht om de software die hij aan de e-mail toevoegt, te installeren of bij te werken.Maar in feite was de e-mail afkomstig van een bedrieger en zou de software een Trojaans paard of andere soorten malware kunnen zijn.

- Uw manager vraagt u om betalingen te doen aan reguliere leveranciers of vestigingen en uw bankrekeningnummer in de e-mail te vermelden.U denkt dat de e-mail legitiem is, volgt de instructies en maakt per ongeluk het geld over naar de bankrekening van de aanvaller.

Dit zijn slechts enkele voorbeelden.Maar BEC kan erg gevaarlijk zijn.Volgens FBI's 2020 Rapport internetcriminaliteitDoor de combinatie van BEC- en EAC-zwendel verloor het bedrijf meer dan $ 18 miljard.

Pay-per-click advertentiefraude (klikfraude)

Net als bij de vorige strategie stuurt de aanvaller een verleidelijke e-mail die je naar de website leidt.Maar er is geen schadelijke malware of valse inlogpagina op deze website.Dit is eerder een goedaardige website met veel advertenties erop.De manier waarop website-eigenaren geld verdienen, is door zoveel mogelijk gebruikers naar hun website te trekken.Op deze manier kunnen ze om meer paginaweergaven en PPC-commissies vragen om hogere aantallen te krijgen.

maar,sommige Klikfraude oplichtingHet is kwaadaardig van aard.Hun doel is om het digitale advertentiebudget van het bedrijf uit te putten door zoveel mogelijk valse klikken op de advertenties te plaatsen.Hoewel cybercriminelen hiervoor vaak bots gebruiken, gebruiken ze soms phishing-e-mails om echte gebruikers aan te trekken.

De afzender trekt gebruikers aan door e-mails te sturen met valse transactielinks, nep "laatste nieuws" of andere links die gebruikers ertoe aanzetten om te klikken.Wanneer de ontvanger echter op de website aankomt, staat er niets op de website die door de e-mail wordt beloofd.Daarom zijn gebruikers niets meer dan pionnen voor oplichters, zodat oplichters meer geld aan hen kunnen verdienen door ze advertenties te laten zien.

Aanvallen op basis van malwarebijlagen

Bij dit type aanval nemen cybercriminelen malware op in de e-mail zelf via ingesloten afbeeldingen of andere bijlagen.De aanvaller zal dringende of overtuigende taal gebruiken om u te misleiden tot het openen of downloaden van de bijlage.Ze kunnen u bijlagen of links sturen die eruitzien als

- Transactiebon

- bank bericht,

- De waarschuwing waarschuwt dat het bestand bepaalde services heeft opgeschort,

- Interviewdetails of acceptatiebrief, of

- Gratis interessante items, zoals software of boeken.

Zodra u dergelijke links opent of bijlagen gebruikt, wordt er natuurlijk malware op uw apparaat geïnstalleerd.Nadat malware uw apparaat binnendringt, kan het:

- In de gaten houden

- Steel uw belangrijke gegevens,

- Bewaak en registreer uw gedrag,

- Gegevens of apparaten vergrendelen om geld te chanteren (bekend als een ransomware-aanval),

- Gebruik uw apparaat als een robot om cyberaanvallen uit te voeren (botnetaanvallen genoemd),

- Aanstootgevende advertenties weergeven,

- Gebruik uw e-mailclient en sociale media-profiel om phishing-e-mails of -berichten te verzenden

Valse verkoop/promotiezwendel

Sommige online bedrijven gebruiken deze onethische e-mailmarketingstrategie.Ze sturen e-mails naar nieuwe of bestaande klanten en bieden spannende aanbiedingen, plannen en kortingen aan die te goed zijn om te doen.Wanneer u de site echter bezoekt en eraan deelneemt, geven ze u een lagere korting dan de prijs die in de e-mail wordt beloofd en geven ze u een lagere korting.

Ë xample : Bedrijf X stuurt je een e-mail met de tekst "70% korting op alle kleding als je de couponcode 70% korting gebruikt".U klikt op de e-mail, bladert door de producten en voegt vervolgens uw favoriete kleding toe aan de winkelwagen.Maar wanneer u uitcheckt wanneer u de coupon aanvraagt, werkt het niet.U krijgt een foutmelding te zien waarin staat dat de coupon is verlopen en u krijgt een vervangende "geldige" coupon met 30% korting.

In het bovenstaande voorbeeld kiezen sommige consumenten er nog steeds voor om te kopen omdat ze veel tijd hebben besteed aan het bruinen en op de shortlist zetten van producten.Andere teleurgestelde gebruikers zullen het winkelwagentje verlaten.De analysefunctie van de website zal echter hun gedrag volgen en deze informatie gebruiken in hun PPC-campagnes om gerichte en aangepaste advertenties weer te geven.

Twee belangrijke redenen voor cyberaanvallen op basis van e-mail

Wat proberen cybercriminelen bij dit soort e-mailfraude?De twee belangrijkste drijfveren zijn gegevens, die kunnen worden gestolen en verkocht of gebruikt bij misdrijven die verband houden met identiteitsdiefstal, evenals geld of ander financieel gewin.Er zijn andere motieven, zoals spionage, wraak of andere persoonlijke of politieke agenda's, maar aan deze motieven besteden we vandaag geen aandacht.

Data diefstal

Gegevensdiefstal zelf is geen vorm van cyberaanval, maar het resultaat ervan.Gegevens zijn een belangrijk onderdeel van veel soorten misdrijven waarbij identiteitsdiefstal, chantage (zoals ransomware-aanvallen) en bedrog betrokken zijn.Cybercriminelen stelen graag gegevens, zodat ze deze kunnen gebruiken om andere soorten cyberaanvallen uit te voeren, deze kunnen verhandelen of verkopen aan andere slechteriken, of ze voor andere doeleinden kunnen gebruiken.

De manier waarop de aanvaller u e-mail stuurt, is dat u bereid bent uw vertrouwelijke informatie met hen te delen!Ze zullen zich bijvoorbeeld voordoen als de baas die heeft gevraagd om u onmiddellijk enkele elektronische bestanden te sturen.Durf je ze niet te sturen?Op dezelfde manier imiteert de aanvaller zichzelf

- Vrienden/familie,

- Bekend bedrijf

- Bank,

- personeel aannemen

- Overheidsinstellingen,

- Nutsbedrijf

- Instituut voor Onderwijs,

- Docent/Professor, enz.

Ze vragen je soms om je privégegevens te sturen, zoals fysiek adres, telefoonnummer, burgerservicenummer, geboortedatum, gezondheidsinformatie, inkomen, enz.Ze zullen vaak vragen naar de vertrouwelijke informatie van uw organisatie, zoals klantgegevens, technische knowhow, handelsgeheimen, geheime financiële gegevens, enz.

Bijv: De oplichter doet zich voor als recruiter van een groot bedrijf en zegt dat ze jou hebben aangenomen.Als onderdeel van het plan vragen ze u om persoonlijke gegevens te verstrekken in de naam van het uitvoeren van een antecedentenonderzoek en zeggen ze dat ze uw burgerservicenummer nodig hebben voor kredietcontroles en belastinggerelateerde doeleinden.

Aangezien dit veelvoorkomende processen zijn met betrekking tot werving, zult u niets verdachts vinden en kunt u op verzoek alle documenten verstrekken.Wanneer u echter ontdekt dat dit een scam is, bestaan de cybercriminelen al lang niet meer.Ze verdwijnen na ontvangst van uw informatie, of gebruiken ze om misdaden in verband met identiteitsdiefstal uit te voeren, of verkopen ze aan andere aanvallers op het dark web.

Financiële fraude

Zoals de titel aangeeft, gebruikte de aanvaller e-mail om frauduleuze financiële transacties uit te voeren.Soms vervangen ze uw betaalkaartnummer of bankrekeninggegevens.Meestal zullen ze u vragen om geld naar hen te sturen.Hier zijn drie van dergelijke voorbeeldscenario's:

- Cybercriminelen sturen Een e-mail die een liefdadigheidsorganisatie vormt. In hun berichten deelden ze foto's van de slachtoffers en vroegen je om donaties om hen te helpen.Maar de foto is nep

- Leugenaar imiteert personeel aannemen,zijn bedrijf Beweren U draagt bepaalde kosten vooraf. Ze kunnen je vragen om trainingsmateriaal aan te schaffen, omdat ze zeggen dat dit een vereiste is voor het trainingsproces.Of ze kunnen geld vragen voor antecedentenonderzoek.

- De slechterik doet zich voor als een groot bedrijf dat zaken met je doet en leidt je naar een nepwebsite. Ze kunnen u doorverwijzen naar cybersquatting-domeinen (dwz domeinen die lijken op populaire merken/bedrijven), zoals amzon.com, facbook.com of welsfargo.com, om u te misleiden om voor producten of diensten te betalen.

Vat samen "wat voor soort cyberaanvallen worden meestal via e-mail uitgevoerd"

We hopen dat dit artikel je helpt te begrijpen welke soorten cyberaanvallen e-mail als aanvalsvector gebruiken.Nu heb je een beter idee hoe je jezelf en je organisatie kunt beschermen door dergelijke valse e-mails te identificeren.