Ifølge Valimail, dagligt30 milliarder falske e-mails!Når du læser sådanne skræmmende statistikker, er det indlysende, at du gerne vil vide, hvilke typer cyberangreb der almindeligvis udføres via e-mail, og hvordan man kan se falske e-mails.Data fra den samme Proofpoint-undersøgelse viser også, at 51 % af amerikanske arbejdere ikke kan fortælle dig, hvad phishing er!

Men specifikt, hvilke typer cyberangreb udføres oftest via e-mail?

Bevisdata viser, at der er 65% af organisationer indrømmede, at de oplevede et eller flere vellykkede phishing-angreb i 2019!Desuden ifølge FireEye101 ud af 1 e-mails indeholder malwareNu er det tid til at kende de typer angreb, der bruger e-mail.

I dag er cyberkriminelle meget smarte.De vil normalt ikke sende dig svindel-e-mails af typen "Nigerian Prince" eller "$1000 millioner lotteri" længere (selvom nogle stadig gør det).I stedet vil de forsøge at sende velundersøgte og kreative e-mails, som du sandsynligvis ikke vil være i stand til at modstå at klikke igennem.Det er derfor, det er tid til at fortælle dig de syv mest almindelige former for svindel, som angribere implementerer ved hjælp af e-mail.Vi vil også diskutere virkningen eller skaden disse e-mails gør, og hvordan de kan bruges til at bedrage og bedrage ofre.

Hvilken type cyberangreb udføres typisk via e-mail?

Phishing

Uden tvivl er phishing en af de mest almindelige typer cyberangreb, som angribere udfører via e-mail.Phishing betyder at bruge en række forskellige taktikker til at narre brugere til at foretage handlinger, de ikke burde (og ofte ikke vil).Disse handlinger gør dem til ofre for forskellige typer cyberangreb.Selvom phishing kan forekomme gennem andre kanaler (telefonopkald, tekstbeskeder osv.), er e-mail den mest almindelige platform til at udføre phishing-svindel.

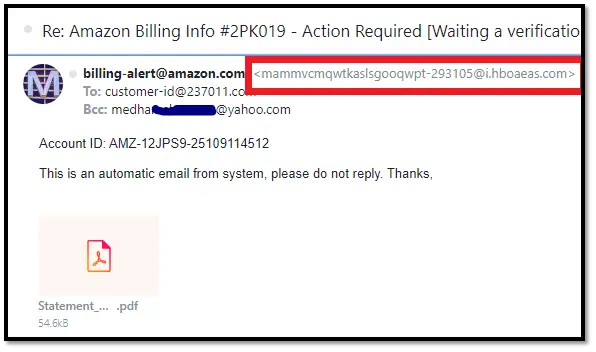

E-mail-spoofing er en af de mest succesrige e-mail-phishing-teknikker.Her efterligner trusselsaktører (bad guys) andre (såsom leverandører, kolleger, supervisorer eller betroede organisationer) for at vinde tillid hos e-mail-modtagere og narre dem:

- dele deres personlige oplysninger,

- sende penge eller foretage andre svigagtige pengetransaktioner,

- besøge en ødelagt hjemmeside, eller

- Download malware-ladede vedhæftede filer.

Selvfølgelig er ikke alle e-mail-svindel phishing.Men e-mail-phishing er et paraplybegreb, der beskriver mange af de e-mail-baserede svindelnumre, vi vil dække i denne artikel.

Phishing-e-mails indeholder ofte ondsindede vedhæftede filer og phishing-links

Svindlere inkluderer ofte phishing eller ondsindede links (eller inficerede vedhæftede filer) i deres e-mails og skriver kropsindholdet på en måde, der lokker dig til at klikke.Ofte vil de forsøge at få en følelsesmæssig reaktion fra dig, såsom at skabe panik, spænding, vrede, frustration, morskab eller nysgerrighed, for at lokke dig til at klikke på et link.Men hvilken skade gør disse links?

- [R malware-websteder for edirect-modtagere. Disse websteder er fyldt med vira, trojanske heste, computerorme, adware, spyware og mere.Ofte gemmer malware sig i reklamer (kaldet malvertising), sange, videoer, billeder, diasshows, PDF'er, mellemliggende indhold eller lignende typer objekter.Nogle avancerede malware-downloads til din enhed, så snart du kommer til et websted, selvom du ikke klikker på noget.Derfor, så snart du klikker på linket, downloades det ondsindede program til din enhed.

- 大號LÆS dig ind i fiskeriet internet sideinternet side小號. Phishing-websteder ligner ofte velkendte legitime websteder.Her bliver brugerne bedt om at indtaste deres fortrolige oplysninger gennem formularer, logge ind med deres legitimationsoplysninger og endda foretage økonomiske transaktioner.Det er overflødigt at sige, at sådanne oplysninger aldrig når legitime virksomheder.I stedet sendes det direkte til hackere med ondsindede planer.

hvalfangst angreb

I denne e-mail-svindel målretter angriberne sig mod højprofilerede medarbejdere såsom CEO'er, CTO'er, CFO'er, COO'er og seniorledere.Dette er et meget tilpasset angreb, hvor svindlere tålmodigt bruger en række online og officielle kilder samt social engineering til at indsamle information om målet.De kan endda oprette falske websteder, dokumenter eller profiler på sociale medier for at få ofrene til at lyde legitime.

Efter omhyggelig planlægning sendte angriberne en e-mail til mål, der udgjorde legitime kilder, og bad dem om at gøre noget, de ikke burde have gjort.

Eksempel: Angriberne sendte e-mails på vegne af bankchefer, som virksomheden havde beskæftiget sig med i årevis.I e-mailen står der, at målbanken straks skal ændre adgangskoden ved at klikke på det givne link, da banken har bemærket noget usædvanlig aktivitet på sin konto.Modtageren går i panik og klikker på et link, der omdirigerer dem til et phishing-websted, der ligner det originale bankwebsted.Her bliver ofre bedt om at indtaste deres bruger-id, gamle adgangskode og nye adgangskode.Når de gør det, har angriberne virksomhedens officielle bankkontooplysninger!

Business Email Attack (BEC) og Email Account Attack (EAC)

Hvis du er virksomhedsejer og undrer dig over, hvilke typer cyberangreb der typisk udføres via e-mail, skal du være på udkig efter BEC'er.Ligesom hvalfangstangrebet er BEC-svindel også blevet knyttet til ledere, men på en anden måde.Her er angriberne ikke rettet mod en eller flere ledere, men ansatte på mellem- og lavere niveau.De kan også sende e-mail til medarbejdere, der udgiver sig for at være nogen i en tredjepartsorganisation (ofte handler med virksomheden).

BEC-svindel involverer ofte cyberkriminelle, der udgiver sig som e-mails fra legitime brugeres konti.Men hvis det lykkes dem rent faktisk at få adgang til disse brugeres rigtige konti, går de ind i området for såkaldt e-mail-kontokompromis (EAC).

Se nogle eksempler på BEC-scenarier:

- Svindlere e-mailer HR-afdelingen og udgiver sig for at være en, der arbejder for virksomheden, og anmoder om en ændring af det registrerede bankkontonummer for fremtidige lønoverførsler.Det er overflødigt at sige, at det nye bankkontonummer tilhører angriberne selv.

- Angriberen sender en e-mail og foregiver, at du er chefen/supervisoren eller supervisoren og beder om nogle vigtige dokumenter eller oplysninger at sende i svaret.

- Den legitime e-mail ser ud til at være fra din it-afdeling.Det instruerer modtagerne om at installere eller opdatere den software, de vedhæfter til e-mailen.Men i virkeligheden er e-mailen fra en bedrager, og softwaren kan være en trojaner eller anden type malware.

- Din leder beder dig betale din almindelige leverandør eller filial og oplyse dit bankkontonummer i e-mailen.Du mener, at e-mailen er legitim, følg instruktionerne og overfører uforvarende penge til hackerens bankkonto.

Dette er blot nogle få eksempler.Men BEC kan være meget farligt.Ifølge FBI's 2020 Rapport om internetkriminalitet, tabte virksomheden mere end 18 milliarder dollars på grund af kombinationen af BEC- og EAC-svindel.

Pay Per Click Ad Fraud (Click Fraud)

Ligesom den tidligere taktik vil angribere sende lokkende e-mails, der leder dig til webstedet.Men siden har ingen skadelig malware eller falske login-sider.Det er snarere en godartet side med masser af annoncer.Måden hjemmesideejere tjener penge på er ved at tiltrække så mange brugere som muligt til deres hjemmeside.På denne måde kan de kræve flere sidevisninger og PPC-kommissioner for større mængder.

men,nogle kliksvindelGrundlæggende ondsindet.Deres mål er at dræne en virksomheds digitale annonceringsbudget ved at vise så mange falske klik på annoncer som muligt.Selvom cyberkriminelle ofte bruger bots til dette formål, bruger de nogle gange også phishing-e-mails til at lokke rigtige brugere.

Afsendere lokker brugere ved at sende e-mails, der indeholder falske transaktionslinks, falske "breaking news" eller andre links, der beder brugerne om at klikke.Men når modtageren ankommer til siden, er der intet på siden, som e-mailen lover.Så brugere er intet andet end bønder for svindlere til at tjene flere penge på dem ved at få dem til at se annoncer.

Malware-vedhæftningsbaserede angreb

I denne type angreb inkluderer cyberkriminelle malware i selve e-mailen via et indlejret billede eller anden vedhæftet fil.Angribere vil bruge et presserende eller overbevisende sprog til at narre dig til at åbne eller downloade vedhæftede filer.De kan sende dig vedhæftede filer eller links, der ligner

- transaktionskvittering

- bankmeddelelse,

- ADVARSEL ADVARSEL-fil stoppede nogle tjenester,

- Interviewdetaljer eller tilbudsbrev, eller

- Gratis emner af interesse, såsom software eller bøger.

Selvfølgelig, når du åbner et sådant link eller bruger en vedhæftet fil, kan malware installeres på din enhed.Efter malware invaderer din enhed, kan den:

- overvåge dig

- stjæle dine vigtige data,

- overvåge og registrere dine handlinger,

- Låsning af data eller enheder for at afpresse penge (kaldet et ransomware-angreb),

- bruge din enhed som en bot til at udføre cyberangreb (kaldet botnet-angreb),

- vise irriterende annoncer,

- Send phishing-e-mails eller -beskeder ved hjælp af din e-mail-klient og profiler på sociale medier

Falsk salg/kampagnefidus

Nogle online virksomheder bruger denne uetiske e-mail marketing taktik.De e-mailer nye eller eksisterende kunder med nogle spændende "too good to do it" tilbud, planer og rabatter.Men når du besøger siden og bliver involveret, vil de give dig en lavere rabat end hvad der blev lovet i e-mailen og give dig en lavere rabat.

Ë eksempel : Firma X sender dig en e-mail med teksten "Flad 70% rabat på alt tøj, hvis du bruger kuponkoden 70% RABAT".Du klikker på din e-mail, søger efter produkter og tilføjer dit yndlingstøj til din indkøbskurv.Men det virker ikke, når du går til kassen, når du ansøger om en kupon.Du får vist en fejlmeddelelse om, at kuponen er udløbet, og du får en "aktiv" erstatningskupon med 30 % rabat.

I eksemplet ovenfor vælger nogle forbrugere stadig at købe, fordi de allerede har brugt meget tid på at brune og shortliste produktet.Andre skuffede brugere vil forlade deres vogne.Websitets analyser sporer dog deres adfærd og bruger disse oplysninger i deres PPC-kampagner til at vise meget målrettede og skræddersyede annoncer.

To hovedmotiver for e-mail-baserede cyberangreb

Hvad forsøger cyberkriminelle at gøre i denne type e-mailsvindel?De to vigtigste motiver er data, som kan stjæles og sælges eller bruges til identitetstyveri-relaterede forbrydelser og økonomisk eller anden økonomisk gevinst.Der er andre motiver, såsom spionage, hævn eller andre personlige eller politiske dagsordener, men vi fokuserer ikke på dem i dag.

datatyveri

Datatyveri er ikke en type cyberangreb i sig selv, men resultatet af dem.Data er en vigtig del af mange typer forbrydelser, der involverer identitetstyveri, afpresning (såsom ransomware-angreb) og bedrag.Cyberkriminelle elsker at stjæle data, så de kan bruge dem til andre typer cyberangreb, handle eller sælge dem til andre skurke eller bruge dem til andre formål.

Den måde, angribere e-mailer dig på, er, at du er villig til at dele dine fortrolige oplysninger med dem!For eksempel vil de foregive at være chefen og bede om at sende dig nogle elektroniske filer med det samme.Tør du ikke sende dem?Igen efterligner angriberen sig selv

- venner/slægtninge,

- kendt virksomhed

- bank,

- ansættelse af personale

- regerings kontorer,

- forsyningsselskab

- Institut for Uddannelse,

- lærer/professor mv.

De beder dig nogle gange om at sende dine private oplysninger såsom fysisk adresse, telefonnummer, personnummer, fødselsdato, helbredsoplysninger, indkomst mv.De vil ofte spørge om din organisations fortrolige oplysninger såsom kundeoplysninger, teknisk knowhow, forretningshemmeligheder, fortrolige økonomiske data osv.

For eksempel: Svindlere, der efterligner en rekrutterer for en stor virksomhed og siger, at de har ansat dig.Som en del af planen beder de om dine personlige oplysninger i navnet på at udføre et baggrundstjek og siger, at de har brug for dit cpr-nummer til kredittjek og skatterelaterede formål.

Da disse er almindelige processer relateret til rekruttering, vil du ikke finde noget mistænkeligt, og al dokumentation er tilgængelig efter anmodning.Men når du finder ud af, at det er en fidus, er cyberkriminelle for længst væk.De forsvinder efter at have modtaget dine oplysninger, eller bruger dem til at udføre forbrydelser relateret til identitetstyveri, eller sælger dem til andre angribere på det mørke web.

økonomisk bedrageri

Som titlen antyder, bruger angribere e-mail til at udføre svigagtige økonomiske transaktioner.Nogle gange vil de erstatte dit betalingskortnummer eller bankkontooplysninger.Normalt vil de lade dig sende dem pengene.Her er tre sådanne eksempler på scenarier:

- Sendt af cyberkriminelle En e-mail, der udgør en velgørende organisation. I deres besked delte de billeder af ofrene og bad dig om at donere for at hjælpe dem.Men billedet er falsk

- efterligner løgner ansættelse af personale,sin virksomhed Påstand Du pådrager dig visse forudgående omkostninger. De kan bede dig om at købe undervisningsmateriale og sige, at det er et krav i træningsprocessen.Eller de kan bede om penge til et baggrundstjek.

- Onde fyre foregiver at være store virksomheder, der handler med dig og leder dig til falske websteder. De kan omdirigere dig til cybersquatted-domæner (dvs. domæner, der ligner populære mærker/virksomheder) såsom amzon.com, facbook.com eller welsfargo.com for at narre dig til at betale for et produkt eller en tjeneste.

Opsummering "Hvilken type cyberangreb udføres typisk via e-mail"

Vi håber, at denne artikel hjalp dig med at forstå, hvilke typer cyberangreb der bruger e-mail som angrebsvektor.Nu har du en bedre idé om, hvordan du beskytter dig selv og din organisation ved at identificere sådanne falske e-mails.