На працягу многіх гадоў індустрыя інтэрнэт-рэкламы пацярпела ад шматлікіх махлярстваў з рэкламай, асабліва празпадмена даменаНесанкцыянаваны продаж рэкламнага інвентару іншымі тэхналогіямі.

Каб вырашыць гэтую праблему, IAB прадставіў новы пратакол у 2017 годзе пад назвай ads.txt (Аўтарызаваны лічбавы рэсэлерабрэвіятура)для барацьбы з такімі супрацьпраўнымі дзеяннямі.

Але гэта не перашкодзіла ашуканцам прадаваць ілжывыя рэкламныя інвентары.Неўзабаве некаторыя абыходныя шляхі былі на практыцы.І было некалькі паведамленняў аб новых ботах, якія кіруюць маніпуляцыямі з мэтай продажу несанкцыянаванага рэкламнага інвентара і стварэння фальшывых праглядаў.

спасылкі:

#1Ашуканцы маніпулююць ads.txt, каб прадаць падробленыя інвентары - DoubleVerify Fraud Lab

#2Апошняя афёра ads.txt: 404bot

нягледзячы на гэта,рэкламныя тэхндаследчыкі ў гэтай галіне (DoubleVerify,Інтэгральная навука Adі г.д.) можа на ранняй стадыі вызначыць такія схемы махлярства з рэкламай на аснове ботаў і прыняць меры, каб іх спыніць.

Аднак цяпер з'явіўся зусім новы тып махлярства з лічбавай рэкламай, які закранае не толькі рэкламадаўцаў, але і ўсю інтэрнэт-супольнасць.

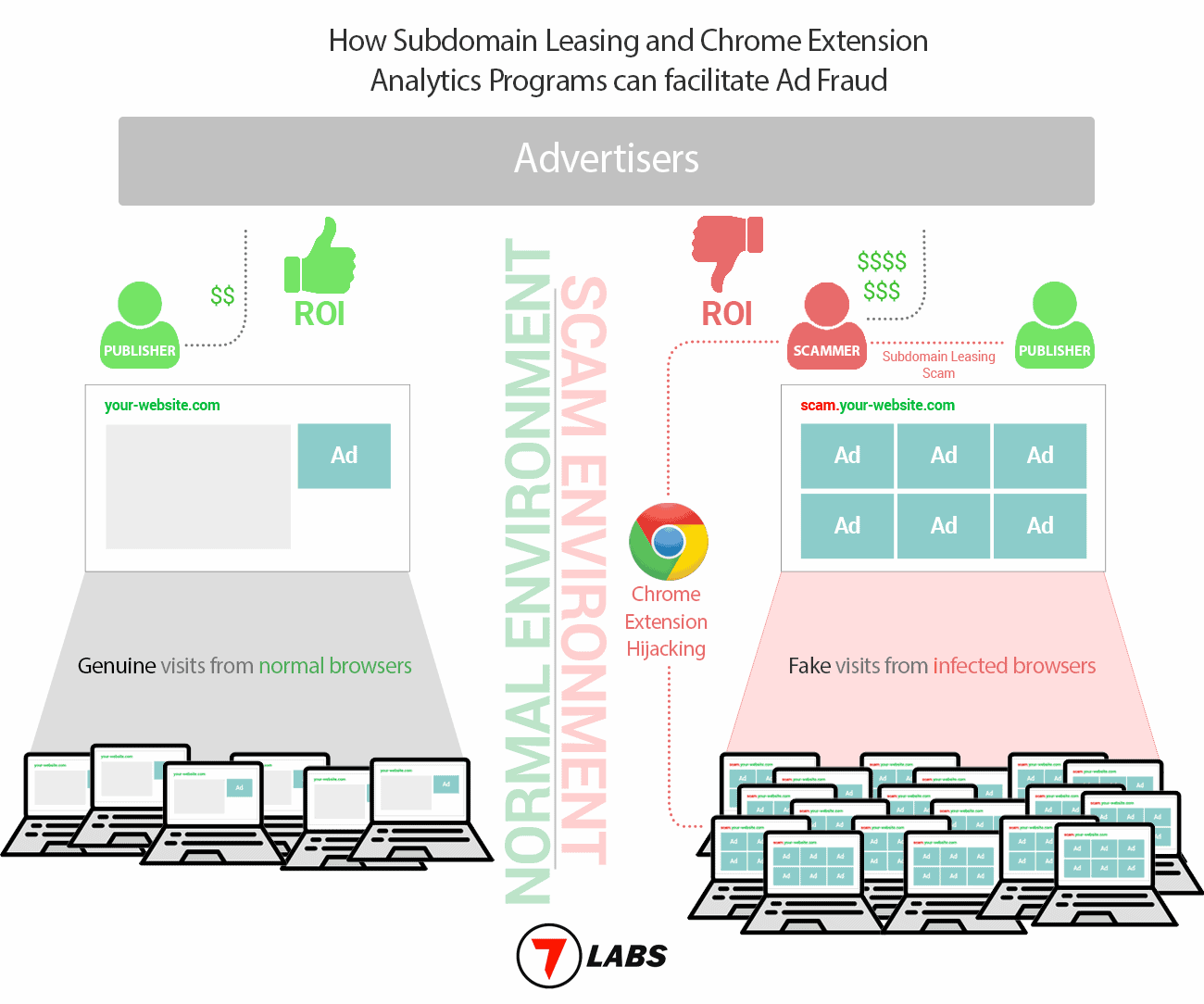

Нядаўна мы сталі ахвярай махлярства і адкрылі для сябе шырокую карціну падчас даследавання.Гэтая новая форма рэкламнага махлярства дзейнічае на трох узроўнях.

Арэнда субдамена або паглынанне дамена

Злачынцы часта звяртаюцца да малых і сярэдніх выдаўцоў з добрымі паўнамоцтвамі даменаў, пераконваючы іх удзельнічаць у, здавалася б, выгадных праграмах арэнды субдоменаў.Выдаўцоў завабліваюць думкі, што праграма арэнды субдаменаў бяспечная для іх і прыносіць добры пасіўны прыбытак.

У рамках працэсу адаптацыі злачынцы пераканалі выдаўцоў даць ім кантроль над арандаванымі субдаменамі, абнавіўшы іх запісы CNAME, а таксама справаздачу аб сегментах Google Analytics агульнага дамена.Акрамя таго, яны даручылі выдаўцу абнавіць файл ads.txt для каранёвага дамена са спісам прадаўцоў, абраных злачынцам.

Малыя і сярэднія выдаўцы часта не кіруюць уласным рэкламным інвентаром, а разлічваюць на рэкламныя праграмы трэціх бакоў.Таму яны могуць не ведацьпраграмная рэкламаі звязаныя з імі махлярства.Злачынцы карыстаюцца сітуацыяй і могуць лёгка пераканаць выдаўцоў прыняць меры на іх карысць.

У горшым выпадку злачынец маніпулюе ўладальнікам вэб-сайта, каб перадаць ва ўласнасць увесь дамен.У любым выпадку, ім удалося атрымаць кантроль над інвентаром дамена.

спасылкі:

#1 Чаму варта добра падумаць, перш чым арандаваць субдамен

#2 Падазроныя набыцці такіх сайтаў, як DroidViews.com

Атрымайце фіксаваную стаўку CPM ад рэкламадаўцаў

Маючы кантроль над справаздачай аб сегментацыі Google Analytics дамена і яго ads.txt, злачынцы цяпер могуць звяртацца да прадаўцоў (праз менеджэр рэкламы) і забяспечваць фіксаваную стаўку CPM для інвентара дамена.

Стварыце мільёны праглядаў старонак з дапамогай захопу браўзера

У гэты момант злачынец набыў аб'явы па фіксаванай цане за тысячу паказаў (CPM), а таксама мае кантроль над іх запускам на дамене або субдомене выдаўца (праз паглынанне дамена або арэнду субдомена).Цяпер застаецца толькі весці наведвальніка і ствараць выгляд.

У дадатак да арэнды субдоменаў злачынцы таксама запускаюць праграму аналізу даных, якая мае на мэце збіраць ананімныя даныя з пашырэнняў Chrome для даследаванняў і маркетынгавай інфармацыі.

Яны пераканалі некалькіх распрацоўшчыкаў пашырэнняў Chrome інтэграваць аналітычны сцэнар пад назвай «script.js» у абмен на штомесячны плацёж.

Скрыпт трапляе на кампутар карыстальніка праз аўтаматычнае абнаўленне пашырэння.Як паведамляецца, пасля актывацыі ён адкрывае старонкі з розных даменаў і паддаменаў у (1) у фонавым рэжыме, ствараючы падробленыя/несапраўдныя прагляды.

Паводле нашых ацэнак, заснаваных на сабраных дадзеных, скрыпт дасягнуў мільёнаў кампутараў, заразіўшы некалькі папулярных пашырэнняў Chrome.

спасылкі:

№ 1. Захапіце ваш браўзер з дапамогай пашырэнняў Chrome

#2 Здаецца, Chrome адкрывае вокны выпадковым чынам, і я не магу яго праглядзець

#3Некалькі пашырэнняў пры згоне браўзэрабыў знішчаны#

4 Chrome працягвае выходзіць з 7labs.io

#5 у WindowsАдкрыйце новую старонку ChromeНемагчыма атрымаць доступ да бэкэнду

Поўны ўплыў гэтай аперацыі закранае трох асноўных гульцоў у інтэрнэт-супольнасці.

Выдаўцы, якія арандуюць субдамены, атрымліваюць дрэнную рэпутацыю ад наведвальнікаў, калі пачынаюць паведамляць аб падазронай дзейнасці, звязанай з іх даменамі.І паколькі ўсе створаныя прагляды былі фальшывымі, рэкламадаўца ў рэшце рэшт зразумеў, што паказчык клікаў (CTR) быў надзвычай нізкім, і занёс дамен у чорны спіс.

Злачынцы падманваюць рэкламную індустрыю мільёнамі долараў, ствараючы ілжывыя прагляды без рэнтабельнасці інвестыцый.

Распрацоўшчыкі Chrome, нарэшце, таксама атрымалі сякеру.Распрацоўшчыкі страцяць значную частку сваёй базы карыстальнікаў, калі карыстальнікі пачнуць заўважаць шкоднасную дзейнасць, звязаную з іх пашырэннямі.

Такім чынам, як выдаўцы, так і распрацоўшчыкі пашырэнняў нясуць цяжар, і яны могуць нават не ўсведамляць гэтага, пакуль не стане занадта позна.

Зыходзячы з нашага досведу з першых рук і розных іншых паведамленняў, канкрэтная асоба ў Нью-Ёрку нібыта нясе адказнасць (ці звязана з) усю аперацыю.

Мы хочам абараніць інтэрнэт-супольнасць ад падобных махлярстваў, таму што яны закранаюць усіх нас.Мэта гэтага кантэнту - павысіць дасведчанасць выдаўцоў і распрацоўшчыкаў, а таксама іншых ключавых гульцоў у індустрыі рэкламных тэхналогій.