Nuwe omgewing, nuwe risiko's

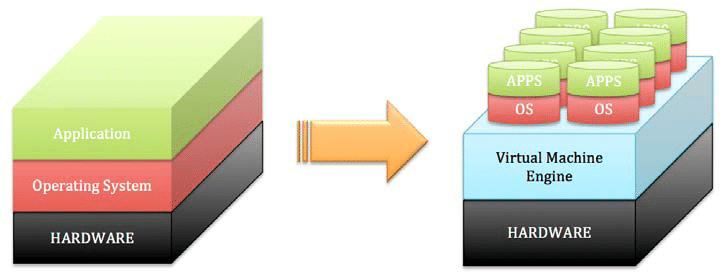

Gevirtualiseerde omgewings verskil van tradisionele fisiese omgewings omdat hulle ontasbaar is.Alhoewel die probleem van fisiese dataverlies opgelos kan word deur die hardeware te herstel, is daar geen fisiese stoorpunt vir VM-data nie, so VM-ontsnap is eintlik onherstelbaar.As gevolg van die besonderhede van virtualisering, word die risiko's wat hierdie tipe omgewing in die gesig staar, rofweg in drie areas verdeel:

argitektoniese

VM's is heeltemal virtueel, maar hulle kan steeds deur skakelaars aan fisiese hardeware gekoppel word.Daarom kan laasgenoemde die teiken van aanvalle wees - eksterne aanvalle of aanvalle van ander (kwaadwillige) VM's in die netwerk.

HipervisorDit is die sleutelsagteware om virtualisering te realiseer.Daarom kan enige sekuriteitsbreuk in die stelselbestuursprogram lei tot grootskaalse mislukkings en dataverlies.Die eienaar moet die verwante infrastruktuur en bestuursagteware monitor om die normale werking en volle versoenbaarheid van die hiperviser en ander toestelle te verseker.

Die kenmerke wat versprei as 'n voordeel van virtualisering—vinnige en maklike ontplooiing van nuwe omgewings—kan ook 'n inherente bedreiging vir 'n onderneming se gevirtualiseerde IT-infrastruktuur inhou.Beeldkloning en kopiëring kan binne 'n paar minute voltooi word, wat die bedreiging van konfigurasieverskuiwing inhou.

Risiko-identifikasie en bestuur

Die mees algemene risiko's wat in een van die drie kategorieë hierbo val, sluit in:

- VM sprei-Die onbeheerde replikasie van VM's in 'n omgewing lei tot 'n onhanteerbare toestand, die bestaan van onverwerkte en onbeskermde VM's, en 'n toename in sekuriteitsbedreigings.

- Vertroulikheidsbedreiging - Aangesien data-oordrag in 'n gevirtualiseerde omgewing makliker is, kan sensitiewe data wat op 'n VM gestoor word, meer bedreig wees as fisiese hardeware.

- Los virtuele netwerkbeheer - die verkeer wat deur die virtuele netwerk gaan is nie sigbaar nie, dus netwerksekuriteitskwesbaarhede is werklike bedreigings wat opgelos moet word.

- Die sekuriteit van die hiperviser-hierdie sagteware is baie belangrik, en die onderneming moet sy sekuriteit deur sy lewensiklus verseker.As die hiperviseerder gekompromitteer word, kan dit 'n ongemagtigde enkele toegangspunt aan alle VM's in die stelsel bied, wat 'n groot hoeveelheid dataverlies of diefstalrisiko meebring.

- Vanlyn virtuele masjienbeskerming - Daar kan baie vanlyn dormante virtuele masjiene in die netwerk wees, wat nie binne die bestek van die huidige sekuriteitsbeskermingstelsel is nie.Daarom kan net die aktivering daarvan inherente sekuriteitsbedreigings veroorsaak.

- Hulpbronoorlading - Met die skepping van 'n groot aantal virtuele masjiene kan die las van fisiese hardewarehulpbronne te groot word vir die bediener om doeltreffend te werk.

Risikobepaling

Sodra jy die basiese tipes risiko's verstaan wat VM's kan teëkom, is dit tyd om 'n omvattende risiko-evaluering te doen om die graad van risiko wat elke VM in die gesig staar, te bepaal.Die risiko's word gerangskik volgens die waarskynlikheid van voorkoms (van laag na hoog) en die impak op die stelsel as gevolg van vertroulikheidskade, integriteitskade en beskikbaarheidskade.Hierdie data kan die vlak van risiko aandui wat u moet verwag en die risikobehandelingskontroles wat geïmplementeer is.Die laaste stap van die risiko-assessering is om die oorblywende risikovlak, wat spesifiek vir jou organisasie is, te bepaal.

Soos u kan sien, is dit nie moeilik om u gevirtualiseerde omgewing te beskerm as u die bedreigings ken om na te kyk en in u beskermingsplan in te sluit nie.Voer gereelde risiko-oudits uit en pas sekuriteitsmaatreëls dienooreenkomstig aan om te verseker dat jou IT-omgewing nie deur enige vorm van aanval geraak word nie.

![Hoe om die Windows-weergawe te sien [baie eenvoudig]](https://infoacetech.net/wp-content/uploads/2023/06/Windows%E7%89%88%E6%9C%AC%E6%80%8E%E9%BA%BC%E7%9C%8B-180x100.jpg)