SSL證書鏈是什麼?及其運作方式?

SSL證書鏈包含多個證書,有助於建立與瀏覽器和客戶端的信任。

以下是有關這些鏈證書以及“信任鏈”如何工作的知識。

作為網站所有者,您知道SSL / TLS證書是成功開展在線業務的必備條件。除了增加信任度和保護數據安全外,它還有助於提高您的網站在Google眼中的排名。但是SSL證書不會在冒泡中運行;它是稱為SSL證書鏈的一部分。該鍊是大型公鑰基礎結構不可或缺的一部分,該基礎結構使得通過不安全的Internet進行安全的在線通信成為可能。

但是證書鏈到底是什麼?為什麼建立信任如此重要?我們將分解鏈的不同組成部分,它們的規則是什麼,以及它們如何作為較大的公共密鑰基礎結構的一部分一起工作。

什麼是SSL證書鏈?

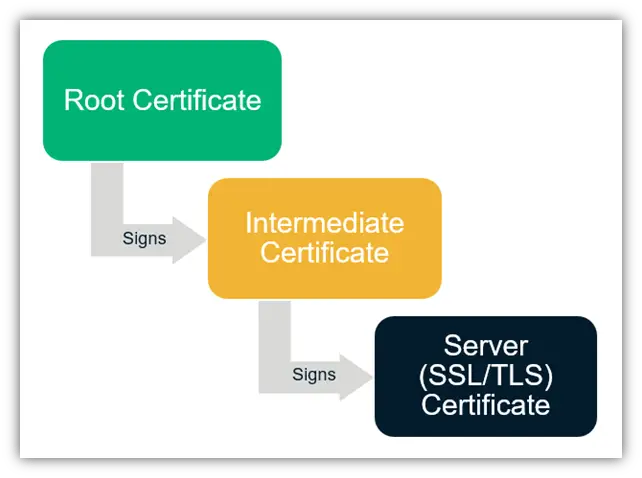

那麼,SSL和TLS的證書鍊是什麼?證書鏈包括根證書,一個或多個中間證書以及服務器(葉)證書。如果您不知道其中一些是什麼,就不用擔心。這就是我們在這裡的目的-以有意義的方式幫助分解這些術語。

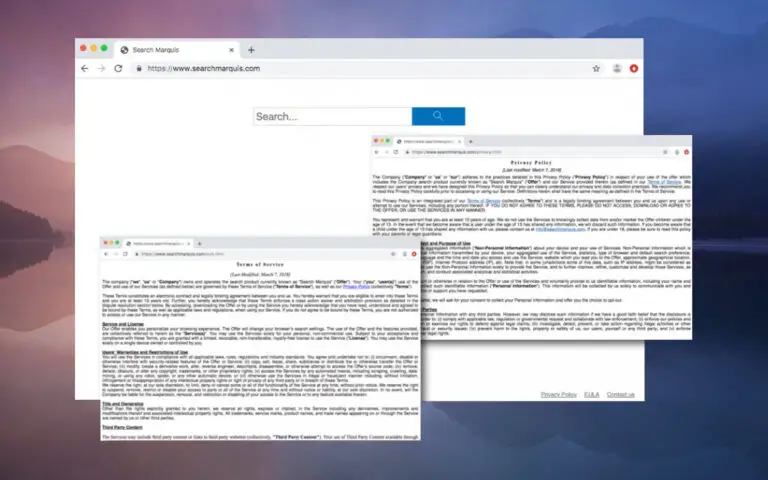

如果您來到這裡,您可能已經很熟悉服務器證書,因為這是您為網站購買的證書。這是使掛鎖圖標顯示在您的域之前的網址欄中,也是使“ HTTPS”顯示在您的URL中的原因。

如果單擊安全站點的掛鎖,則會看到SSL證書的詳細信息。下面的屏幕截圖將使您對所看到的內容有所了解。例如,在SectigoStore.com上,您將看到頒發證書的組織的名稱。在這種情況下,它是Rapid Web Services LLC,[美國]。

這就是我們談論SSL / TLS證書時通常所說的。鏈中的其他兩種證書對建立那些服務器證書的信任有幫助。

SSL證書由信譽良好且受信任的第三方頒發,稱為證書頒發機構,證書頒發機構或CA(簡稱)。但是,CA不會直接將證書頒發給網站。有了信任鍊或證書鏈,可以使過程更快,更輕鬆。

信任鏈就像一棵樹……

要了解這些證書如何協同工作,請想像一棵樹。一棵樹有根,樹乾和其相應的樹枝以及葉子。證書鏈在結構上與樹沒有什麼不同。

與樹一樣,根證書是所有其他證書所基於的基礎。就像一棵樹有許多分支一樣,CA可能會從一個根證書中頒發一個以上的中間證書。同樣的類推適用於代表服務器證書的葉子。

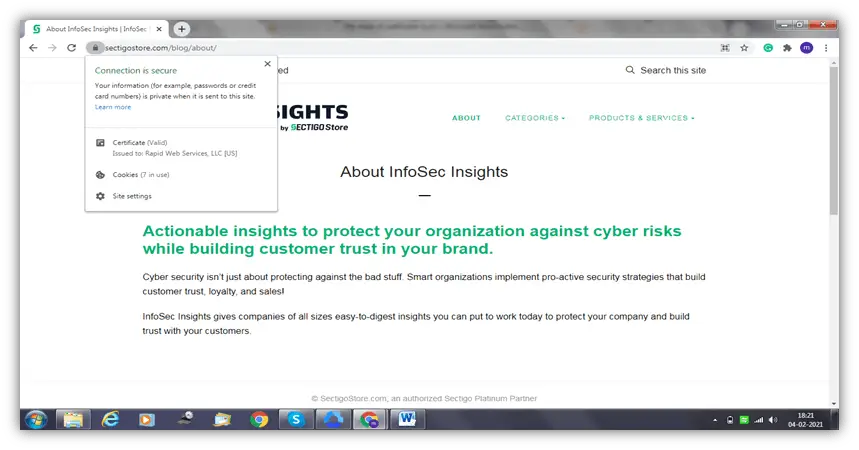

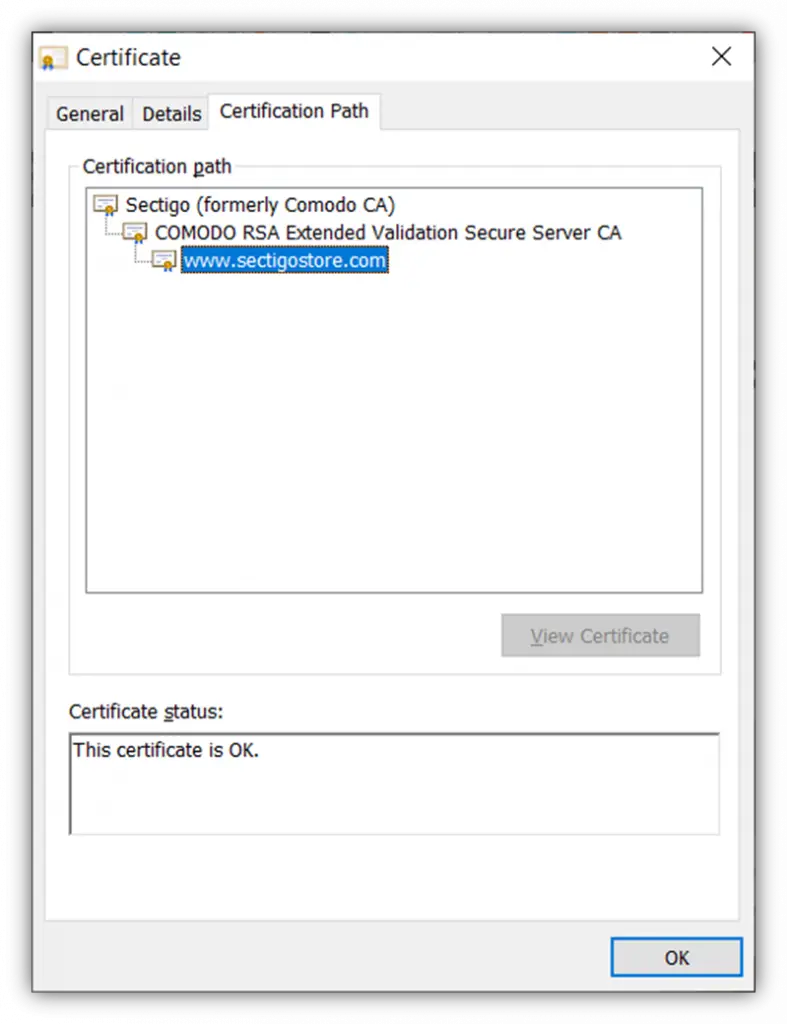

如果我們繼續探索該站點的SSL證書,將會學到很多東西。因此,單擊“證書”選項,您將看到一個窗口彈出,如下圖所示:

此圖像向您顯示證書的信息-例如證書的目的,頒發證書的人(證書頒發機構),頒發證書的站點及其有效日期。

進一步將帶您進入證書的詳細信息,這將幫助您了解該證書使用的協議和算法。它顯示了用於加密公共密鑰的算法,還提供了站點的公共密鑰。

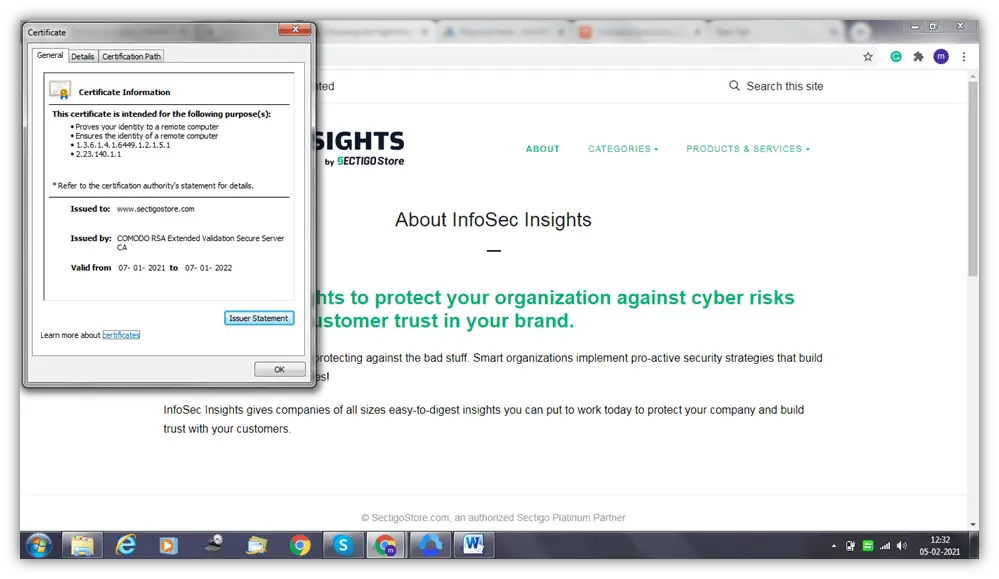

現在,我們進入下一部分,即證書路徑。在本文的上下文中,這是證書信息文章中最重要的部分。當您單擊“證書路徑”時,您將看到根證書,中間證書和服務器證書。

在上圖中,我們可以看到:

- 根證書是“ Sectigo(以前是Comodo CA)。”這是對中間CA證書進行簽名的自簽名證書。

- 中間證書是“ COMODO RSA擴展驗證安全服務器CA”。”該證書充當根證書和服務器證書之間的中間中介(即中間人)。因此,中間證書使用其自己的私鑰對服務器證書籤名,以保護根證書的私鑰。

- 服務器證書為“ www.sectigostore.com ”。這是您安裝在網站服務器上的證書的類型,通常稱為SSL / TLS證書。

由於葉子證書是從中間分支而來的,而中間分支是從根分支的,所以假設您先前所描繪的樹是顛倒的。在上面的屏幕截圖中,基本上,樹的根在頂部,葉子在底部。

了解SSL證書鏈的各個部分

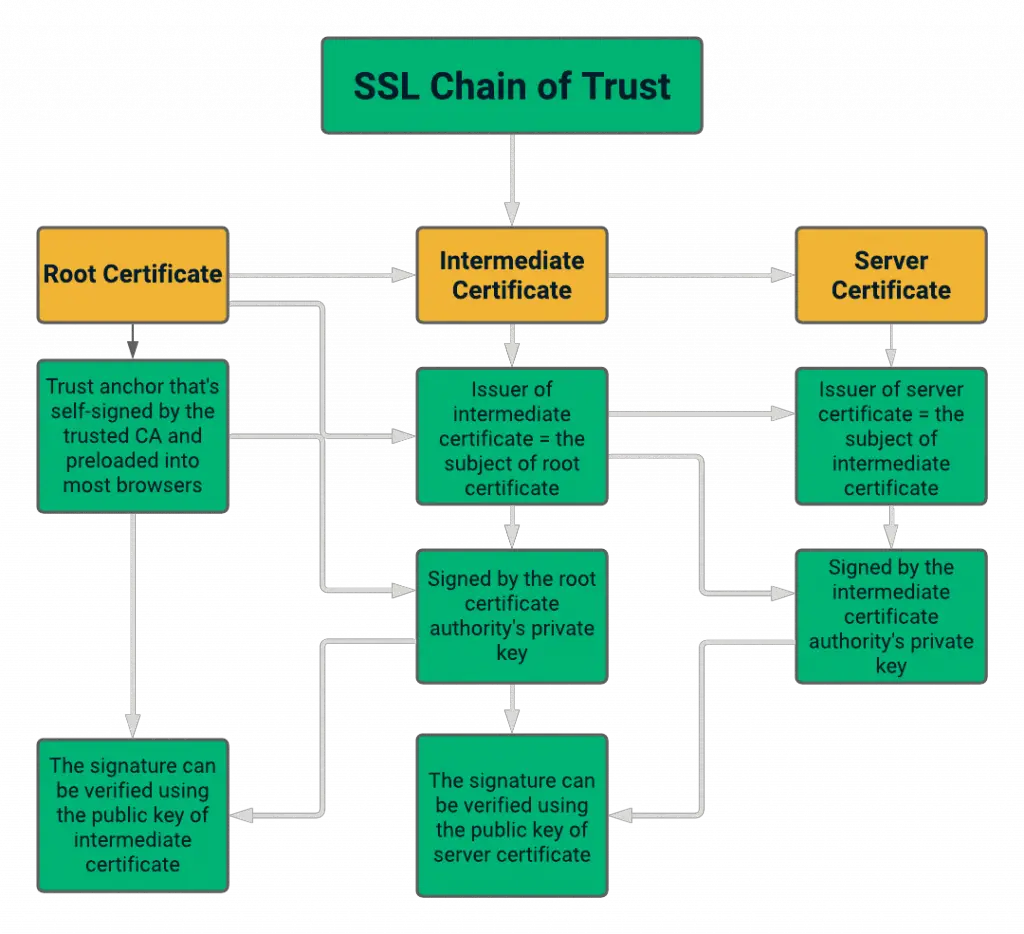

下圖說明了SSL證書鍊和有關簽名授權機構的詳細信息:

在本節中,我們不僅將分解根證書和中間證書之間的差異,而且還將分解服務器證書。

根證書

根證書(也稱為受信任的根)是由證書頒發機構直接頒發的證書。與其他證書不同,根證書由CA自簽名。根證書的私鑰是用於對SSL證書層次結構中的其他證書進行簽名的密鑰。

CA僅頒發少數根證書,這就是為什麼它們受到嚴格保護的原因。實際上,這些根證書通常預裝在瀏覽器和操作系統的“信任存儲”中。根證書在證書鏈中被認為是最重要的,因為各方都同意信任頒髮根證書的CA。如果頒髮根證書的CA被不信任或吊銷(即,不再被認為是可信任的),則整個鏈將崩潰。

為了保護這些證書,尤其是在涉及證書吊銷的情況下,根CA通常使用中間CA在其受信任的根證書和最終服務器證書之間放置一些空間。他們從不直接從其根證書發佈網站的葉(服務器)證書,因為這樣做風險太大。

中級證書

中間證書充當根證書和最終實體的服務器證書之間的緩衝區。它由頒發它的根證書的私鑰簽名。這就是建立中間證書的信任的方式。中間證書頒發者是簽署SSL / TLS(服務器)證書的頒發者,而主題是證明其身份的站點或組織。

可以有一個以上的中間證書,但是沒有至少一個中間證書就不能擁有證書鏈。

服務器證書

CA將服務器證書(也稱為葉證書)頒發給用戶要覆蓋的域。人們在談論SSL / TLS證書時就是在談論這些。在服務器上正確安裝此證書後,URL開頭將顯示“ HTTPS”而不是“ HTTP”。HTTPS表示您的站點使用的是安全的加密協議,而不是不安全的協議。此外,網址欄中的您的域名之前會出現一個掛鎖。

證書鏈如何工作?

SSL / TLS中的證書鏈也稱為信任鏈。其背後的原因是,當任何瀏覽器收到您網站的SSL證書時,它都需要驗證其合法性。

為此,它將以服務器證書開始,然後將其返回到根證書以建立信任。它使用證書的公共密鑰來匹配簽名,然後再以相同方式檢查中間證書的公共密鑰和簽名。它將一直這樣做,直到最終到達瀏覽器保存在其信任庫中的根證書為止。

如果無法驗證此鏈中的任何證書,則該鏈將被破壞並且驗證將失敗。瀏覽器將向用戶發出有關證書的警告。您知道那些醜陋的“不安全”和“您的連接不是私人”消息嗎?

是的,那樣。因此,為了使信任鏈起作用,必須確保該鏈中的任何鏈接都不會中斷。

你還在聽我說嗎?然後,我可以更進一步,向您解釋證書鏈的工作方式。之後,我們可以討論幕後工作的技術和流程-公鑰基礎結構(或也稱為PKI)。

信任鏈驗證流程如何工作

如果遵循常規層次結構,則根CA將對中間CA進行身份驗證,該中間CA又將對服務器證書進行簽名。因此,考慮到這一點,人們如何使用信任鏈進行驗證?

當用戶訪問您的網站時,服務器將向其發送證書。它將檢查各種信息,例如:

- 頒發證書的實體和頒發對象。

- 該證書的發行時間以及有效期為多長時間。

- 如果具有有效的數字簽名。

- 證書是否已被吊銷。

要驗證證書是合法的,它需要驗證信任鏈。在這裡,瀏覽器將從服務器證書啟動,並驗證所有證書,包括根證書。最常見的證書鏈驗證過程相反。這意味著首先要對照發布證書的中間證書檢查服務器證書的信息,然後再針對發布證書的根證書檢查中間證書。

如果所有證書都已簽出,並且完成了安全連接所需的其他過程,則網站將在URL欄中加載掛鎖符號或“ HTTPS”。否則,將發出警告。

什麼是PKI?

由於PKI是一個如此復雜和詳細的主題,因此我們將在這里為您提供快速概述。公鑰基礎結構是一個籠統的術語,它描述了使公共通道中的安全加密成為可能的流程,策略和技術的框架。它依賴於公鑰密碼術,該算法使用複雜的數學算法來促進Internet上消息的加密和解密。

這些算法是PKI框架的組成部分。隨著技術的發展,算法隨著時間的推移變得越來越複雜。

PKI使用密鑰對來加密和解密數據。所涉及的密鑰類型取決於您使用的加密類型。例如,對稱加密使用單個密鑰來加密和解密數據。(這要求發送者和接收者俱有相同密鑰的相同副本。)另一方面,在非對稱加密中,有兩個唯一(但在數學上相關)的密鑰:公共密鑰和私有密鑰。任何人都可以使用的公共密鑰對數據進行加密。另一方面,私鑰會解密數據,必須對其進行保護以防止數據洩露。

具有兩個唯一但在數學上相關的密鑰有助於站點訪問者的客戶端傳遞安全消息,而不必擔心未經授權的訪問或數據操縱。(通常稱為中間人攻擊或MitM。)

結論

SSL / TLS證書通過使用安全的HTTPS協議來確保網站的安全性。信任鏈對於實現此安全協議至關重要。由於證書鏈的樹狀結構,可以快速安全地與服務器建立聯繫。而且,它可以輕鬆地將證書追溯到其原始根目錄,以了解其是否合法。這對每個人都是雙贏的。