多年来,在线广告行业遭受了多次广告欺诈,尤其是通过域欺骗等技术未经授权销售广告库存。

为了解决这个问题,IAB 在2017 年推出了一项新协议,以ads.txt(授权数字经销商的缩写)的形式打击此类非法行为。

但这并没有阻止欺诈者出售虚假广告库存。不久之后,一些解决方法在实践中。并且有多份报告称,新的机器人驱动操纵以出售未经授权的广告库存并产生虚假视图。

参考文献:

#1欺诈者操纵ads.txt 出售虚假库存– DoubleVerify Fraud Lab

#2最新的ads.txt 欺诈:404bot

尽管如此,广告技术领域的研究人员(DoubleVerify的,积分广告科学等)可以在早期识别此类基于机器人的广告欺诈模式,并采取可操作的措施来阻止它们。

然而,现在出现了一种全新的数字广告欺诈,它不仅影响到广告商,而且影响到整个网络社区。

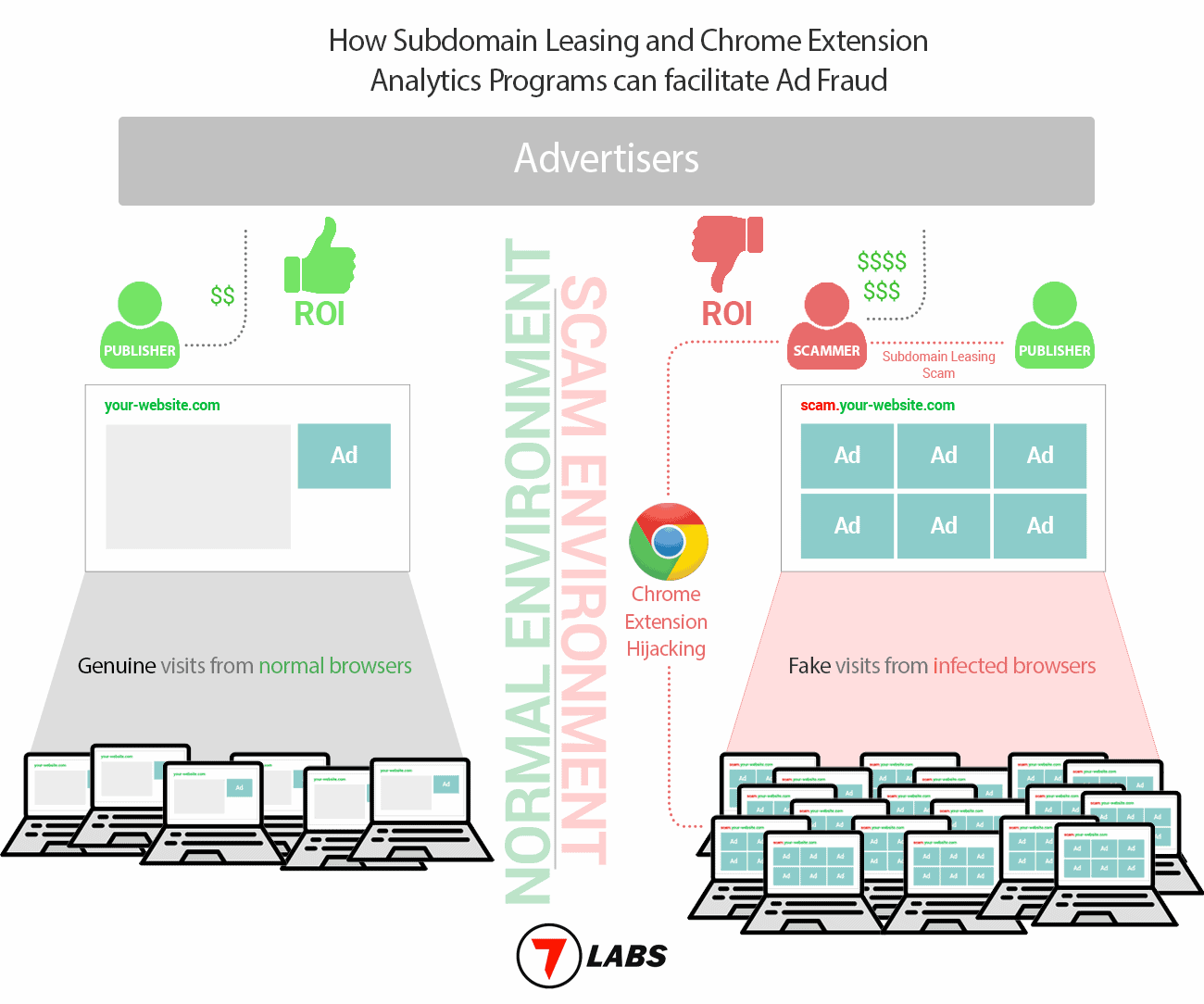

我们最近成为诈骗行动的受害者,并在进行研究时发现了更大的图景。这种新颖的广告欺诈在三个层面上运作。

子域租赁或域接管

肇事者通常会接触具有良好域权限的中小型出版商,说服他们参与看似有益的子域租赁计划。出版商被引诱认为子域租赁计划对他们来说是安全的,并且是一个不错的被动收入流。

作为入职流程的一部分,肇事者说服发布商通过更新他们的CNAME 记录以及共享域的Google Analytics 细分报告来为他们提供对租用子域的控制权。此外,他们还指示发布商使用肇事者选择的卖家列表更新根域的ads.txt 文件。

中小型发布商通常不管理自己的广告库存,而是依赖第三方广告程序。因此,他们可能不知道程序化广告和相关的欺诈行为。肇事者利用这种情况,很容易说服出版商采取有利于他们的行动。

在更糟糕的情况下,肇事者操纵网站所有者移交整个域的所有权。无论哪种方式,他们都设法控制了域的广告资源。

参考文献:

#1 为什么在租用子域之前应该三思而后行

#2 对DroidViews.com 等网站的可疑收购

从广告商那里获得固定CPM 费率

控制域的Google Analytics 细分报告及其ads.txt 后,犯罪者现在可以(通过广告管理公司)接近卖家,并确保域库存的固定CPM 费率。

通过浏览器劫持产生数百万的浏览量

此时,犯罪者已经以固定的每千次展示费用(CPM) 定价获得了广告,并且还可以控制在发布商的域或子域上运行它们(通过域接管或子域租赁)。现在唯一剩下的部分是引导访问者并产生视图。

除了子域租赁,犯罪者还运行一个数据分析程序,该程序声称从Chrome 扩展程序中收集匿名数据以进行研究并获得营销见解。

他们说服多个Chrome 扩展程序开发人员集成一个名为“script.js”的分析脚本,以换取每月付款。

该脚本通过自动扩展更新到达用户的计算机。据报导,一旦激活,它会在后台打开来自(1) 中各个域和子域的页面,生成虚假/无效视图。

根据我们根据收集到的数据估计,该脚本通过感染几个流行的Chrome 扩展程序已经到达数百万台计算机。

参考文献:

#1 使用Chrome 扩展程序劫持浏览器

#2 Chrome 似乎随机打开窗口,我无法查看

#3浏览器劫持中的多个扩展程序遭到破坏#

4 Chrome 不断从7labs.io

#5 Windows 中打开新的chrome 页面后台无法访问

此操作的全面影响网络社区的三个主要参与者。

当访问者开始报告与其域相关的可疑活动时,租用子域的发布商会从访问者那里获得不良声誉。并且由于生成的视图都是假的,广告商最终意识到点击率(CTR)极低,并将该域列入黑名单。

肇事者通过产生没有投资回报率的虚假观点以数百万美元欺骗广告业。

Chrome 开发人员最终也得到了斧头。当用户开始注意到与其扩展程序相关的恶意活动时,开发人员将失去很大一部分用户群。

因此,发行商和扩展开发人员都首当其冲,他们甚至可能直到太晚才意识到这一点。

根据我们的第一手经验和其他各种报告,据称一名特定的纽约个人对整个行动负责(或与之相关)。

我们希望保护网络社区免受此类诈骗的侵害,因为它们会影响我们所有人。此内容的目的是提高出版商和开发商以及广告技术行业其他主要参与者的认识。