Odvetvie online reklamy zažilo v priebehu rokov viacero reklamných podvodov, najmä prostredníctvomspoofing doményNeoprávnený predaj reklamného inventára inými technológiami.

Na vyriešenie tohto problému zaviedla IAB v roku 2017 nový protokol s názvom ads.txt (Autorizovaný digitálny predajca縮寫)bojovať proti takýmto nezákonným činom.

To však nezabránilo podvodníkom predávať inventár falošných reklám.Netrvalo dlho a niektoré riešenia boli v praxi.Objavili sa viaceré správy o nových robotoch, ktorí riadili manipuláciu s cieľom predať neoprávnený reklamný inventár a generovať falošné zobrazenia.

referencie:

#1Podvodníci manipulujú so súborom ads.txt, aby predávali falošný inventár – DoubleVerify Fraud Lab

#2Najnovší podvod so súborom ads.txt: 404bot

napriek tomu,reklamná technikavýskumníci v tejto oblasti (DoubleVerify,Integral Ad Scienceatď.) dokáže identifikovať takéto vzory reklamných podvodov založených na robotoch v počiatočnom štádiu a podniknúť kroky na ich zastavenie.

Teraz však existuje úplne nový typ podvodu s digitálnou reklamou, ktorý postihuje nielen inzerentov, ale celú online komunitu.

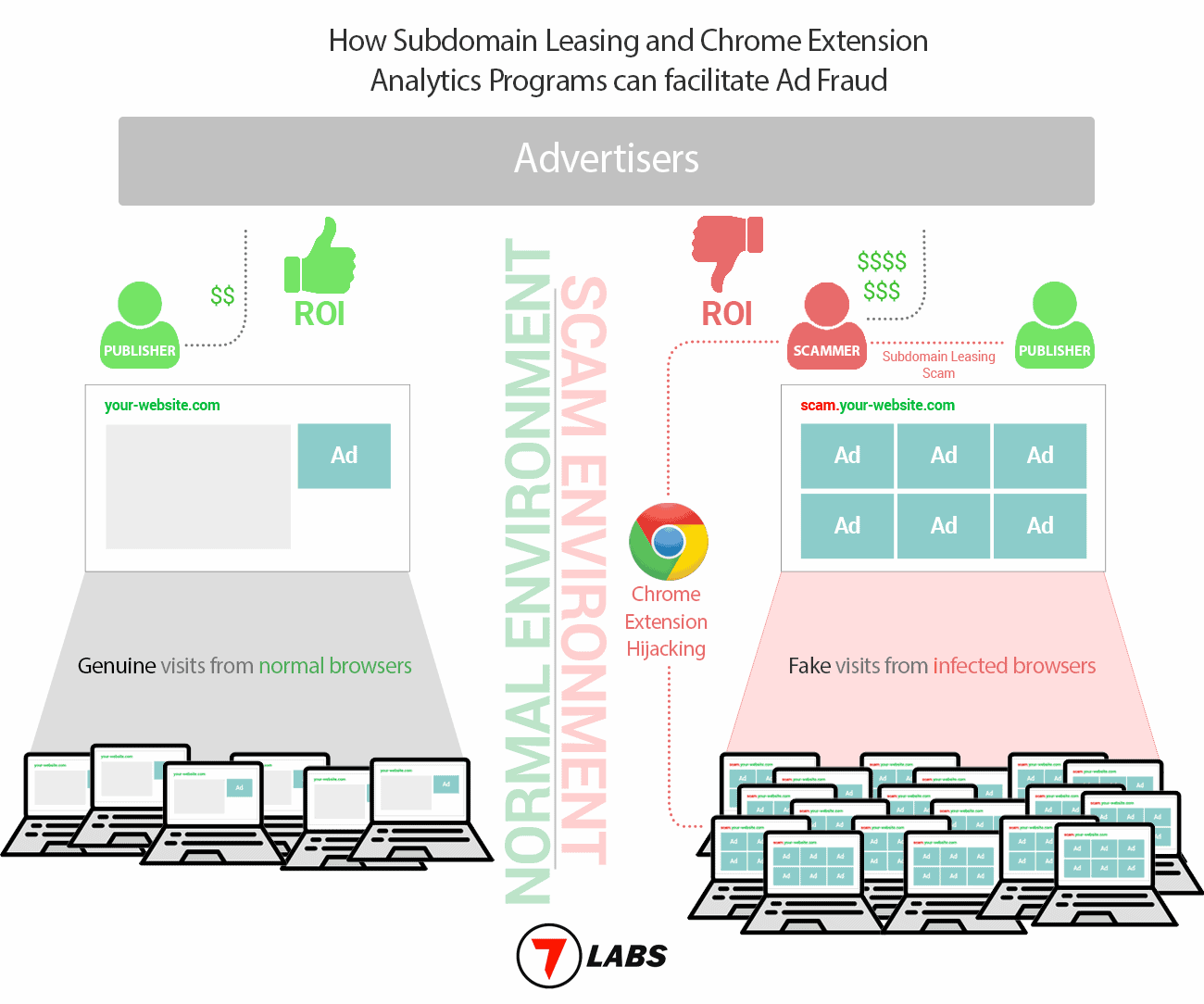

Nedávno sme sa stali obeťou podvodnej operácie a pri našom výskume sme objavili širší obraz.Táto nová forma reklamného podvodu funguje na troch úrovniach.

Prenájom subdomény alebo prevzatie domény

Páchatelia často oslovujú malých a stredne veľkých vydavateľov s dobrou doménou a presviedčajú ich, aby sa zúčastnili na zdanlivo výhodných programoch prenájmu subdomén.Vydavatelia sú lákaní k tomu, aby si mysleli, že program prenájmu subdomén je pre nich bezpečný a predstavuje pekný pasívny zdroj príjmu.

V rámci procesu registrácie páchatelia presvedčili vlastníkov, aby im poskytli kontrolu nad prenajatými subdoménami aktualizáciou ich záznamov CNAME, ako aj prehľadu segmentov zdieľanej domény v službe Google Analytics.Okrem toho dali vydavateľovi pokyn, aby aktualizoval súbor ads.txt pre koreňovú doménu so zoznamom predajcov, ktorých vybral páchateľ.

Malí a strední vydavatelia často nespravujú vlastný inventár reklám, ale spoliehajú sa na reklamné programy tretích strán.Preto nemusia vedieťprogramovej reklamya súvisiace podvody.Páchatelia využívajú situáciu a môžu ľahko presvedčiť vydavateľov, aby konali v ich prospech.

V horšom prípade páchateľ zmanipuluje majiteľa webu, aby odovzdal vlastníctvo celej doméne.Tak či onak, podarilo sa im získať kontrolu nad inventárom domény.

referencie:

#1 Prečo by ste si mali prenajať subdoménu dvakrát

#2 Podozrivé akvizície stránok ako DroidViews.com

Získajte od inzerentov paušálnu sadzbu CTZ

Zločinci, ktorí majú kontrolu nad prehľadom segmentácie služby Google Analytics a jej súborom ads.txt, môžu teraz osloviť predajcov (prostredníctvom správcu reklám) a zabezpečiť si pre inventár domény pevnú sadzbu CTZ.

Generujte milióny zobrazení stránok prostredníctvom únosu prehliadača

V tomto bode páchateľ získal reklamy za pevnú cenu za tisíc zobrazení (CTZ) a má tiež kontrolu nad ich prevádzkou na doméne alebo subdoméne vydavateľa (prostredníctvom prevzatia domény alebo prenájmu subdomény).Jedinou zostávajúcou časťou je teraz viesť návštevníka a generovať pohľad.

Okrem prenájmu subdomén páchatelia prevádzkujú aj program na analýzu údajov, ktorého cieľom je zhromažďovať anonymné údaje z rozšírení prehliadača Chrome na účely výskumu a marketingu.

Presvedčili viacerých vývojárov rozšírenia Chrome, aby výmenou za mesačnú platbu integrovali analytický skript s názvom „script.js“.

Skript sa dostane do počítača používateľa prostredníctvom automatickej aktualizácie rozšírenia.Údajne po aktivácii otvára stránky z rôznych domén a subdomén v (1) na pozadí, pričom generuje falošné/neplatné zobrazenia.

Podľa našich odhadov založených na zhromaždených údajoch sa skript dostal do miliónov počítačov tým, že infikoval niekoľko populárnych rozšírení prehliadača Chrome.

referencie:

#1 Napadnite váš prehliadač pomocou rozšírení Chrome

#2 Zdá sa, že Chrome otvára okná náhodne a nemôžem to zobraziť

#3Viacero rozšírení pri únose prehliadačabola zničená#

4 Chrome neustále klesá z 7labs.io

#5 v systéme WindowsOtvorte novú stránku ChromeBackend nie je prístupný

Úplný dopad tejto operácie ovplyvňuje troch hlavných hráčov v online komunite.

Vlastníci, ktorí si prenajímajú subdomény, získajú od návštevníkov zlú povesť, keď začnú hlásiť podozrivú aktivitu súvisiacu s ich doménami.A keďže všetky generované zobrazenia boli falošné, inzerent si nakoniec uvedomil, že miera prekliknutia (CTR) je extrémne nízka a doménu zaradil na čiernu listinu.

Páchatelia podvádzajú reklamný priemysel miliónmi dolárov vytváraním falošných zobrazení bez návratnosti investícií.

Vývojári Chrome sa konečne dočkali aj sekery.Vývojári prídu o značnú časť svojej používateľskej základne, keď si používatelia začnú všímať škodlivú aktivitu súvisiacu s ich rozšíreniami.

Vydavatelia aj vývojári rozšírení to teda znášajú a možno si to ani neuvedomia, kým nie je neskoro.

Na základe našich skúseností z prvej ruky a rôznych iných správ bol za celú operáciu údajne zodpovedný (alebo s ňou súvisiaci) konkrétny jednotlivec z New Yorku.

Chceme chrániť online komunitu pred podobnými podvodmi, pretože sa týkajú nás všetkých.Účelom tohto obsahu je zvýšiť povedomie medzi vydavateľmi a vývojármi, ako aj ďalšími kľúčovými hráčmi v odvetví reklamných technológií.