Nytt miljø, nye risikoer

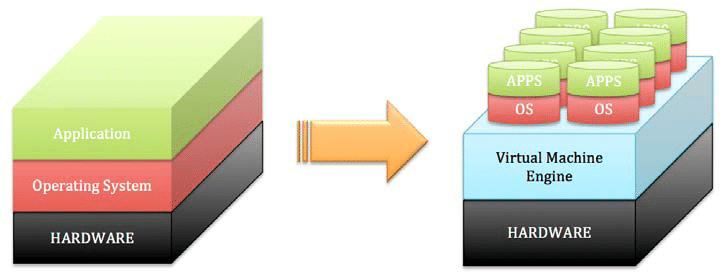

Virtualiserte miljøer er forskjellige fra tradisjonelle fysiske miljøer fordi de er immaterielle.Selv om problemet med fysisk datatap kan løses ved å gjenopprette maskinvaren, er det ikke noe fysisk lagringspunkt for VM-data, så VM-escape er faktisk uopprettelig.På grunn av det spesielle med virtualisering, er risikoen som denne typen miljø står overfor, grovt sett delt inn i tre områder:

arkitektonisk

VM-er er helt virtuelle, men de kan fortsatt kobles til fysisk maskinvare gjennom svitsjer.Derfor kan sistnevnte være målet for angrep – eksterne angrep eller angrep fra andre (ondsinnede) VM-er i nettverket.

HypervisorDet er nøkkelprogramvaren for å realisere virtualisering.Derfor kan ethvert sikkerhetsbrudd i systemadministrasjonsprogrammet føre til storskala feil og tap av data.Eieren bør overvåke den relaterte infrastrukturen og administrasjonsprogramvaren for å sikre normal drift og full kompatibilitet til hypervisoren og andre enheter.

Funksjonene som sprer seg som en fordel ved virtualisering – rask og enkel distribusjon av nye miljøer – kan også utgjøre en iboende trussel mot en bedrifts virtualiserte IT-infrastruktur.Bildekloning og kopiering kan fullføres i løpet av noen få minutter, noe som utgjør en trussel om konfigurasjonsdrift.

Risikoidentifikasjon og håndtering

De vanligste risikoene som faller inn i en av de tre kategoriene ovenfor inkluderer:

- VM-spredning-Den ukontrollerte replikeringen av VM-er i et miljø fører til en uhåndterlig tilstand, eksistensen av uopprettede og ubeskyttede VM-er, og en økning i sikkerhetstrusler.

- Konfidensialitetstrussel – Ettersom dataoverføring i et virtualisert miljø er enklere, kan sensitive data lagret på en VM være mer truet enn fysisk maskinvare.

- Løs virtuell nettverkskontroll - trafikken som går gjennom det virtuelle nettverket er ikke synlig, så sikkerhetssårbarheter i nettverket er faktiske trusler som skal løses.

- Sikkerheten til hypervisoren - denne programvaren er veldig viktig, og bedriften bør sikre sin sikkerhet gjennom hele livssyklusen.Hvis hypervisoren er kompromittert, kan den gi et uautorisert enkelt tilgangspunkt til alle VM-er i systemet, og dermed medføre en stor mengde datatap eller tyveririsiko.

- Offline beskyttelse av virtuelle maskiner - Det kan være mange offline sovende virtuelle maskiner i nettverket, som ikke er innenfor rammen av gjeldende sikkerhetsbeskyttelsessystem.Derfor kan bare aktivering av dem forårsake iboende sikkerhetstrusler.

- Ressursoverbelastning - Med opprettelsen av et stort antall virtuelle maskiner kan belastningen av fysiske maskinvareressurser bli for stor til at serveren kan kjøre effektivt.

risikovurdering

Når du forstår de grunnleggende risikotypene VM-er kan støte på, er det på tide å gjennomføre en omfattende risikovurdering for å bestemme graden av risiko som hver VM står overfor.Risikoene er rangert etter sannsynligheten for forekomst (fra lav til høy) og innvirkningen på systemet på grunn av konfidensialitetsskader, integritetsskader og tilgjengelighetsskader.Disse dataene kan indikere risikonivået du bør forvente og risikobehandlingskontrollene som er implementert.Det siste trinnet i risikovurderingen er å bestemme det gjenværende risikonivået, som er spesifikt for din organisasjon.

Som du kan se, hvis du kjenner truslene du bør se på og inkludere i beskyttelsesplanen din, er det ikke vanskelig å beskytte ditt virtualiserte miljø.Gjennomfør regelmessige risikorevisjoner og juster sikkerhetstiltak deretter for å sikre at IT-miljøet ditt ikke påvirkes av noen form for angrep.

![Hvordan se Windows-versjonen [veldig enkelt]](https://infoacetech.net/wp-content/uploads/2023/06/Windows%E7%89%88%E6%9C%AC%E6%80%8E%E9%BA%BC%E7%9C%8B-180x100.jpg)