Ifølge Valimail er den daglige leveringen30 milliarder falske e-poster!Når du leser slik skremmende statistikk, er det klart at du vil vite hvilken type cyberangrep som vanligvis utføres via e-post og hvordan du oppdager falske e-poster.Data fra den samme Proofpoint-undersøkelsen viser også at 51 % av amerikanske arbeidere ikke kan fortelle deg hva phishing er!

Men spesifikt, hvilken type nettangrep utføres oftest via e-post?

Bevisdata viser at det finnes 65% Av organisasjoner innrømmer at de har opplevd ett eller flere vellykkede phishing-angrep i 2019!Og ifølge FireEyeRapporterer at 101 av 1 e-poster inneholder skadelig programvare!Nå er det på tide å vite hvilke typer angrep som bruker e-post.

I dag er nettkriminelle veldig smarte.De sender deg vanligvis ikke lenger svindel-e-poster av typen "Prince of Nigeria" eller "$1000 millioner lotteri" (selv om noen fortsatt vil bli sendt).I stedet vil de prøve å sende grundig undersøkte og kreative e-poster, og du kan kanskje ikke nekte klikket.Dette er grunnen til at det er på tide å fortelle deg de syv vanligste typene svindel som brukes av angripere som bruker e-post.Vi vil også diskutere virkningen eller skaden forårsaket av disse e-postene og hvordan de kan brukes til å lure og bedragere ofre.

Hvilken type cyberangrep utføres vanligvis via e-post?

Phishing

Det er ingen tvil om at phishing er en av de vanligste typene cyberangrep utført av angripere via e-post.Phishing betyr å bruke ulike strategier for å lure brukere til å utføre handlinger som de ikke bør (og vanligvis ikke vil) utføre.Disse handlingene gjør dem til ofre for ulike typer cyberangrep.Selv om phishing kan forekomme gjennom andre kanaler (telefonsamtaler, tekstmeldinger osv.), er e-post den vanligste plattformen for å utføre phishing-svindel.

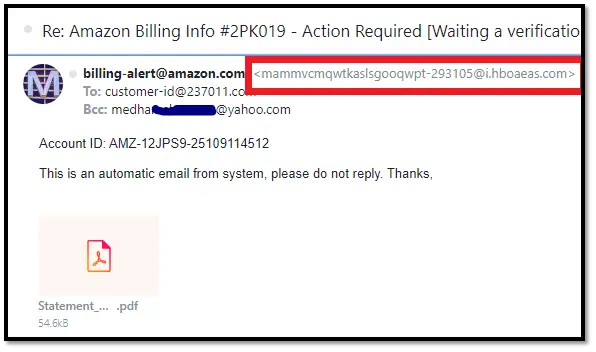

E-postforfalskning er en av de mest vellykkede phishing-teknikkene for e-post.Her utgir trusselaktører (skurker) seg for andre (som leverandører, kolleger, veiledere eller pålitelige organisasjoner) for å vinne tilliten til e-postmottakere og lure dem:

- Del deres personlige opplysninger,

- betale penger eller utføre andre uredelige valutatransaksjoner,

- Besøk et ødelagt nettsted, eller

- Last ned vedlegg som inneholder skadelig programvare.

Selvfølgelig er ikke all e-postsvindel phishing.Men e-postfisking er et generelt begrep som beskriver mange av de e-postbaserte svindelene som vi vil dekke i denne artikkelen.

Phishing-e-poster inneholder ofte ondsinnede vedlegg og phishing-lenker

Svindlere inkluderer ofte phishing eller ondsinnede lenker (eller infiserte vedlegg) i e-postene sine og skriver innhold på en måte som får deg til å klikke.Vanligvis vil de prøve å få en følelsesmessig respons fra deg, for eksempel panikk, spenning, sinne, frustrasjon, underholdning eller nysgjerrighet for å lokke deg til å klikke på lenken.Men hva er skaden med disse koblingene?

- [R Nettstedet til edirect-mottakerens skadevare. Disse sidene er fulle av virus, trojanske hester, dataormer, adware, spyware, etc.Vanligvis er skadelig programvare skjult i annonser (kalt ondsinnede annonser), sanger, videoer, bilder, lysbildeserier, PDF-er, mellominnhold eller lignende typer objekter.Noe avansert skadelig programvare vil lastes ned til enheten din så snart du kommer til nettstedet, selv om du ikke har klikket på noe.Derfor, når du klikker på koblingen, vil det skadelige programmet lastes ned til enheten din.

- storEAD du drar på fisketur 網站網站liten. Phishing-nettsteder ser vanligvis ut som velkjente legitime nettsteder.Her er brukere pålagt å legge inn konfidensiell informasjon gjennom et skjema, bruke legitimasjonen for å logge på og til og med utføre økonomiske transaksjoner.Unødvendig å si vil slik informasjon aldri nå et legitimt selskap.Send den i stedet direkte til hackere med ondsinnede planer.

Hvalfangst angrep

I denne typen e-postsvindel retter angriperne seg mot kjente ansatte som administrerende direktører, CTOer, finansdirektører, COOer og toppledere.Dette er et svært tilpasset angrep der svindleren tålmodig bruker ulike online og offisielle kilder, samt sosial teknikk for å samle informasjon om målet.De kan til og med lage falske nettsider, dokumenter eller sosiale medier-profiler for å få offeret til å høres legitimt ut.

Etter nøye planlegging sendte angriperen en e-post til målet som utgjorde en legitim informasjonskilde og ba dem om å iverksette tiltak som ikke burde iverksettes.

Eksempel: Angriperen sendte e-poster som representerte banksjefer som selskapet hadde handlet med i mange år.E-posten opplyste at målbanken umiddelbart skulle endre passordet ved å klikke på den gitte lenken, fordi banken har lagt merke til noe uvanlig aktivitet på kontoen sin.Mottakeren fikk panikk og klikket på en lenke som omdirigerte dem til et phishing-nettsted som var fullstendig likt det opprinnelige banknettstedet.Her blir offeret bedt om å oppgi bruker-ID, gammelt passord og nytt passord.Når de gjorde dette, hadde angriperen selskapets offisielle bankkontoinformasjon!

Kommersielt e-postangrep (BEC) og e-postkontoangrep (EAC)

Hvis du er bedriftseier og ønsker å vite hvilken type cyberangrep som vanligvis utføres via e-post, må du være oppmerksom på BEC.Akkurat som hvalfangst-angrep, er BEC-svindel også relatert til ledere, men på en annen måte.Her er ikke angriperen rettet mot en eller flere toppledere, men mot ansatte på mellom- og lavt nivå.De kan også sende e-poster til ansatte som utgir seg for å være noen i en tredjepartsorganisasjon (som vanligvis har med dette selskapet å gjøre).

BEC-svindel involverer vanligvis nettkriminelle som later som de sender e-post fra legitime brukeres kontoer.Men hvis de klarer å få tilgang til de virkelige kontoene til disse brukerne, vil de gå inn i det såkalte e-postkontolekkasjeområdet (EAC).

Sjekk ut noen eksempler på BEC-scenarier:

- Svindleren sender en e-post til personalavdelingen, utgir seg for å være noen som jobber i selskapet, og ber om at bankkontonummeret i journalen endres for fremtidige lønnsoverføringer.Unødvendig å si at den nye bankkontoen tilhører angriperen selv.

- Angriperen sender en e-post og later som om du er sjefen/veilederen eller veilederen og ber om at noen viktige dokumenter eller informasjon sendes i svaret.

- E-poster som ser legitime ut, ser ut til å komme fra IT-avdelingen din.Den instruerer mottakeren om å installere eller oppdatere programvaren de legger ved e-posten.Men faktisk kom e-posten fra en bedrager, og programvaren kan være en trojansk hest eller andre typer skadelig programvare.

- Lederen din ber deg om å foreta betalinger til vanlige leverandører eller filialer og oppgi bankkontonummeret ditt i e-posten.Du mener at e-posten er legitim, følger instruksjonene og overfører ved et uhell pengene til angriperens bankkonto.

Dette er bare noen få eksempler.Men BEC kan være veldig farlig.I følge FBIs 2020 Internett-kriminalitetsrapport, På grunn av kombinasjonen av BEC- og EAC-svindel, tapte selskapet mer enn 18 milliarder dollar.

Betal-per-klikk-annonseringssvindel (klikksvindel)

Akkurat som den forrige strategien, vil angriperen sende en fristende e-post som vil lede deg til nettstedet.Det er imidlertid ingen skadelig skadelig programvare eller falske påloggingssider på denne nettsiden.Snarere er dette en godartet nettside med mange annonser på.Måten nettstedeiere tjener penger på, er ved å tiltrekke så mange brukere som mulig til nettstedet deres.På denne måten kan de be om flere sidevisninger og PPC-provisjoner for å få høyere tall.

men,noen KlikksvindelDet er ondsinnet i naturen.Målet deres er å bruke opp selskapets digitale annonsebudsjett ved å plassere så mange falske klikk som mulig på annonsene.Selv om nettkriminelle ofte bruker roboter til dette formålet, bruker de noen ganger phishing-e-poster for å tiltrekke seg ekte brukere.

Avsenderen tiltrekker brukere ved å sende e-poster som inneholder falske transaksjonslenker, falske «siste nyheter» eller andre lenker som ber brukere om å klikke.Men når mottakeren kommer til nettsiden, er det ingenting på nettsiden som er lovet i e-posten.Derfor er brukere ikke annet enn bønder for svindlere, slik at svindlere kan tjene mer penger på dem ved å få dem til å se reklame.

Angrep basert på malware-vedlegg

I denne typen angrep inkluderer nettkriminelle skadevare i selve e-posten gjennom innebygde bilder eller andre vedlegg.Angriperen vil bruke et presserende eller overbevisende språk for å lure deg til å åpne eller laste ned vedlegget.De kan sende deg vedlegg eller lenker som ser slik ut

- Transaksjonskvittering

- Bankvarsel,

- Advarselen advarer om at filen har suspendert visse tjenester,

- Intervjudetaljer eller akseptbrev, eller

- Gratis elementer av interesse, for eksempel programvare eller bøker.

Selvfølgelig, når du åpner slike koblinger eller bruker vedlegg, vil skadelig programvare bli installert på enheten din.Etter at skadelig programvare invaderer enheten din, kan den:

- Se deg

- Stjele viktige data,

- Overvåk og registrer oppførselen din,

- Låse data eller enheter for å utpresse penger (kjent som et løsepengeangrep),

- Bruk enheten din som en robot for å utføre cyberangrep (kalt botnettangrep),

- Vis støtende annonser,

- Bruk e-postklienten og profilen på sosiale medier til å sende e-poster eller meldinger med phishing

Falsk salg/kampanje-svindel

Noen Internett-bedrifter bruker denne uetiske e-postmarkedsføringsstrategien.De sender e-poster til nye eller eksisterende kunder med noen spennende «too good to do»-tilbud, planer og rabatter.Men når du besøker siden og deltar på den, vil de gi deg en lavere rabatt enn prisen lovet i e-posten og gi deg en lavere rabatt.

Ë eksempel : Firma X sender deg en e-post med teksten "70% rabatt på alle klær hvis du bruker kupongkoden 70% AV".Du klikker på e-posten, bla gjennom produktene og legger deretter favorittklærne dine i handlekurven.Men når du sjekker ut når du søker om kupongen, fungerer det ikke.Du vil se en feilmelding om at kupongen er utløpt og du vil få en erstatnings "gyldig" kupong med 30 % rabatt.

I eksemplet ovenfor velger fortsatt noen forbrukere å kjøpe fordi de har brukt mye tid på å brune og velge ut produkter.Andre skuffede brukere vil forlate handlekurven.Nettstedets analysefunksjon vil imidlertid spore oppførselen deres og bruke denne informasjonen i deres PPC-kampanjer for å vise målrettede og tilpassede annonser.

To hovedmotiver for e-postbaserte cyberangrep

Hva prøver nettkriminelle å gjøre i denne typen e-postsvindel?De to hovedmotivene er data, som kan stjeles og selges eller brukes i forbrytelser knyttet til identitetstyveri, samt penger eller andre økonomiske gevinster.Det er andre motiver, som spionasje, hevn eller andre personlige eller politiske agendaer, men vi tar ikke hensyn til disse motivene i dag.

Datatyveri

Datatyveri i seg selv er ikke en type cyberangrep, men resultatet av dem.Data er en viktig del av mange typer forbrytelser som involverer identitetstyveri, utpressing (for eksempel løsepenge-angrep) og bedrag.Nettkriminelle liker å stjele data, så de kan bruke dem til å utføre andre typer nettangrep, handle eller selge det til andre skurker, eller bruke det til andre formål.

Måten angriperen sender deg e-post på er at du er villig til å dele din konfidensielle informasjon med dem!For eksempel vil de late som om de er sjefen som ba om å sende deg noen elektroniske filer umiddelbart.Tør du ikke sende dem?På samme måte utgir angriperen seg selv

- Venner/slektninger,

- Velkjent firma

- Bank,

- ansette personell

- Offentlige etater,

- Forsyningsselskap

- Institutt for utdanning,

- Lærer/professor osv.

Noen ganger ber de deg om å sende din private informasjon, som fysisk adresse, telefonnummer, personnummer, fødselsdato, helseopplysninger, inntekt osv.De vil ofte spørre om organisasjonens konfidensielle informasjon, for eksempel kundedetaljer, teknisk kunnskap, forretningshemmeligheter, hemmelige økonomiske data, etc.

F.eks: Svindleren utgir seg for å være en rekrutterer fra et stort selskap, og sier at de allerede har ansatt deg.Som en del av planen ber de deg om å oppgi personopplysninger i navnet til å gjennomføre en bakgrunnssjekk og si at de trenger personnummeret ditt for kredittsjekk og skatterelaterte formål.

Siden dette er vanlige prosesser knyttet til rekruttering, vil du ikke finne noe mistenkelig og du kan levere alle dokumenter på forespørsel.Men når du oppdager at dette er en svindel, eksisterer ikke nettkriminelle lenger.De forsvinner etter å ha mottatt informasjonen din, eller bruker dem til å utføre forbrytelser relatert til identitetstyveri, eller selge dem til andre angripere på det mørke nettet.

Økonomisk svindel

Som tittelen indikerer, brukte angriperen e-post til å utføre uredelige økonomiske transaksjoner.Noen ganger vil de erstatte betalingskortnummeret eller bankkontoopplysningene dine.Vanligvis vil de be deg om å sende penger til dem.Her er tre slike eksempelscenarier:

- Nettkriminelle sender En e-post som utgjør en veldedig organisasjon. I meldingene sine delte de bilder av ofrene og ba deg gi donasjoner for å hjelpe dem.Men bildet er falskt

- Løgner som utgir seg for ansette personell,Dets selskap Krav Du bærer visse forhåndskostnader. De kan be deg kjøpe opplæringsmateriell, og sier at dette er et krav i opplæringsprosessen.Eller de kan be om penger til bakgrunnssjekker.

- Den slemme fyren utgir seg for å være et stort selskap som gjør forretninger med deg og leder deg til en falsk nettside. De kan omdirigere deg til cybersquatting-domener (dvs. domener som ligner på populære merker/bedrifter), som amzon.com, facbook.com eller welsfargo.com, for å lure deg til å betale for produkter eller tjenester.

Oppsummer "hvilken type cyberangrep som vanligvis utføres via e-post"

Vi håper denne artikkelen hjelper deg å forstå hvilke typer cyberangrep som bruker e-post som angrepsvektor.Nå har du en bedre ide om hvordan du kan beskytte deg selv og organisasjonen din ved å identifisere slike falske e-poster.