I løpet av årene har nettannonseringsindustrien vært utsatt for flere annonsesvindel, spesielt gjennomPharmingUautorisert salg av annonsebeholdning.

For å løse dette problemet introduserte IAB en ny avtale i 2017, med ads.txt (Autorisert digital forhandlerforkortelse)For å bekjempe slike ulovlige handlinger i form av.

Men dette har ikke stoppet svindlere fra å selge falsk annonsebeholdning.Like etter ble noen løsninger i praksis.Og det er flere rapporter om at nye roboter driver manipulasjon for å selge uautorisert annonsebeholdning og generere falske visninger.

referanser:

#1Svindler manipulerer ads.txt for å selge falsk beholdning – DoubleVerify Fraud Lab

#2Den siste ads.txt-svindel: 404bot

til tross for dette,ReklameteknologiForskere på feltet (DoubleVerify,Integrert annonsevitenskapEtc.) Slike robotbaserte annonseringssvindelmønstre kan identifiseres tidlig og handlingsrettede tiltak kan iverksettes for å stoppe dem.

Nå har imidlertid en ny type digital reklamesvindel dukket opp, som ikke bare rammer annonsører, men også hele nettsamfunnet.

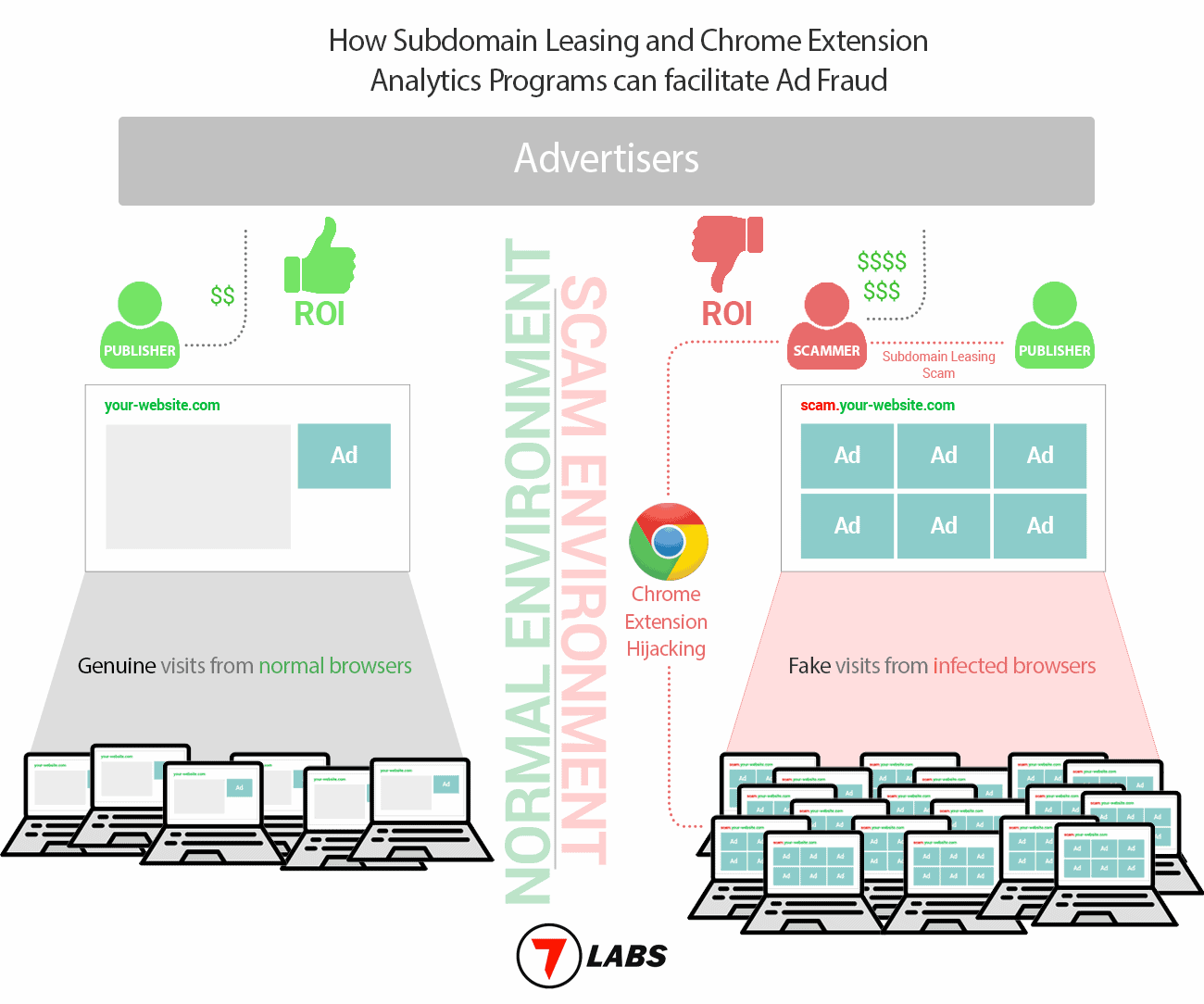

Vi har nylig blitt ofre for svindel og funnet et større bilde mens vi forsket.Denne nye reklamesvindel opererer på tre nivåer.

Underdomeneleie eller domeneovertakelse

Gjerningsmennene kontakter vanligvis små og mellomstore utgivere med god domeneautoritet og overtaler dem til å delta i et tilsynelatende fordelaktig leasingprogram for underdomene.Utgivere er fristet til å tro at leasingprogrammet for underdomene er trygt for dem og en god passiv inntektsstrøm.

Som en del av innføringsprosessen overtalte gjerningsmennene utgivere til å gi dem kontroll over leide underdomener ved å oppdatere CNAME-postene og Google Analytics-segmentrapportene for delte domener.I tillegg instruerte de utgiveren om å oppdatere ads.txt-filen for rotdomenet med en liste over selgere valgt av gjerningsmannen.

Små og mellomstore utgivere administrerer vanligvis ikke sin egen annonsebeholdning, men er avhengig av tredjeparts reklameprogrammer.Derfor vet de kanskje ikkeProgrammatisk annonseringOg relatert svindel.Gjerningsmennene utnytter denne situasjonen for enkelt å overtale utgivere til å ta grep til deres fordel.

I et verre tilfelle manipulerte gjerningsmannen eieren av nettstedet til å overføre eierskapet til hele domenet.Uansett klarte de å kontrollere domenets annonseringsressurser.

referanser:

#1 Hvorfor du bør tenke deg om to ganger før du leier et underdomene

#2 Mistenkelige oppkjøp av nettsteder som DroidViews.com

Få en fast CPM-sats fra annonsører

Etter å ha kontrollert domenets Google Analytics-segmenteringsrapport og ads.txt, kan lovbryteren nå henvende seg til selgeren (gjennom annonseadministrasjonsselskapet) og sikre en fast CPM-rate for domenets beholdning.

Generer millioner av sidevisninger gjennom nettleserkapring

På dette tidspunktet har lovbryteren fått annonsene til en fast pris per tusende visning (CPM), og kan også kontrollere å kjøre dem på utgiverens domene eller underdomene (via domeneovertakelse eller underdomeneleie).Nå er den eneste delen som gjenstår å veilede den besøkende og generere utsikten.

I tillegg til underdomeneleie, driver lovbryteren også et dataanalyseprogram som hevder å samle inn anonyme data fra Chrome-utvidelser for forskning og markedsføringsinnsikt.

De overtalte flere utviklere av Chrome-utvidelser til å integrere et analyseskript kalt «script.js» i bytte mot månedlige betalinger.

Skriptet når brukerens datamaskin gjennom automatiske utvidelsesoppdateringer.Ifølge rapporter, når den er aktivert, vil den åpne sider fra forskjellige domener og underdomener i (1) i bakgrunnen, og generere falske/ugyldige visninger.

I følge våre estimater basert på de innsamlede dataene, har skriptet nådd millioner av datamaskiner ved å infisere flere populære Chrome-utvidelser.

referanser:

#1 Bruk Chrome-utvidelsen for å kapre nettleseren

#2 Chrome ser ut til å åpne vinduer tilfeldig, og jeg kan ikke se

#3Flere utvidelser i nettleserkapringblitt ødelagt#

4 Chrome fortsetter å laste ned fra 7labs.io

#5 I WindowsÅpne ny chrome-sideBackstage utilgjengelig

Den fulle effekten av denne operasjonen påvirker de tre hoveddeltakerne i nettsamfunnet.

Når besøkende begynner å rapportere mistenkelig aktivitet knyttet til domenene deres, får utgivere som leier underdomener et dårlig rykte fra besøkende.Og fordi de genererte visningene alle er falske, innså annonsørene til slutt at klikkfrekvensen (CTR) var ekstremt lav og svartelistet domenet.

Gjerningsmennene lurte reklamebransjen med millioner av dollar ved å generere falske meninger uten avkastning på investeringen.

Chrome-utviklere fikk til slutt øksen også.Når brukere begynner å legge merke til ondsinnede aktiviteter knyttet til utvidelsene deres, vil utviklere miste en stor del av brukerbasen.

Derfor er det utgivere og utvidelsesutviklere som bærer støyten, og de innser kanskje ikke engang dette før for sent.

Basert på vår førstehåndserfaring og forskjellige andre rapporter, påstås en bestemt New York-person å være ansvarlig for (eller relatert til) hele operasjonen.

Vi ønsker å beskytte nettsamfunnet mot slike svindelforsøk, fordi de påvirker oss alle.Formålet med dette innholdet er å øke bevisstheten blant utgivere og utviklere, så vel som andre store aktører i reklameteknologibransjen.