새로운 환경, 새로운 위험

가상화된 환경은 무형적이라는 점에서 기존의 물리적 환경과 다릅니다.물리적인 데이터 손실 문제는 하드웨어를 복구하여 해결할 수 있지만 VM 데이터를 위한 물리적인 저장 지점이 없으므로 VM 탈출은 실제로 복구할 수 없습니다.가상화의 특수성으로 인해 이러한 유형의 환경이 직면한 위험은 대략 세 가지 영역으로 나뉩니다.

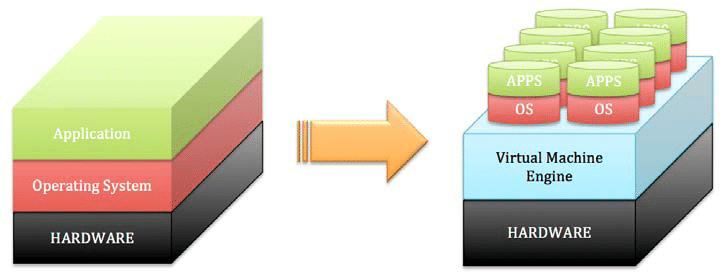

건축

VM은 완전히 가상이지만 여전히 스위치를 통해 물리적 하드웨어에 연결할 수 있습니다.따라서 후자는 공격의 대상이 될 수 있습니다. 외부 공격 또는 네트워크의 다른 (악의적인) VM의 공격입니다.

하이퍼바이저가상화를 실현하는 핵심 소프트웨어입니다.따라서 시스템 관리 프로그램의 보안 침해는 대규모 장애 및 데이터 손실로 이어질 수 있습니다.소유자는 하이퍼바이저 및 기타 장치의 정상 작동과 완전한 호환성을 보장하기 위해 관련 인프라 및 관리 소프트웨어를 모니터링해야 합니다.

가상화의 이점으로 확산되는 기능(신규 환경의 신속하고 손쉬운 배포)은 기업의 가상화된 IT 인프라에 본질적인 위협이 될 수도 있습니다.이미지 복제 및 복사는 몇 분 안에 완료될 수 있으며 구성 드리프트의 위협이 될 수 있습니다.

위험 식별 및 관리

위의 세 가지 범주 중 하나에 속하는 가장 일반적인 위험은 다음과 같습니다.

- VM 스프롤- 환경에서 VM의 제어되지 않은 복제는 관리할 수 없는 상태, 패치 및 보호되지 않은 VM의 존재, 보안 위협 증가로 이어집니다.

- 기밀 위협 - 가상화된 환경에서 데이터 전송이 쉬워짐에 따라 VM에 저장된 민감한 데이터는 물리적 하드웨어보다 더 위협받을 수 있습니다.

- 느슨한 가상 네트워크 제어 - 가상 네트워크를 통과하는 트래픽은 보이지 않으므로 네트워크 보안 취약성은 해결해야 할 실제 위협입니다.

- 하이퍼바이저-이 소프트웨어의 보안은 매우 중요하며 회사는 수명 주기 동안 보안을 보장해야 합니다.하이퍼바이저가 손상되면 시스템의 모든 VM에 대한 무단 단일 액세스 지점을 제공할 수 있으므로 많은 양의 데이터 손실 또는 도난 위험이 발생할 수 있습니다.

- 오프라인 가상 머신 보호 - 현재 보안 보호 시스템의 범위에 속하지 않는 많은 오프라인 휴면 가상 머신이 네트워크에 있을 수 있습니다.따라서 활성화하기만 하면 고유한 보안 위협이 발생할 수 있습니다.

- 리소스 과부하 - 많은 수의 가상 머신을 생성하면 물리적 하드웨어 리소스의 부담이 너무 커져 서버가 효율적으로 작동하지 않을 수 있습니다.

위험 평가

VM이 직면할 수 있는 기본 위험 유형을 이해했다면 이제 종합적인 위험 평가를 수행하여 각 VM이 직면한 위험의 정도를 결정할 때입니다.위험은 발생 확률(낮음에서 높음)과 기밀 손상, 무결성 손상 및 가용성 손상으로 인한 시스템 영향에 따라 순위가 매겨집니다.이러한 데이터는 예상해야 하는 위험 수준과 구현된 위험 처리 제어를 나타낼 수 있습니다.위험 평가의 마지막 단계는 조직에 특정한 잔여 위험 수준을 결정하는 것입니다.

보시다시피, 살펴보고 보호 계획에 포함해야 할 위협을 알고 있다면 가상화된 환경을 보호하는 것은 어렵지 않습니다.정기적인 위험 감사를 수행하고 그에 따라 보안 조치를 조정하여 IT 환경이 어떤 형태의 공격에도 영향을 받지 않도록 합니다.

![윈도우 버전 보는 방법[아주 간단]](https://infoacetech.net/wp-content/uploads/2023/06/Windows%E7%89%88%E6%9C%AC%E6%80%8E%E9%BA%BC%E7%9C%8B-180x100.jpg)