수년 동안 온라인 광고 산업은 특히 다음을 통해 여러 광고 사기를 당했습니다.파밍광고 인벤토리 무단 판매.

이 문제를 해결하기 위해 IAB는 2017년 ads.txt(공인 디지털 리셀러약어)이러한 불법 행위를 근절하기 위해.

그러나 이것이 사기꾼들이 허위 광고 인벤토리를 판매하는 것을 막지는 못했습니다.얼마 지나지 않아 몇 가지 솔루션이 실행되었습니다.그리고 새로운 로봇이 무단 광고 인벤토리를 판매하고 잘못된 보기를 생성하기 위해 조작을 유도한다는 여러 보고가 있습니다.

참조:

#1사기꾼이 ads.txt를 조작하여 가짜 인벤토리를 판매합니다. – DoubleVerify Fraud Lab

#2최신 ads.txt 사기: 404bot

그럼에도 불구하고,광고 기술해당 분야의 연구원(인 DoubleVerify,Integral Ad Science등) 이러한 로봇 기반 광고 사기 패턴을 조기에 식별하고 이를 방지하기 위한 실행 가능한 조치를 취할 수 있습니다.

그러나 이제는 광고주뿐만 아니라 전체 온라인 커뮤니티에 영향을 미치는 새로운 유형의 디지털 광고 사기가 등장했습니다.

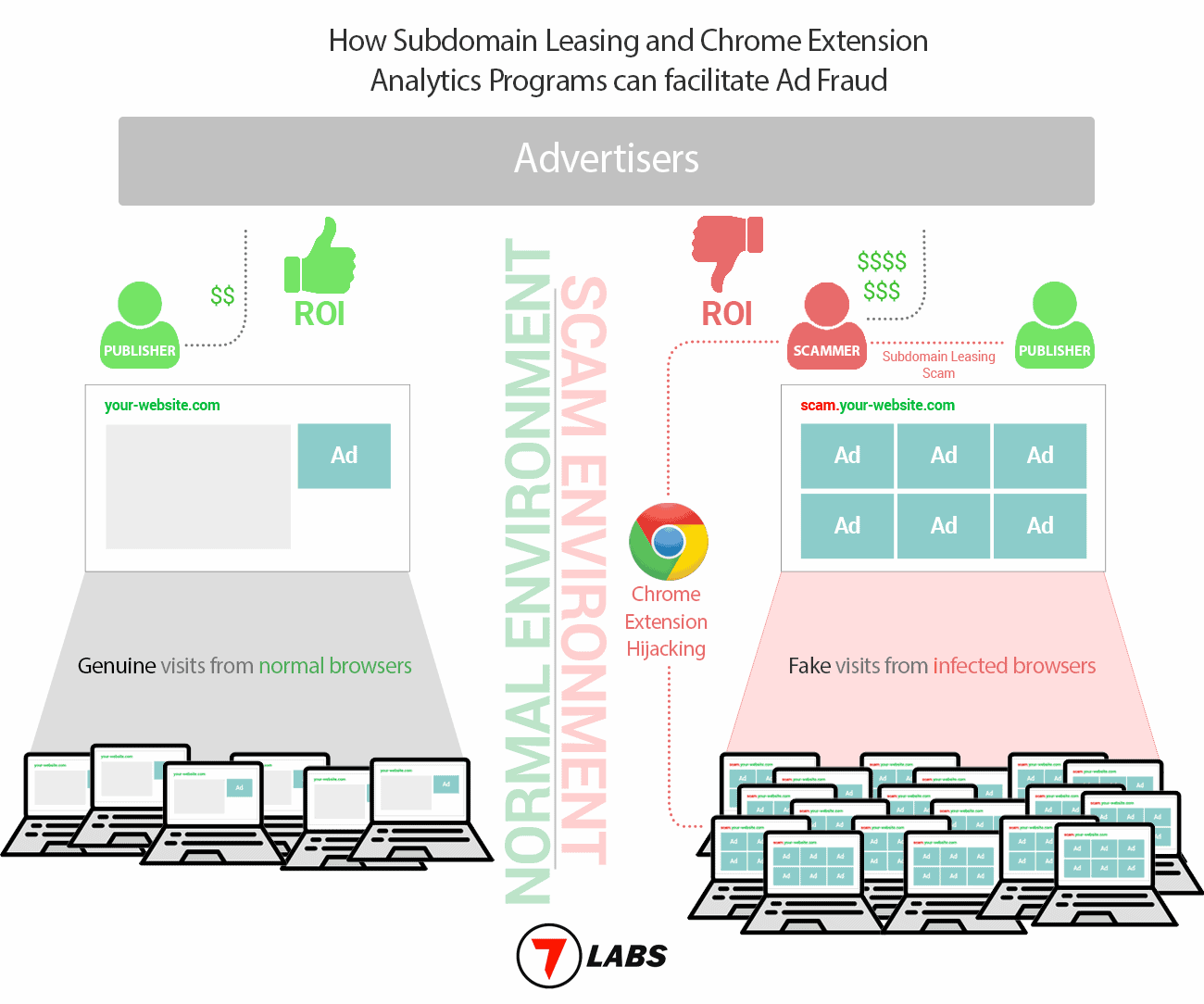

우리는 최근 사기의 피해자가 되었고 조사를 하는 동안 더 큰 그림을 발견했습니다.이 새로운 광고 사기는 세 가지 수준에서 작동합니다.

하위 도메인 임대 또는 도메인 인수

가해자는 일반적으로 좋은 도메인 권한을 가진 중소 게시자에게 접근하여 겉보기에 유익한 하위 도메인 임대 프로그램에 참여하도록 설득합니다.게시자는 하위 도메인 임대 프로그램이 자신에게 안전하고 좋은 수동 소득원이라고 생각하고 싶은 유혹을 받습니다.

온보딩 프로세스의 일환으로 가해자는 게시자가 공유 도메인에 대한 CNAME 레코드와 Google 애널리틱스 세분화 보고서를 업데이트하여 임대 하위 도메인에 대한 제어 권한을 제공하도록 설득했습니다.또한 게시자에게 루트 도메인의 ads.txt 파일을 가해자가 선택한 판매자 목록으로 업데이트하도록 지시했습니다.

중소 규모의 게시자는 일반적으로 자체 광고 인벤토리를 관리하지 않고 타사 광고 프로그램에 의존합니다.따라서 그들은 모를 수 있습니다.프로그래매틱 광고그리고 관련 사기.가해자는 이러한 상황을 이용하여 게시자가 자신에게 유리한 조치를 취하도록 쉽게 설득할 수 있습니다.

더 나쁜 경우, 가해자는 웹사이트 소유자를 조작하여 전체 도메인의 소유권을 이전했습니다.어느 쪽이든 그들은 도메인의 광고 리소스를 제어할 수 있었습니다.

참조:

#1 하위 도메인을 임대하기 전에 두 번 생각해야 하는 이유

#2 DroidViews.com과 같은 웹사이트의 의심스러운 인수

광고주로부터 고정 CPM 요율 받기

도메인의 Google 애널리틱스 세분화 보고서와 해당 ads.txt를 제어한 후 범죄자는 이제 (광고 관리 회사를 통해) 판매자에게 접근하여 도메인 인벤토리에 대한 고정 CPM 요율을 보장할 수 있습니다.

브라우저 하이재킹을 통해 수백만 페이지 조회수 생성

이 시점에서 범죄자는 고정된 CPM(XNUMX회 노출당 비용) 가격으로 광고를 획득했으며 게시자의 도메인 또는 하위 도메인에서 광고를 게재하도록 제어할 수도 있습니다(도메인 인수 또는 하위 도메인 임대를 통해).이제 남은 부분은 방문자를 안내하고 보기를 생성하는 것입니다.

하위 도메인 임대 외에도 가해자는 연구 및 마케팅 통찰력을 위해 Chrome 확장 프로그램에서 익명의 데이터를 수집한다고 주장하는 데이터 분석 프로그램도 실행합니다.

그들은 여러 Chrome 확장 프로그램 개발자에게 월별 결제 대가로 "script.js"라는 분석 스크립트를 통합하도록 설득했습니다.

스크립트는 자동 확장 업데이트를 통해 사용자의 컴퓨터에 도달합니다.보고서에 따르면 활성화되면 백그라운드에서 (1)의 다양한 도메인 및 하위 도메인의 페이지를 열어 거짓/무효 보기를 생성합니다.

수집된 데이터를 기반으로 한 추정치에 따르면 스크립트는 여러 인기 있는 Chrome 확장 프로그램을 감염시켜 수백만 대의 컴퓨터에 도달했습니다.

참조:

#1 Chrome 확장 프로그램을 사용하여 브라우저를 가로채기

#2 Chrome이 무작위로 창을 여는 것 같고 볼 수 없습니다.

#3브라우저 하이재킹의 여러 확장파괴되었다#

4 Chrome은 7labs.io에서 계속 다운로드됩니다.

#5 윈도우에서새 크롬 페이지 열기연결할 수 없는 배경

이 작업의 전체 효과는 온라인 커뮤니티의 세 가지 주요 참가자에게 영향을 미칩니다.

방문자가 도메인과 관련된 의심스러운 활동을 보고하기 시작하면 하위 도메인을 임대하는 게시자는 방문자로부터 나쁜 평판을 얻습니다.그리고 생성된 조회수가 모두 가짜였기 때문에 광고주는 결국 클릭률(CTR)이 매우 낮다는 것을 깨닫고 도메인을 블랙리스트에 올렸습니다.

가해자들은 투자 수익이 없는 허위 의견을 생성하여 수백만 달러로 광고 업계를 속였습니다.

Chrome 개발자도 결국 도끼를 얻었습니다.사용자가 확장과 관련된 악의적인 활동을 감지하기 시작하면 개발자는 사용자 기반의 상당 부분을 잃게 됩니다.

따라서 퍼블리셔와 익스텐션 개발자는 직격탄을 맞고 너무 늦게 깨닫지 못할 수도 있습니다.

우리의 직접적인 경험과 다양한 기타 보고서에 따르면, 특정 뉴욕 개인이 전체 작업에 대한 책임이 있는 것으로(또는 관련이 있는 것으로) 주장됩니다.

이러한 사기는 우리 모두에게 영향을 미치기 때문에 이러한 사기로부터 온라인 커뮤니티를 보호하고자 합니다.이 콘텐츠의 목적은 광고 기술 업계의 다른 주요 업체뿐만 아니라 게시자와 개발자의 인지도를 높이는 것입니다.