哪種類型的網絡攻擊通常通過電子郵件執行?

據Valimail報導, 每天發送的欺騙郵件達30億!當您閱讀如此令人恐懼的統計數據時,很明顯您會想知道哪種類型的網絡攻擊通常通過電子郵件進行,以及如何發現虛假電子郵件。來自同一份Proofpoint調查的數據還表明,有51%的美國工人無法告訴您什麼是網絡釣魚!

但是,具體來說,哪種類型的網絡攻擊最常通過電子郵件進行呢?

Proofpoint數據顯示,有 65% 的組織承認他們在2019年經歷了一次或多次成功的網絡釣魚攻擊!而且,根據 FireEye的報告,每101封電子郵件中就有1封包含惡意軟件!現在是時候知道使用電子郵件的攻擊類型了。

如今,網絡犯罪分子非常聰明。他們通常不會再向您發送“尼日利亞王子”或“ 1000萬美元彩票”類型的騙局電子郵件(儘管有些仍會發送)。相反,他們將嘗試發送經過精心研究和創造性的電子郵件,您可能無法拒絕單擊。這就是為什麼現在該讓您知道攻擊者使用電子郵件部署的七種最常見欺詐類型的原因。我們還將討論這些電子郵件造成的影響或損害,以及它們如何被用來欺騙和欺詐受害者。

通常通過電子郵件執行哪種類型的網絡攻擊?

網絡釣魚

毫無疑問,網絡釣魚是攻擊者通過電子郵件執行的最常見的網絡攻擊類型之一。網絡釣魚意味著使用各種策略來誘騙用戶採取他們不應該(通常不會)採取的行動。這些行為使他們成為各種類型的網絡攻擊的受害者。儘管網絡釣魚可以通過其他渠道(電話,短信等)發生,但電子郵件是執行網絡釣魚詐騙的最常用平台。

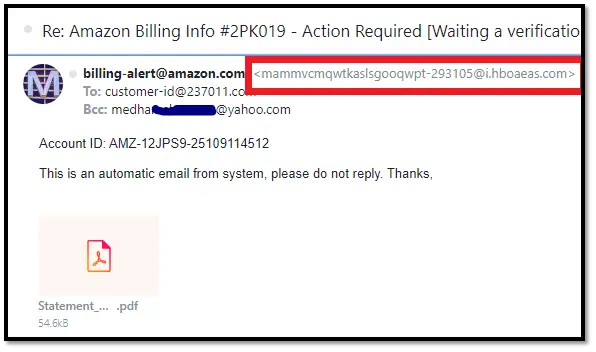

電子郵件欺騙是最成功的電子郵件網絡釣魚技術之一。在這裡,威脅參與者(壞蛋)冒充其他人(例如供應商,同事,主管或受信任的組織)冒充他人,以獲取電子郵件收件人的信任並將其欺騙:

- 分享他們的個人信息,

- 匯款或進行其他欺詐性貨幣交易,

- 訪問損壞的網站,或

- 下載載有惡意軟件的附件。

當然,並非所有電子郵件騙局都是網絡釣魚。但是電子郵件網絡釣魚是一個籠統的術語,它描述了我們將在本文中介紹的許多基於電子郵件的騙局。

網絡釣魚電子郵件通常包含惡意附件和網絡釣魚鏈接

騙子經常在其電子郵件中包含網絡釣魚或惡意鏈接(或受感染的附件),並以誘使您單擊的方式編寫正文內容。通常,他們會嘗試從您那裡獲得情感上的回應,例如產生恐慌,激動,憤怒,沮喪,娛樂或好奇心,以誘使您單擊鏈接。但是,這些鏈接有何危害?

- [R edirect收件人惡意軟件的網站。 這些網站充斥著病毒,特洛伊木馬,計算機蠕蟲,廣告軟件,間諜軟件等。通常,惡意軟件會隱藏在廣告(稱為惡意廣告),歌曲,視頻,圖像,幻燈片,PDF,中間內容或相似類型的對象。某些高級惡意軟件會在您到達網站後立即下載到您的設備,即使您沒有單擊任何東西也是如此。因此,一旦您單擊鏈接,惡意程序就會下載到您的設備上。

- 大號EAD你到釣魚 網站網站小號。 網絡釣魚站點通常看起來像是知名的合法站點。在這裡,要求用戶通過表單輸入其機密信息,使用其憑據登錄甚至進行財務交易。不用說,此類信息永遠不會到達合法公司。而是直接將其發送給有惡意計劃的黑客。

捕鯨襲擊

在這種電子郵件欺詐中,攻擊者將目標鎖定為首席執行官,CTO,CFO,COO和高級經理等知名員工。這是一種高度定制的攻擊,其中,詐騙者耐心地使用各種在線和官方來源,以及通過社交工程來收集目標的信息。他們甚至可能製作虛假的網站,文檔或社交媒體資料,以使受害者聽起來合法。

經過詳細周密的計劃,攻擊者向構成正當消息來源的目標發送了一封電子郵件,並要求他們採取不應採取的措施。

示例: 攻擊者發送代表該公司與之交易多年的銀行經理的電子郵件。電子郵件中指出,目標銀行應立即通過單擊給定的鏈接來更改密碼,因為銀行已註意到其帳戶中存在一些異常活動。收件人感到恐慌並單擊鏈接,該鏈接將其重定向到與原始銀行站點完全相似的網絡釣魚站點。在這裡,要求受害者輸入其用戶ID,舊密碼和新密碼。一旦他們這樣做,攻擊者便掌握了該公司的官方銀行帳戶憑據!

商業電子郵件攻擊(BEC)和電子郵件帳戶攻擊(EAC)

如果您是企業主,並且想知道通常通過電子郵件執行哪種類型的網絡攻擊,則必須注意BEC。與捕鯨攻擊非常相似,BEC騙局也與高管有關,但方式不同。在這裡,攻擊者不是針對一個或多個高管,而是針對中低層員工。他們還可能向假裝自己是第三方組織(通常與該公司打交道)中的某人的員工發送電子郵件。

BEC騙局通常涉及網絡犯罪分子,他們冒充從合法用戶的帳戶發送電子郵件。但是,如果他們設法真正獲得了這些用戶的真實帳戶的訪問權限,他們就會進入所謂的電子郵件帳戶洩露(EAC)領域。

查看一些示例BEC方案:

- 詐騙者向人力資源部門發送電子郵件,假裝假裝在公司工作的某人,並請求更改記錄中的銀行帳號以用於將來的薪水匯款。不用說,新的銀行帳號屬於攻擊者本身。

- 攻擊者發送一封電子郵件,假裝您是老闆/主管或主管,並要求提供一些重要文件或信息以在答復中發送。

- 看起來合法的電子郵件似乎來自您的IT部門。它指示收件人安裝或更新他們附加到電子郵件的軟件。但實際上,該電子郵件來自冒名頂替者,該軟件可以是特洛伊木馬或其他類型的惡意軟件。

- 您的經理要求您向常規供應商或分支機構付款,並在電子郵件中提供銀行帳號。您認為該電子郵件是合法的,按照說明進行操作,並且無意間將錢轉入了攻擊者的銀行帳戶。

這些只是幾個例子。但是BEC可能非常危險。根據FBI的2020年 互聯網犯罪報告,由於BEC和EAC騙局的結合,公司損失了超過18億美元。

每次點擊付費廣告欺詐(點擊欺詐)

就像以前的策略一樣,攻擊者將發送誘人的電子郵件,將您定向到網站。但是該網站上沒有任何有害的惡意軟件或偽造的登錄頁面。而是,這是一個良性網站,上面有很多廣告。網站所有者賺錢的方式是通過吸引盡可能多的用戶訪問他們的網站。這樣,他們可以要求更多的頁面瀏覽量和PPC佣金來獲得更高的數量。

但是,某些 點擊欺詐詐騙本質上是惡意的。他們的目標是通過為廣告投放盡可能多的虛假點擊來耗盡公司的數字廣告預算。儘管網絡罪犯經常為此目的使用機器人,但有時他們也會使用網絡釣魚電子郵件來吸引真正的用戶。

發件人通過發送包含偽造交易鏈接,虛假“最新新聞”或其他促使用戶點擊的鏈接的電子郵件來吸引用戶。但是,當收件人到達該網站時,該網站上沒有電子郵件承諾的任何內容。因此,用戶只不過是騙子的典當,使騙子可以通過使他們查看廣告而從中賺取更多的錢。

基於惡意軟件附件的攻擊

在這種類型的攻擊中,網絡犯罪分子通過嵌入的圖像或其他附件將惡意軟件包含在電子郵件本身中。攻擊者將使用緊急或令人信服的語言來誘使您打開或下載附件。他們可能會向您發送附件或鏈接,這些附件或鏈接看起來像是

- 交易收據

- 銀行通知,

- 警告警告文件中止了某些服務,

- 面試細節或錄取通知書,或

- 免費的感興趣的物品,例如軟件或書籍。

當然,一旦您打開此類鏈接或使用附件,惡意軟件就會安裝到您的設備上。惡意軟件入侵您的設備後,它可以:

- 監視你

- 竊取您的重要數據,

- 監控並記錄您的行為,

- 鎖定數據或設備以勒索金錢(稱為勒索軟件攻擊),

- 使用您的設備作為機器人來執行網絡攻擊(稱為殭屍網絡攻擊),

- 顯示令人討厭的廣告,

- 使用您的電子郵件客戶端和社交媒體配置文件發送網絡釣魚電子郵件或消息

假銷售/促銷騙局

一些在線業務使用這種不道德的電子郵件營銷策略。他們向新客戶或現有客戶發送電子郵件,提供一些令人興奮的“太好了,無法做到”的提議,計劃和折扣。但是,當您訪問該網站並參與其中時,他們會給您比電子郵件中所承諾的價格更低的折扣,並為您提供更低的折扣。

Ë xample : X公司向您發送一封電子郵件,文本“平70%的所有服裝,如果你使用的優惠券代碼70%OFF”。您單擊電子郵件,瀏覽產品,然後將您喜歡的服裝添加到購物車。但是在您申請優惠券時結賬時,它不起作用。您會看到一條錯誤消息,指出優惠券已過期,並且您將獲得替代的“有效”優惠券,可享受30%的折扣。

在上面的示例中,一些消費者仍然選擇購買,因為他們已經花了很多時間對產品進行褐變和入圍。其他失望的用戶將放棄購物車。但是,網站的分析功能會跟踪他們的行為,並在其PPC廣告系列中使用此信息來展示針對性強的定制廣告。

基於電子郵件的網絡攻擊的兩個主要動機

網絡罪犯在此類電子郵件欺詐中試圖做什麼?主要的兩個動機是數據,它們可以竊取和出售或用於與身份盜竊相關的犯罪,以及金錢或其他財務收益。還有其他動機,例如間諜活動,復仇或其他個人或政治議程,但我們今天不關注這些動機。

數據盜竊

數據盜竊本身並不是網絡攻擊的一種,而是它們的結果。數據是涉及身份盜竊,勒索(例如勒索軟件攻擊)和欺騙的許多類型犯罪的重要組成部分。網絡罪犯喜歡竊取數據,因此他們可以使用它進行其他類型的網絡攻擊,將其交易或出售給其他壞蛋,或將其用於其他目的。

攻擊者向您發送電子郵件的方式是,您願意與他們共享您的機密信息!例如,他們將假裝是要求立即向您發送一些電子文件的老闆。你不敢送他們嗎?同樣,攻擊者冒充自己

- 朋友/親戚,

- 知名公司

- 銀行,

- 招聘人員

- 政府機構,

- 公用事業公司

- 教育研究院,

- 老師/教授等

他們有時會要求您發送您的私人信息,例如實際地址,電話號碼,社會保險號,出生日期,健康信息,收入等。他們經常會詢問您組織的機密信息,例如客戶的詳細信息,技術訣竅,商業秘密,秘密財務數據等。

例如: 騙子冒充一家大公司的招聘人員,說他們已經僱用了您。作為計劃的一部分,他們以進行背景調查的名義要求您提供個人詳細信息,並說他們需要您的社會保險號以進行信用檢查和與稅收相關的目的。

由於這些是與招聘有關的常見過程,因此您不會發現任何可疑之處,可以根據要求提供所有文檔。但是,當您發現這是一個騙局時,網絡犯罪分子早已不復存在。它們在收到您的信息後消失,或者將其用於執行與身份盜竊有關的犯罪,或將其出售給暗網中的其他攻擊者。

財務欺詐

如標題所示,攻擊者使用電子郵件進行欺詐性金融交易。有時,他們會代替您的支付卡號或銀行帳戶詳細信息。通常,它們會讓您將錢寄給他們。這是三個這樣的示例方案:

- 網絡罪犯發送 一封構成慈善組織的電子郵件。 在他們的信息中,他們分享了遇難者的照片,並要求您提供捐款以幫助他們。但是照片是假的

- 騙子冒充 招聘人員,其公司 要求 您承擔特定的前期費用。 他們可能會要求您購買培訓材料,說這是培訓過程的要求。或者,他們可能會要求進行背景調查的錢。

- 壞人假裝自己是與您有生意往來的大公司,並引導您進入假網站。 他們可能會將您重定向到域名搶注域名(即看起來與受歡迎的品牌/企業類似的域名),例如amzon.com,facbook.com或welsfargo.com,以誘騙您為產品或服務付款。

總結“通常通過電子郵件執行哪種類型的網絡攻擊”

我們希望本文能幫助您了解哪種類型的網絡攻擊使用電子郵件作為攻擊媒介。現在,您有了一個更好的主意,即如何通過識別此類虛假電子郵件來保護自己和您的組織。